Программируемый TOTP-токен в формате карты, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой SHA-1

Программируемый TOTP-токен в формате брелока, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой алгоритма SHA-256

Программируемый TOTP-токен в формате карты, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой SHA-1

Программируемый TOTP-токен в формате брелока, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой алгоритма SHA-256

Бесплатное 2FA-приложение с облачным бэкапом, удобным переносом токенов на новый телефон, PIN-кодом и биометрической защитой

Бесплатная доставка OTP с помощью чат-ботов в мессенджерах

Доставка одноразовых паролей через SMS

Бесплатная доставка OTP на email

Бесплатная доставка одноразовых паролей через push-уведомления

Бесплатное 2FA-приложение с облачным бэкапом, удобным переносом токенов на новый телефон, PIN-кодом и биометрической защитой

Бесплатная доставка OTP с помощью чат-ботов в мессенджерах

Доставка одноразовых паролей через SMS

Бесплатная доставка OTP на email

Бесплатная доставка одноразовых паролей через push-уведомления

Инструкции

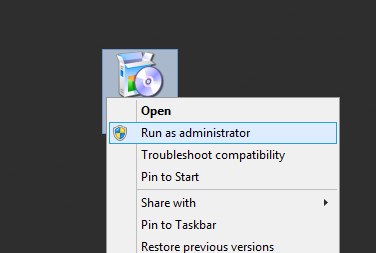

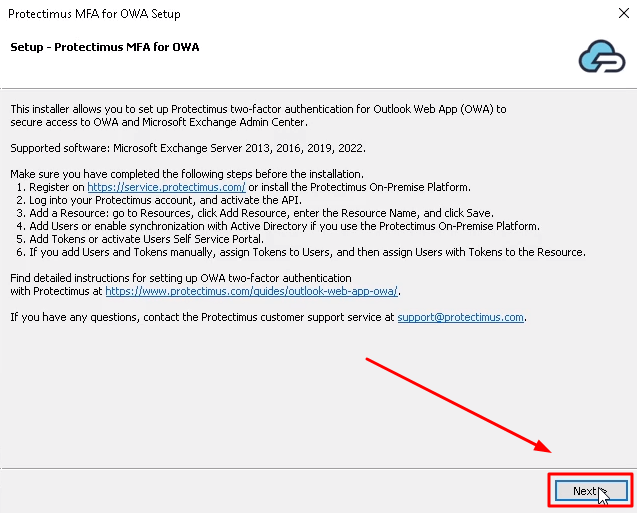

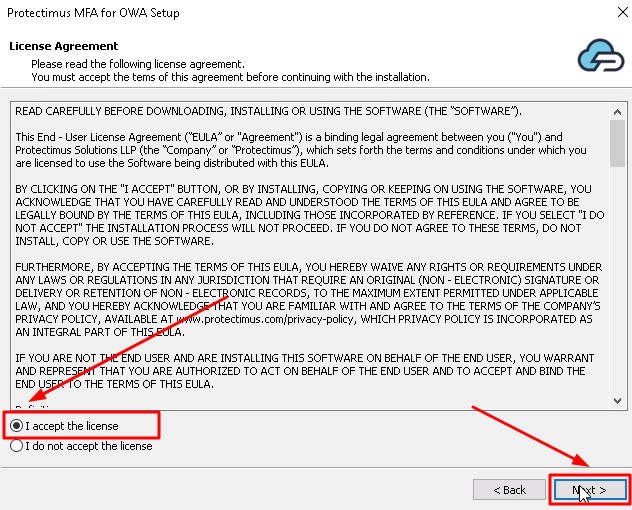

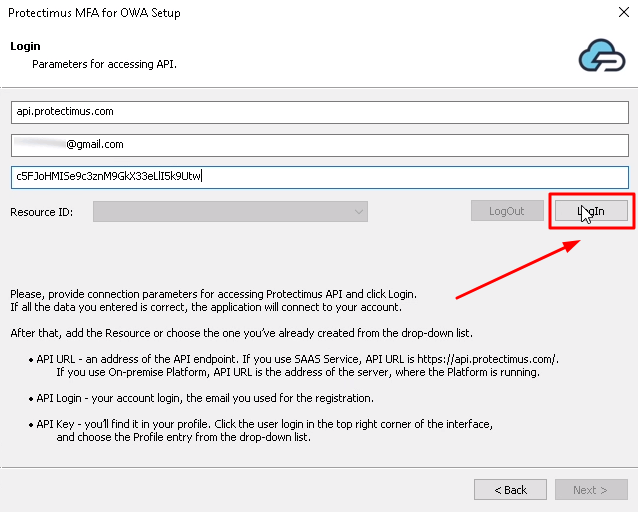

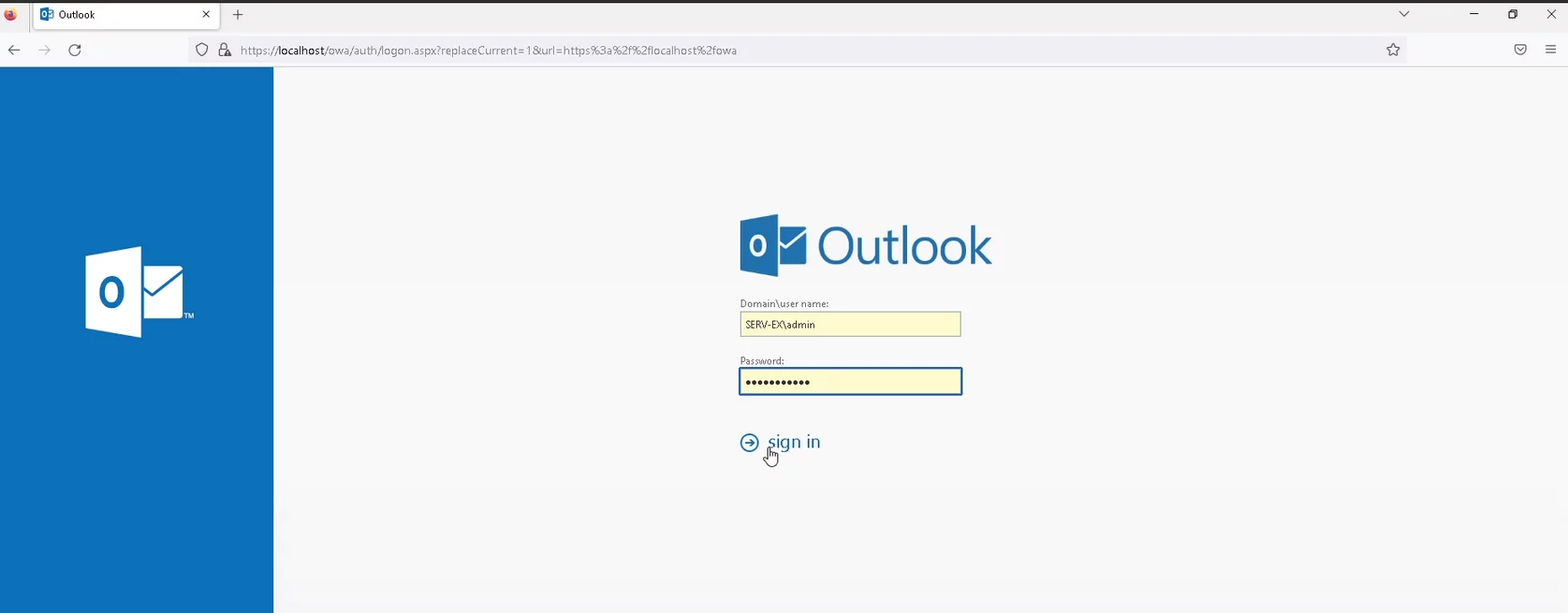

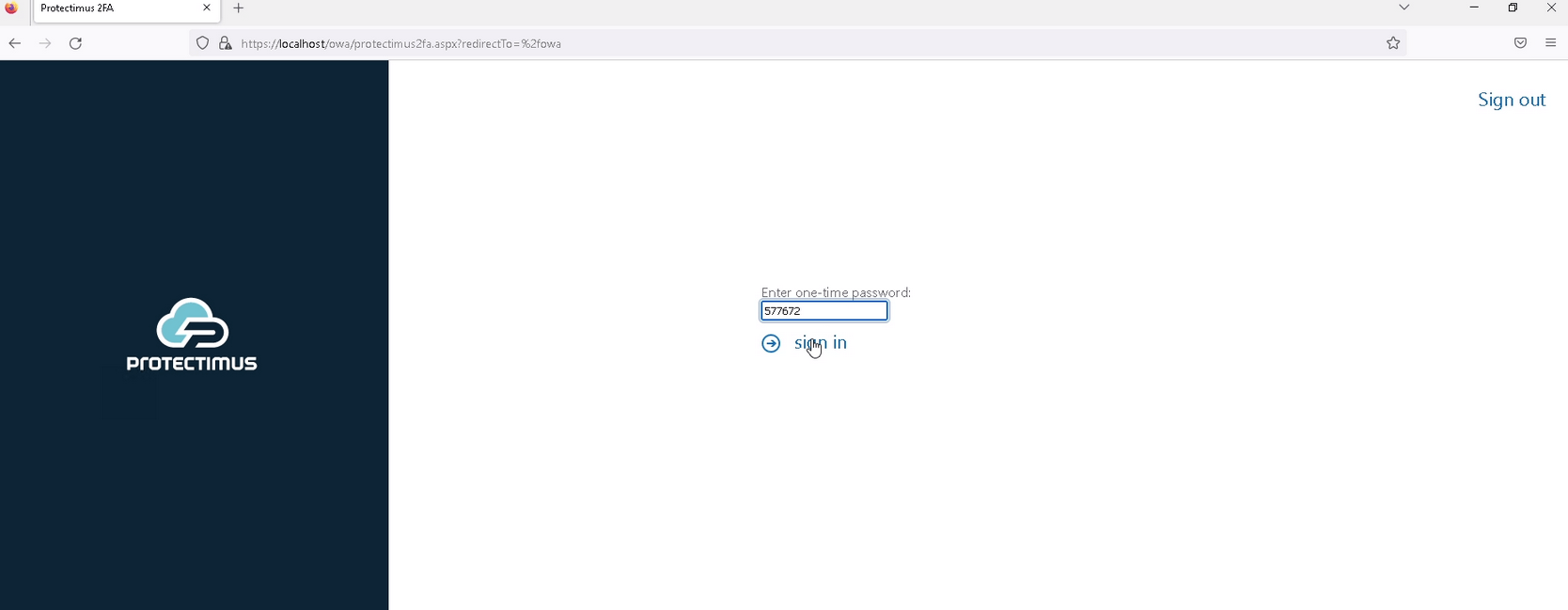

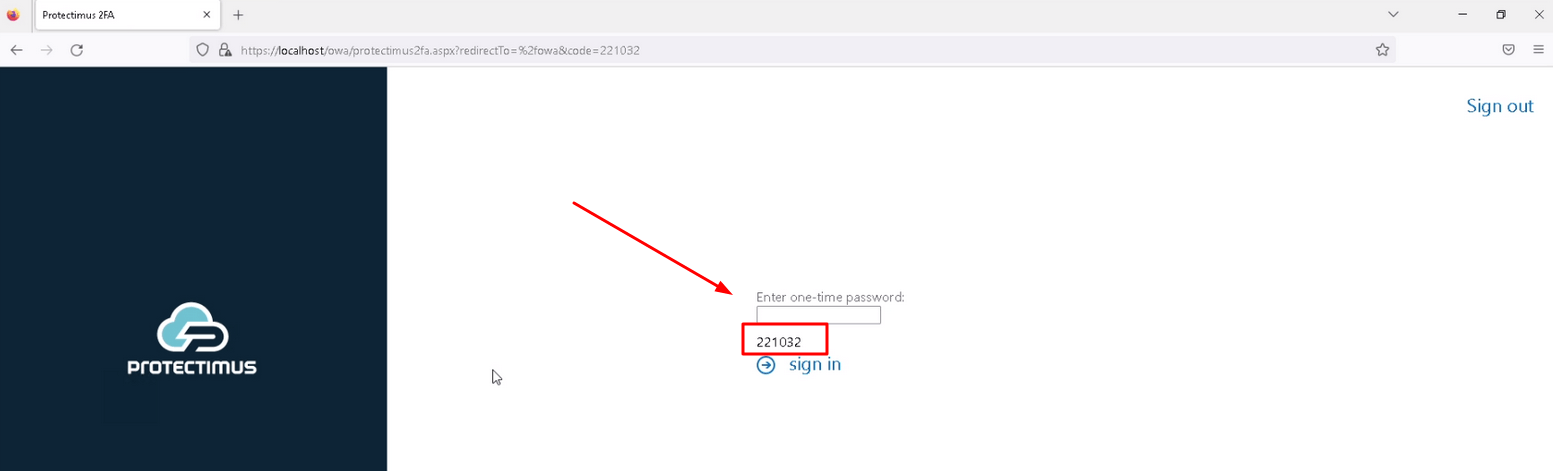

В этом руководстве показано, как настроить двухфакторную аутентификацию в Outlook Web App с помощью решения мультифакторной аутентификации Protectimus OWA 2FA. Вы можете использовать Oблачный сервис двухфакторной аутентификации Protectimus или Локальную MFA платформу Protectimus.

Двухфакторная аутентификация в Outlook Web App защищает учетные записи пользователей OWA от несанкционированного доступа. 2FA это надежный способ OWA от взлома с помощью таких хакерских атак, как брутфорс, подмена данных, фишинг, социальная инженерия, кейлоггеры и т. д.

ВНИМАНИЕ! Требуется .NET Framework 4.7.x.

ВНИМАНИЕ! Для интеграции OWA с Локальной платформой Protectimus необходимо использовать SSL-сертификат, которому доверяет ваша сеть. Автоматически сгенерированный сертификат, созданный во время установки, не будет принят сервером Exchange. Рекомендуем использовать сертификат, выданный службой AD CS через certsrv.

ВНИМАНИЕ! Логин пользователя в сервисе Protectimus должен иметь вид user@domain или DOMAIN\user. Более подробную информацию о формате имени пользователя вы найдете в разделе 5. Конфигурация формата имени пользователя.

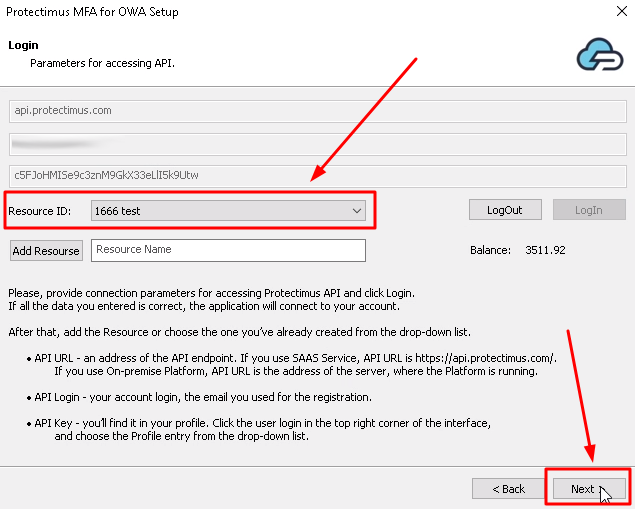

Если вы еще не создали ресурс, добавьте его сейчас. Нажмите Add Resource и придумайте любое название ресурса.

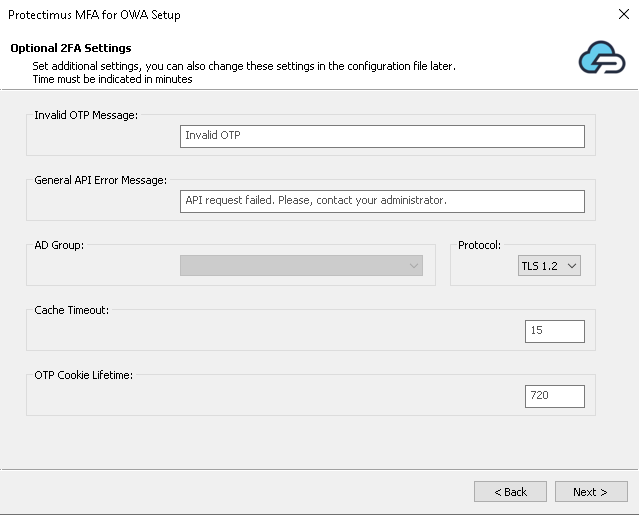

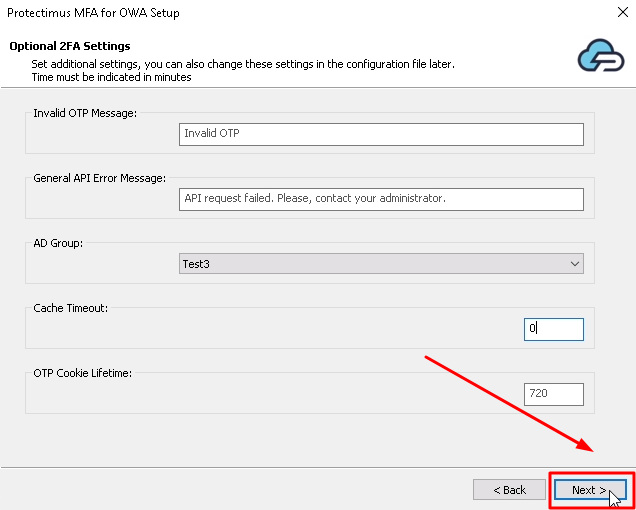

ВНИМАНИЕ! Позже вы также cможете менять эти настройки в файле конфигурации.

ВНИМАНИЕ! Если вы используете токен OCRA, используйте код, который вы увидите на странице аутентификации, чтобы сгенерировать одноразовый пароль.

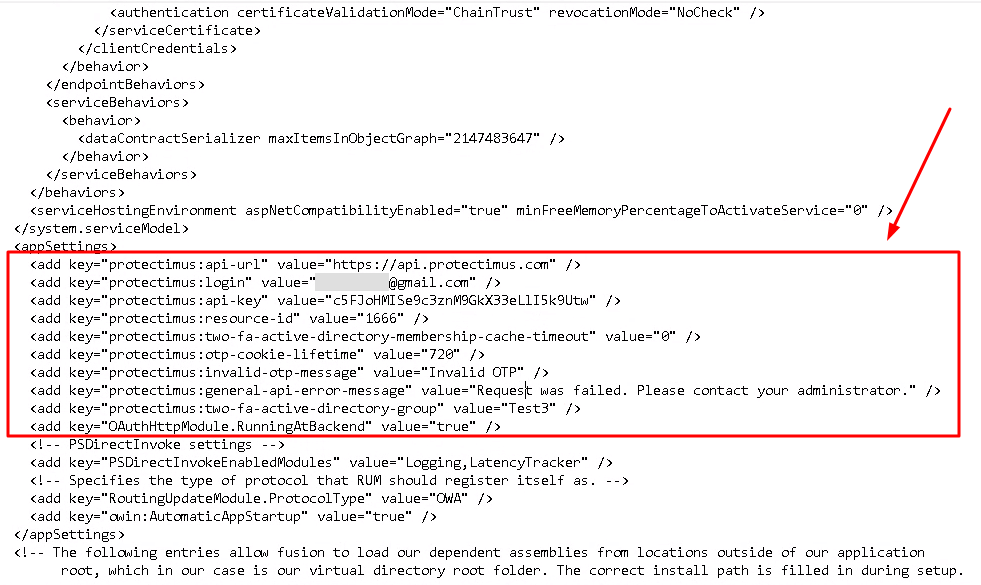

Вы можете изменить любые параметры, включая API URL, API key, Resource ID, гуппу AD и другие дополнительные параметры в файле конфигурации.

Файл конфигурации обычно находится по следующему пути:

C:\Program Files\Microsoft\Exchange Server\V15\ClientAccess\Owa

Логин пользователя в сервисе Protectimus должен иметь вид user@domain или DOMAIN\user, где user — это имя пользователя в AD, а domain — ваш корпоративный домен.

Для передачи логина пользователя в API в нужном формате, вы можете использовать следующий параметр в файле конфигурации:

<add key="protectimus:is-owa-old-format" value="true" />Параметр protectimus:is-owa-old-format может иметь два значения — true или false.

| ЗНАЧЕНИЕ ПАРАМЕТРА | ФУНКЦИЯ |

|

Когда пользователь вводит логин в виде DOMAIN\user (netBiosName), то логин конвертируется в формат user@domain (UserPrincipalName). |

|

Когда пользователь вводит логин в виде user@domain, то логин конвертируется в DOMAIN\user. |

|

Логин пользователя, который он вводит при входе, передается в API в неизмененном виде. |

Также пользователь может вводить логин в виде user@domain, если установлено значение true, или DOMAIN\user, если установлено значение false. В данном случае конвертации не будет, так как логин уже указан в «правильном» формате.

Если у вас есть вопросы, обратитесь в службу поддержки клиентов Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ирландия: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ирландия: +353 19 014 565

США: +1 786 796 66 64