Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

Зверніть увагу:Попередні вимоги:

- Для інтеграції локальної платформи з такими рішеннями, як OWA, на клієнтських машинах у вашому домені має бути встановлений сертифікат Certification Authority (CA).

- Common Name (CN), для якого було видано сертифікат, має бути доступним у вашому домені, щоб інтегрувати локальну платформу з такими рішеннями, як OWA.

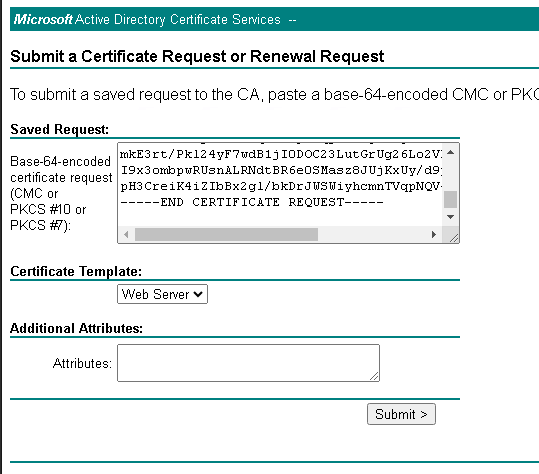

- AD CS встановлено з функцією Web Enrollment.

- Вам потрібно мати доступ до шаблону веб-сервера в certsrv.

- Потрібні інструменти Keytool та OpenSSL.

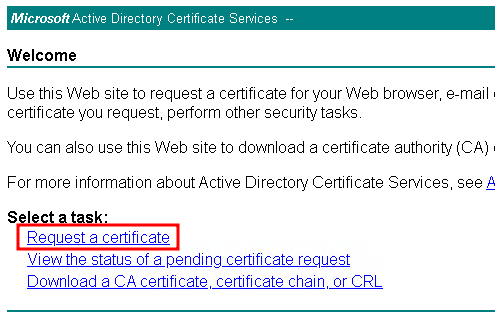

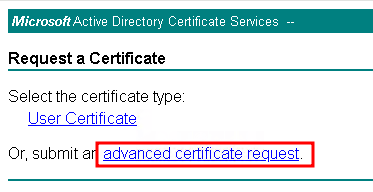

openssl genrsa -out test-server.key 2048openssl req -new -key test-server.key -out test-server.csrhttp://CA-Server-Name/certsrv

openssl pkcs12 -export -in test-server.cer -inkey test-server.key -out test-server.pfxkeytool -importkeystore -srckeystore test-server.pfx -srcstoretype PKCS12 -destkeystore “C:\Program Files\Protectimus\Platform\keystore.jks” -deststoretype JKS| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Порт, на якому ваш додаток слухає HTTPS-запити. За замовчуванням платформа використовує порт 8443. |

|

Тип файлу сховища ключів (keystore), що використовується для зберігання SSL-сертифікатів та приватних ключів. Доступні типи: JKS, PKCS12. |

|

Пароль, який потрібен для доступу до сховища ключів. |

|

Повний шлях до файлу сховища ключів (keystore), що містить SSL-сертифікати та приватні ключі. Зверніть увагу, що файл сховища ключів повинен знаходитися в папці ..\\Protectimus\\Platform, у тому ж місці, що й файли .war та .properties. Шлях слід вказувати через подвійну косу риску, наприклад C:\\Program Files\\Protectimus\\Platform\\keystore.jks. |

https.port = 8443

https.keystore.type = JKS

https.keystore.password = **********

https.keystore = C:\\Program Files\\Protectimus\\Platform\\keystore.jks| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Ім’я хоста або IP-адреса SMTP-сервера. |

|

Номер порту для SMTP-сервера. |

|

Логін або електронна пошта користувача для автентифікації. |

|

Пароль, що відповідає логіну або електронній пошті користувача. |

|

Дозволяє встановити адресу електронної пошти, з якої користувачеві будуть надсилатися імейли. |

smtp.host = smtp-server.com

smtp.port = 25

smtp.user = user@example.com

smtp.password = **********ЗВЕРНІТЬ УВАГУ! Ви також можете налаштувати параметри для SMSC та ALIBABA.

| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Логін для доступу до SMPP сервера. |

|

Пароль для доступу до SMPP сервера. |

|

Хост або IP-адреса SMPP-сервера. |

|

Порт для підключення до SMPP сервера. |

|

Формат кодування SMPP повідомлень. |

|

Адреса відправника для SMPP повідомлень. |

smpp.server.login = login

smpp.server.password = **********

smpp.server.host = smpp.example.com

smpp.server.port = 12000

smpp.message.encoding = UTF-8

smpp.from.address = ProtectimusProtectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64