Компонент Protectimus DSPA (Dynamic Strong Password Authentication) забезпечує інтеграцію двофакторної автентифікації Protectimus напряму з Microsoft Active Directory або будь-яким іншим каталогом користувачів (AD/LDAP, СУБД). Це дозволяє запитувати динамічні 2FA паролі на всіх сервісах, підключених до цього каталогу, таких як Winlogon, RDP, ADFS і OWA.

Protectimus DSPA додає до статичних паролів користувачів шестизначні одноразові паролі TOTP, згенеровані на основі поточного інтервалу часу. У результаті пароль набуває такого вигляду: P@ssw0rd!459812, де:

- P@ssw0rd! – це фіксована частина;

- 459812 – це одноразовий пароль TOTP, який змінюється через певний проміжок часу.

Адміністратор встановлює інтервал зміни одноразвих паролів, який має бути кратним 30 секундам.

З боку кінцевого користувача автентифікація виглядатиме так: щоб отримати доступ до своїх облікових записів, користувачі мають ввести в один рядок свій статичний пароль та одноразовий код (OTP). Для генерації OTP користувачі повинні використовувати застосунок Protectimus SMART.

1. Встановіть локальну платформу Protectimus

1.1. Windows

Завантажте

інсталятор локальної платформи MFA Protectimus для Windows.

Компонент Protectimus DSPA буде встановлено автоматично.

1.2. Інша операційна система

Встановіть локальну платформу Protectimus за допомогою образу Docker. Зверніться до нашої

покрокової інструкції зі встановлення платформи через Docker, щоб розпочати роботу.

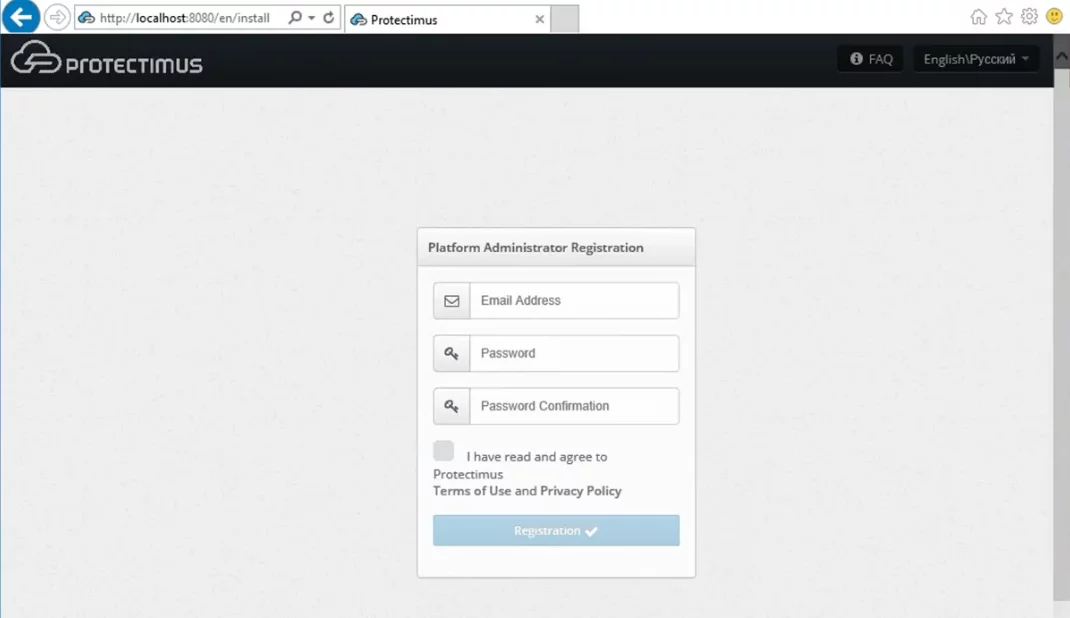

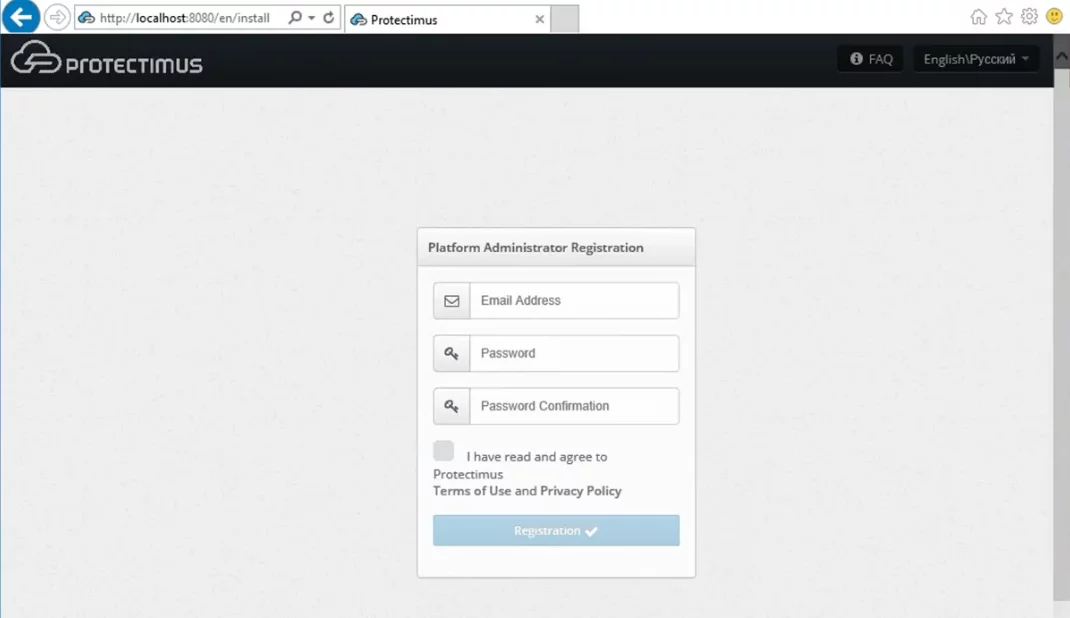

2. Зареєструйтеся

Відкрийте локальну платформу Protectimus на

http://localhost:8080 або

https://localhost:8443.

Створіть обліковий запис і увійдіть у нього, щоб налаштувати необхідні параметри.

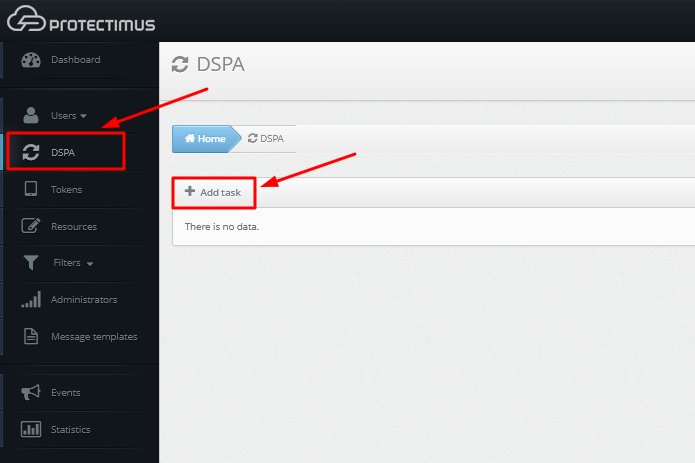

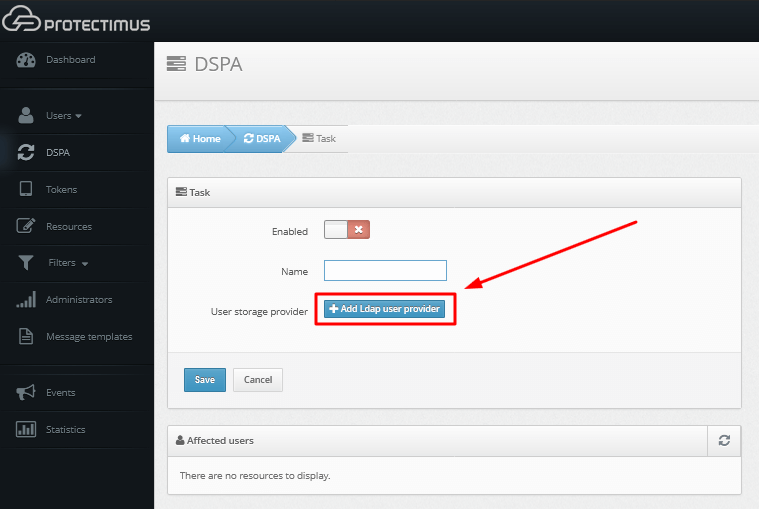

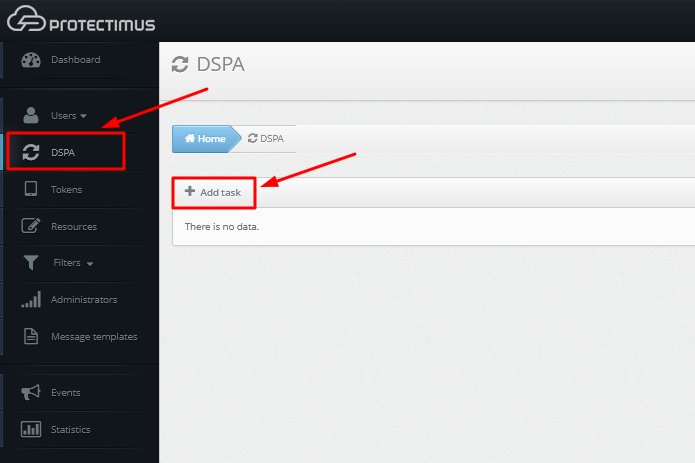

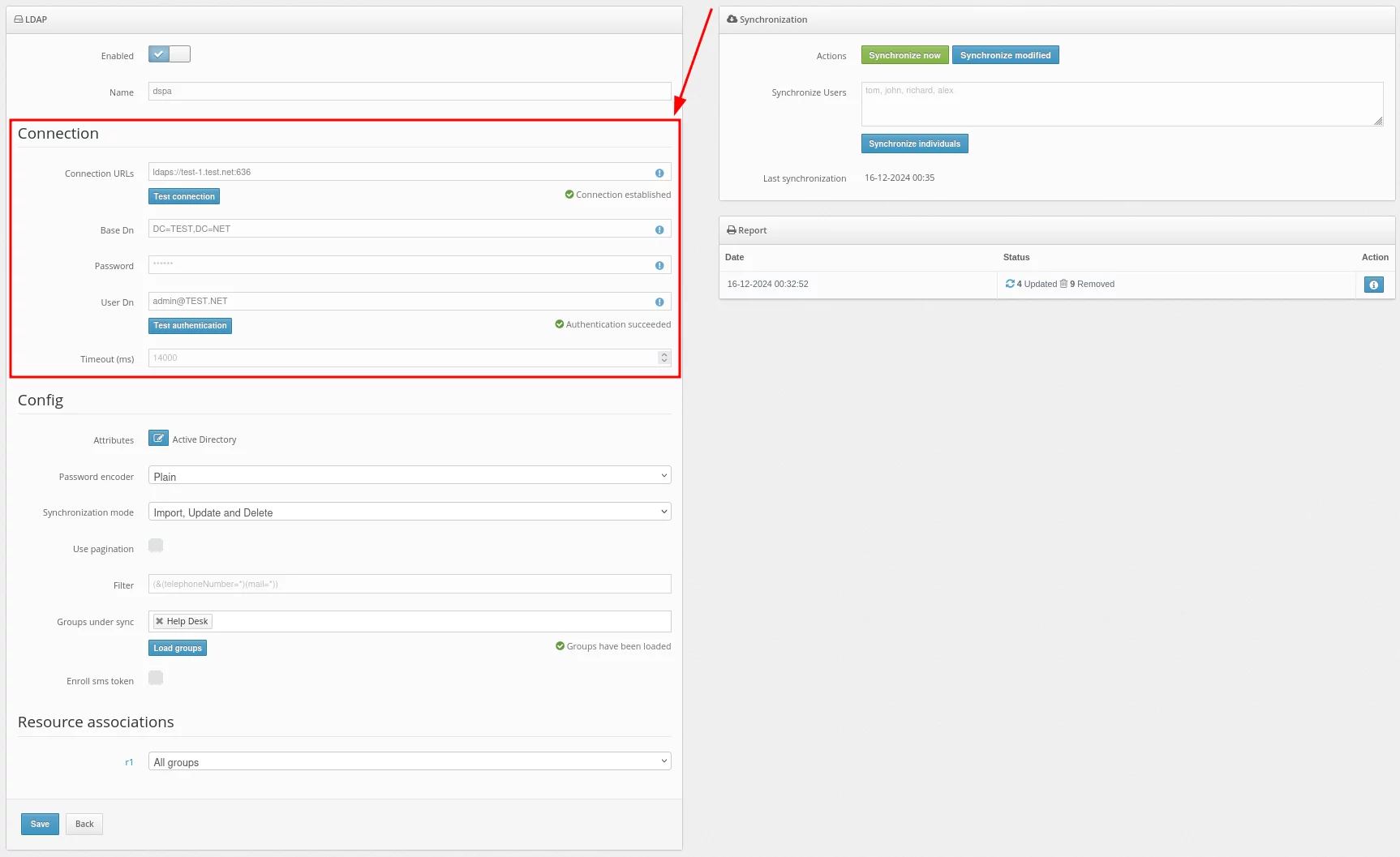

3. Створіть постачальника користувачів

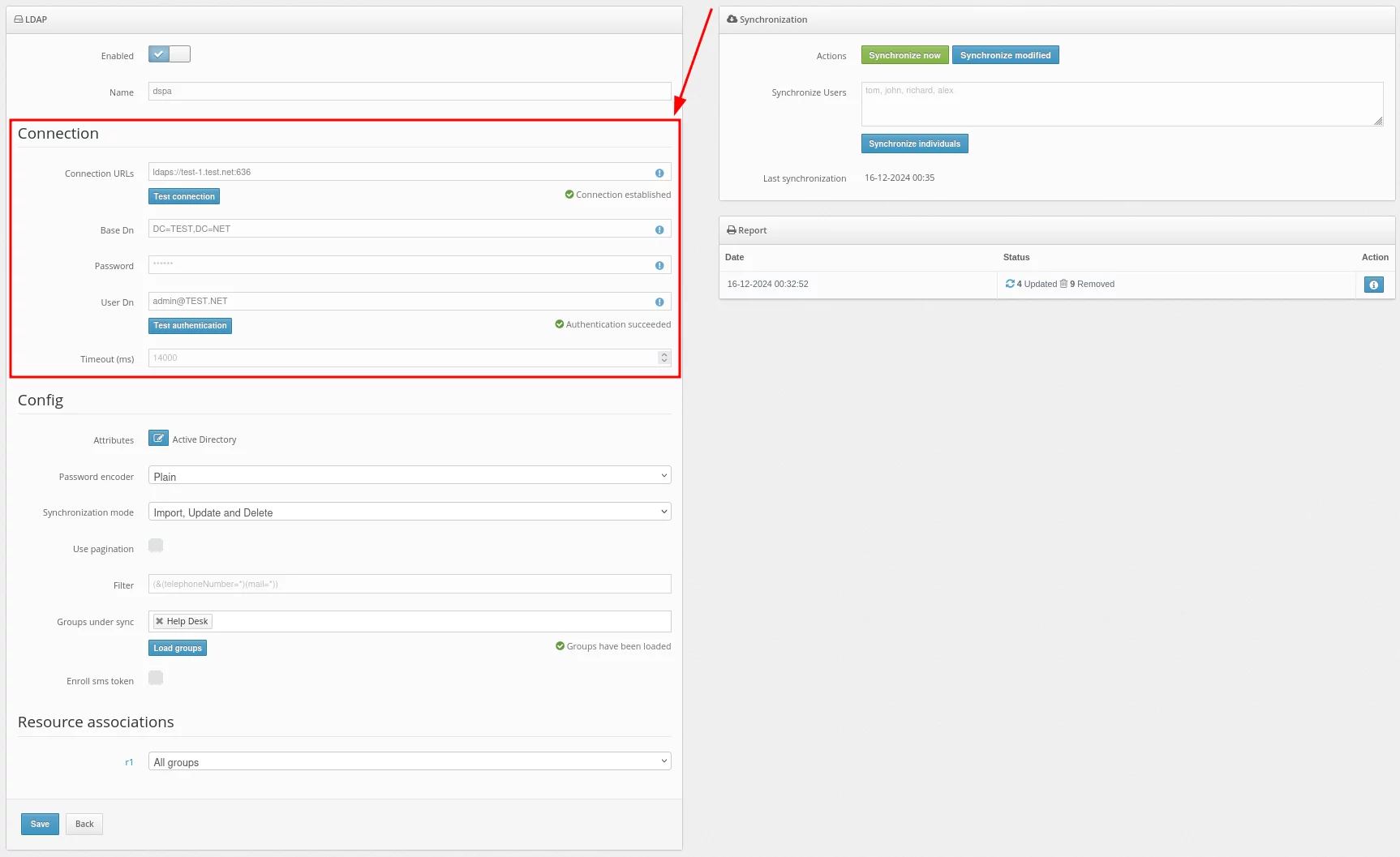

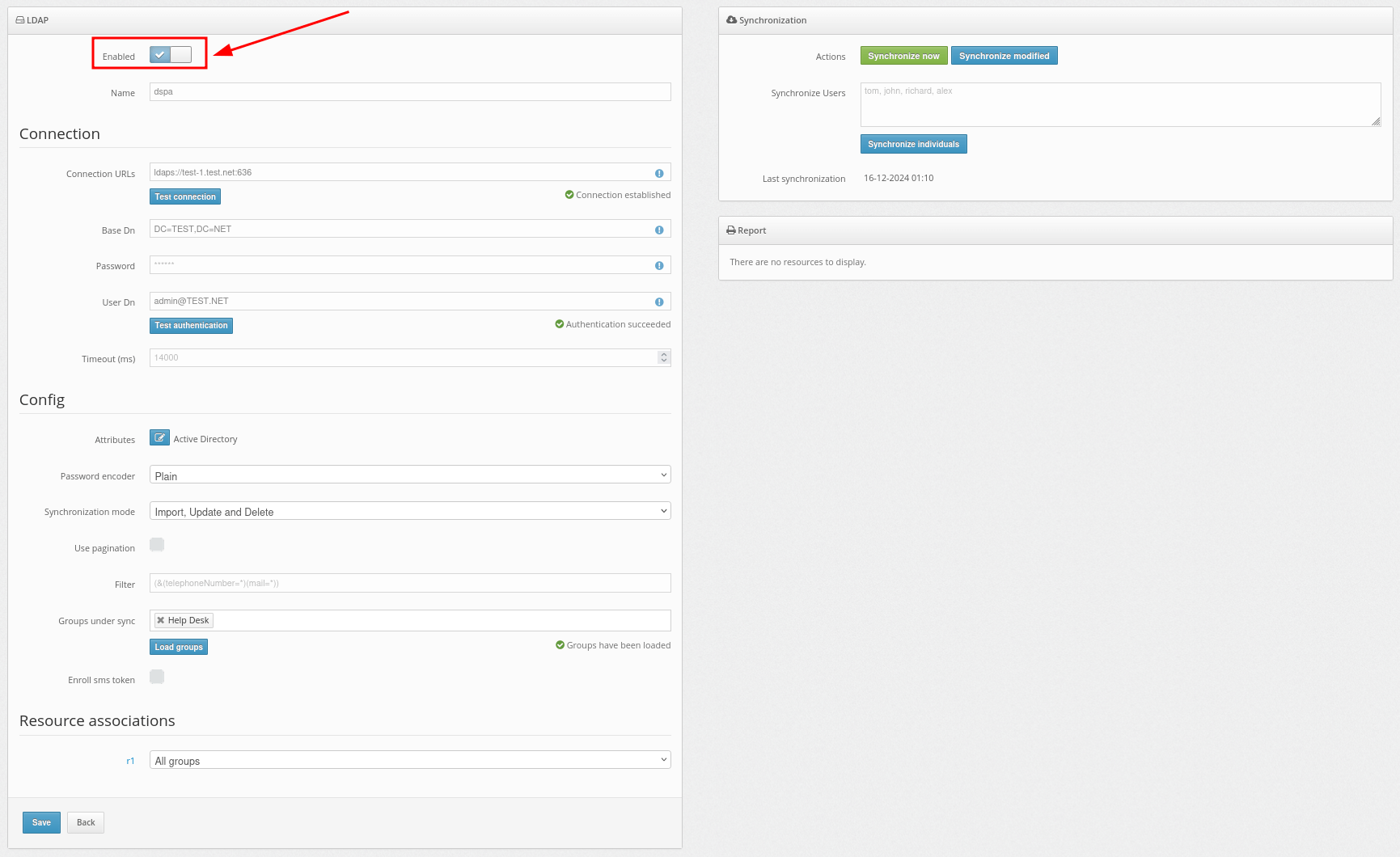

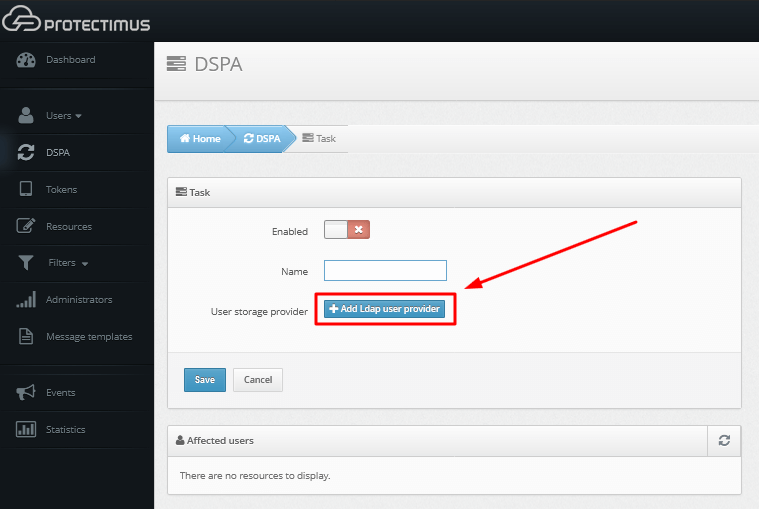

- Після встановлення платформи та реєстрації в системі Protectimus увійдіть у свій обліковий запис, відкрийте вкладку DSPA і виберіть Add task -> Add LDAP user provider.

- Заповніть дані про ваш каталог користувача.

Базові налаштування:

| Поле |

Значення |

Примітка |

| Connection URLs |

URL для підключення до вашого LDAP-сервера |

Приклад: ldaps://dc1.domain.local:636

Для DSPA потрібно використовувати з’єднання LDAP, а також потрібно імпортувати SSL-сертифікат.

Стандартний спосіб:

keytool -import -alias ___ -file '___.cer' -keystore 'C:\Program Files\Java\jre___\lib\security\cacerts' -storepass changeit

|

| Base DN

| Повний DN каталогу, в якому зберігаються ваші користувачі |

Приклад:

DC=domain,DC=local

|

| Password |

Пароль вказаного користувача |

|

| User DN |

DN або userPrincipalName

адміністратора або користувача, який має доступ до інформації користувачів |

Приклад:

CN=Administrator, CN=Users, DC=demo, DC=domain, DC=local

administrator@domain.local

Для DSPA користувач повинен мати права на зміну паролів

|

| Timeout (ms)

| Тайм-аут з’єднання |

|

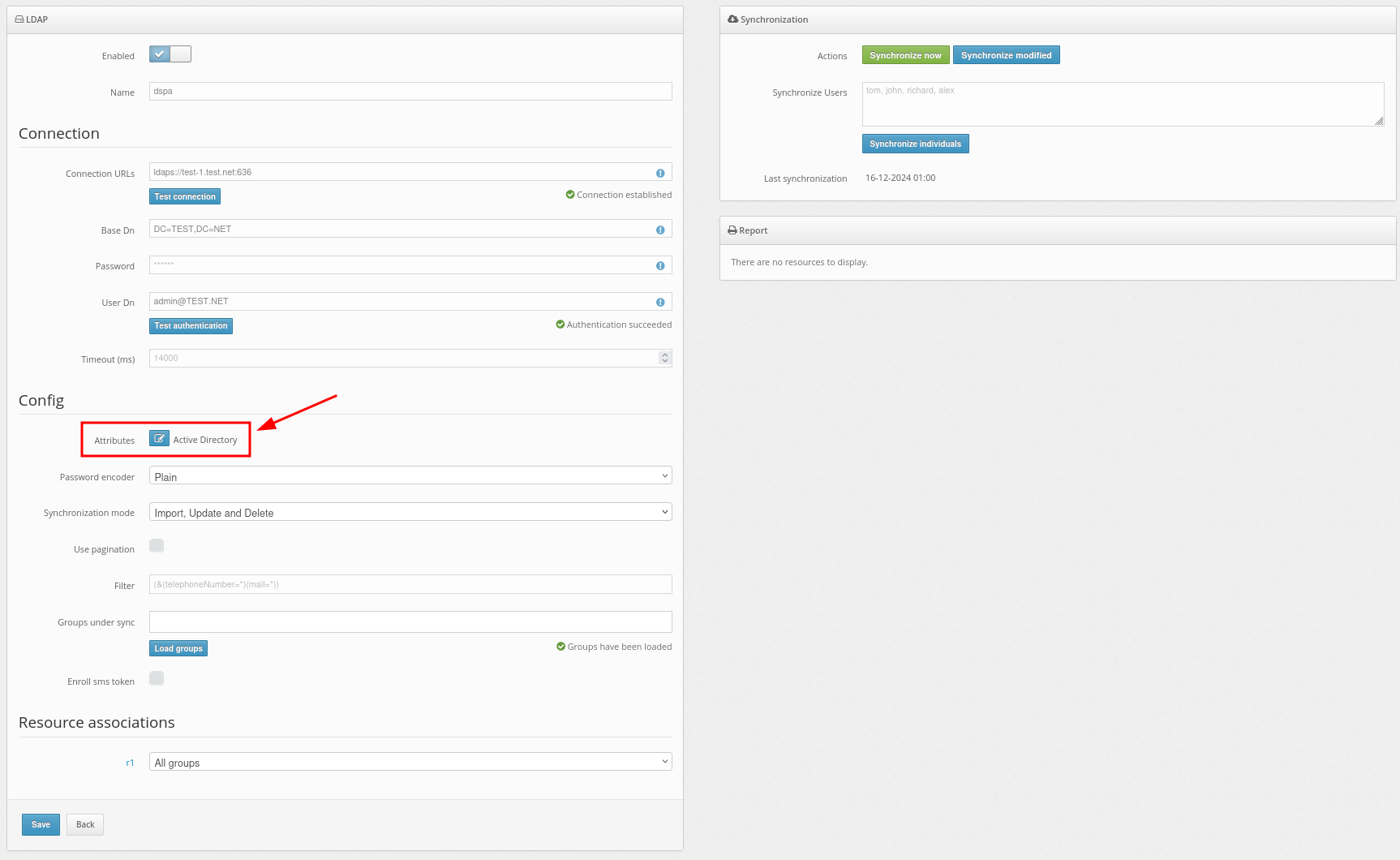

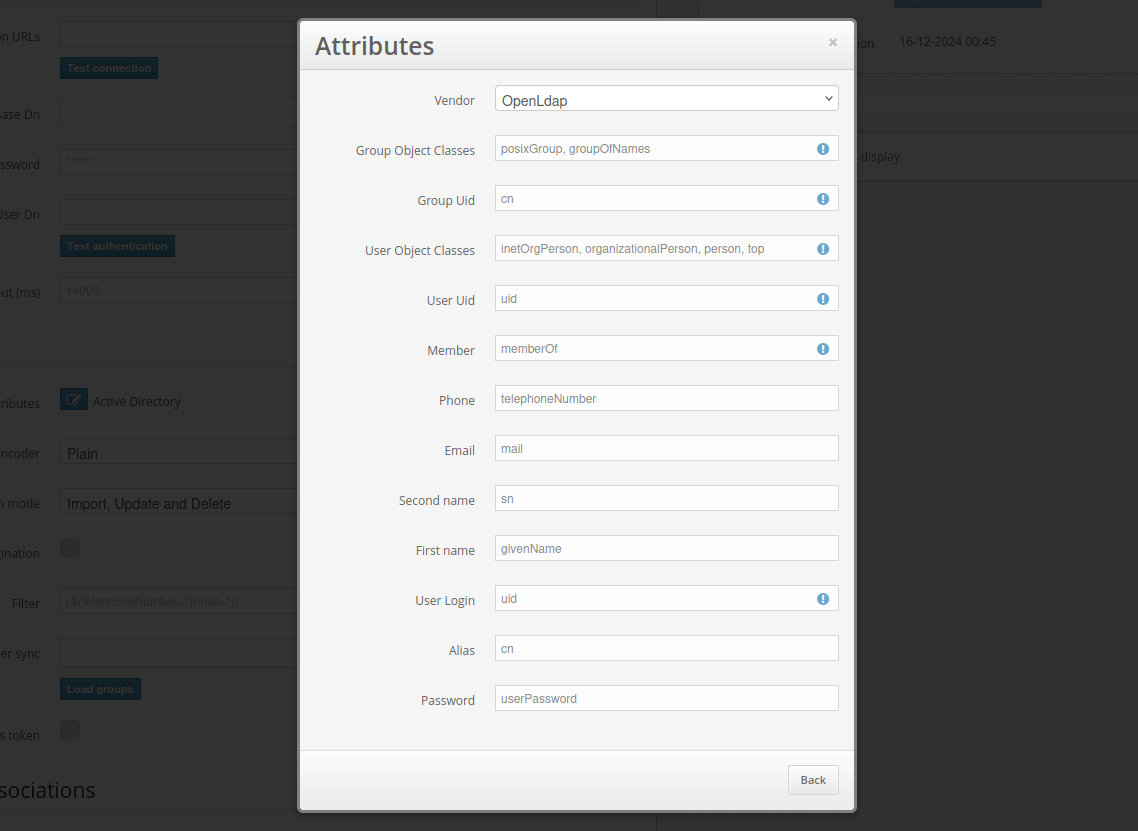

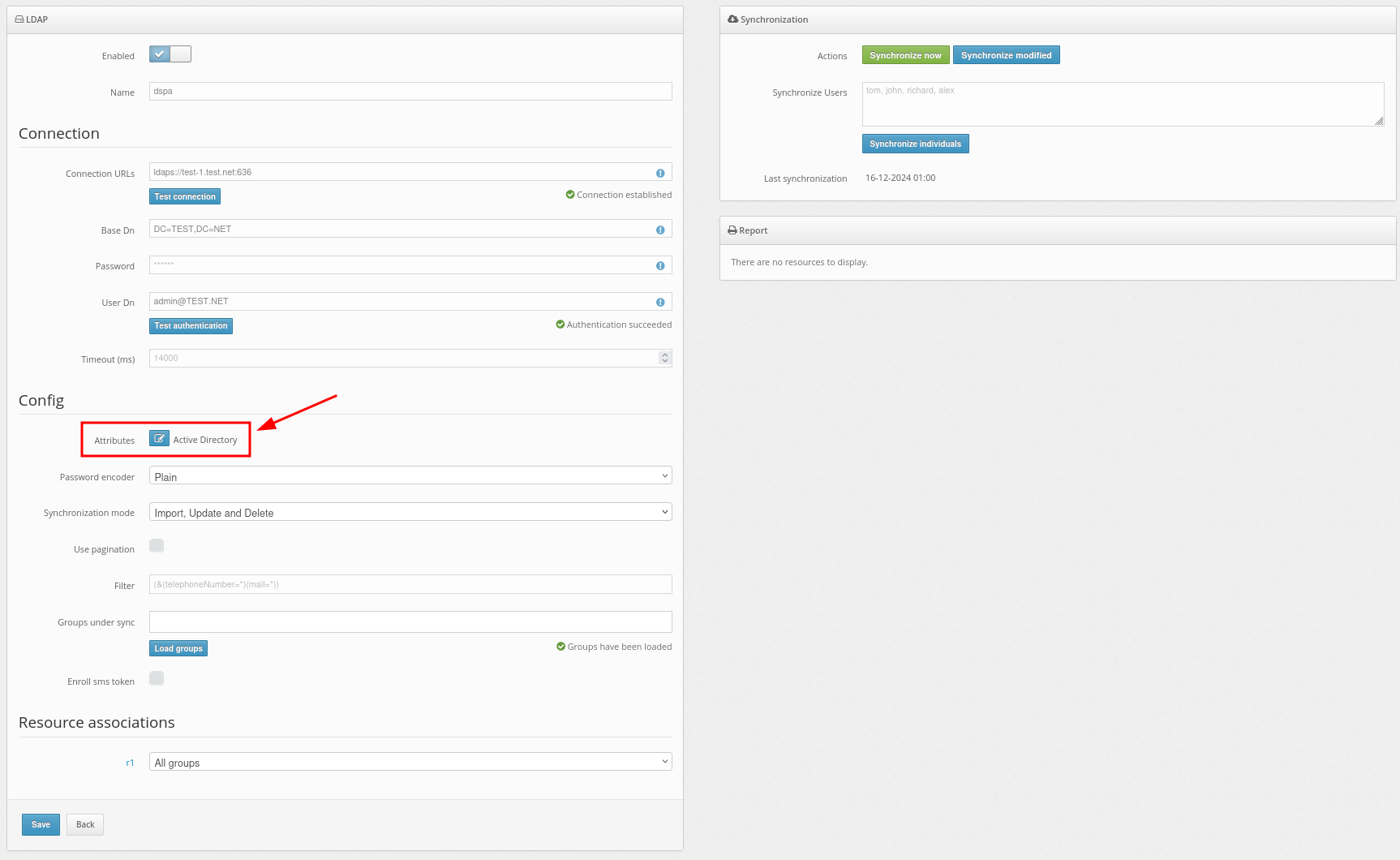

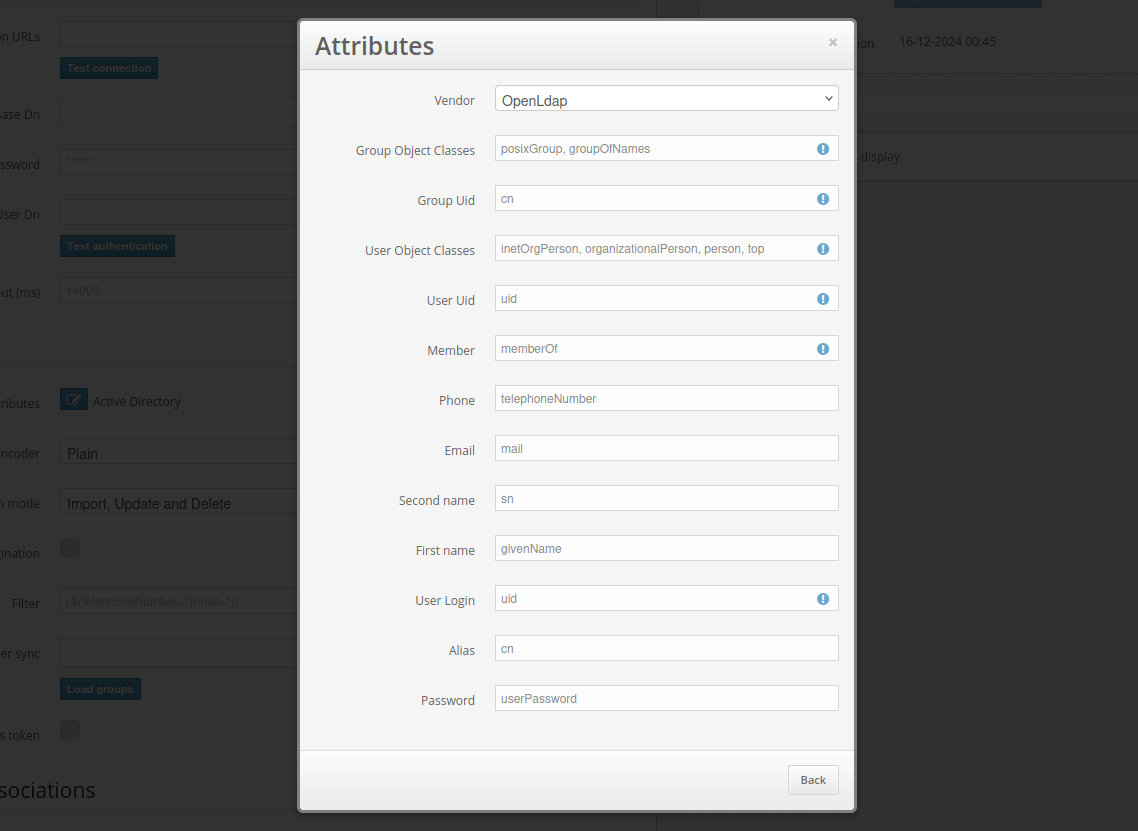

- Заповнивши дані про каталог користувачів, додайте атрибути синхронізації.

Натисніть на кнопку Attributes.

Потім додайте свої атрибути, як показано в прикладі.

Крім того, ви можете налаштувати OpenLDAP – для цього виберіть його у списку постачальників у полі Vendor.

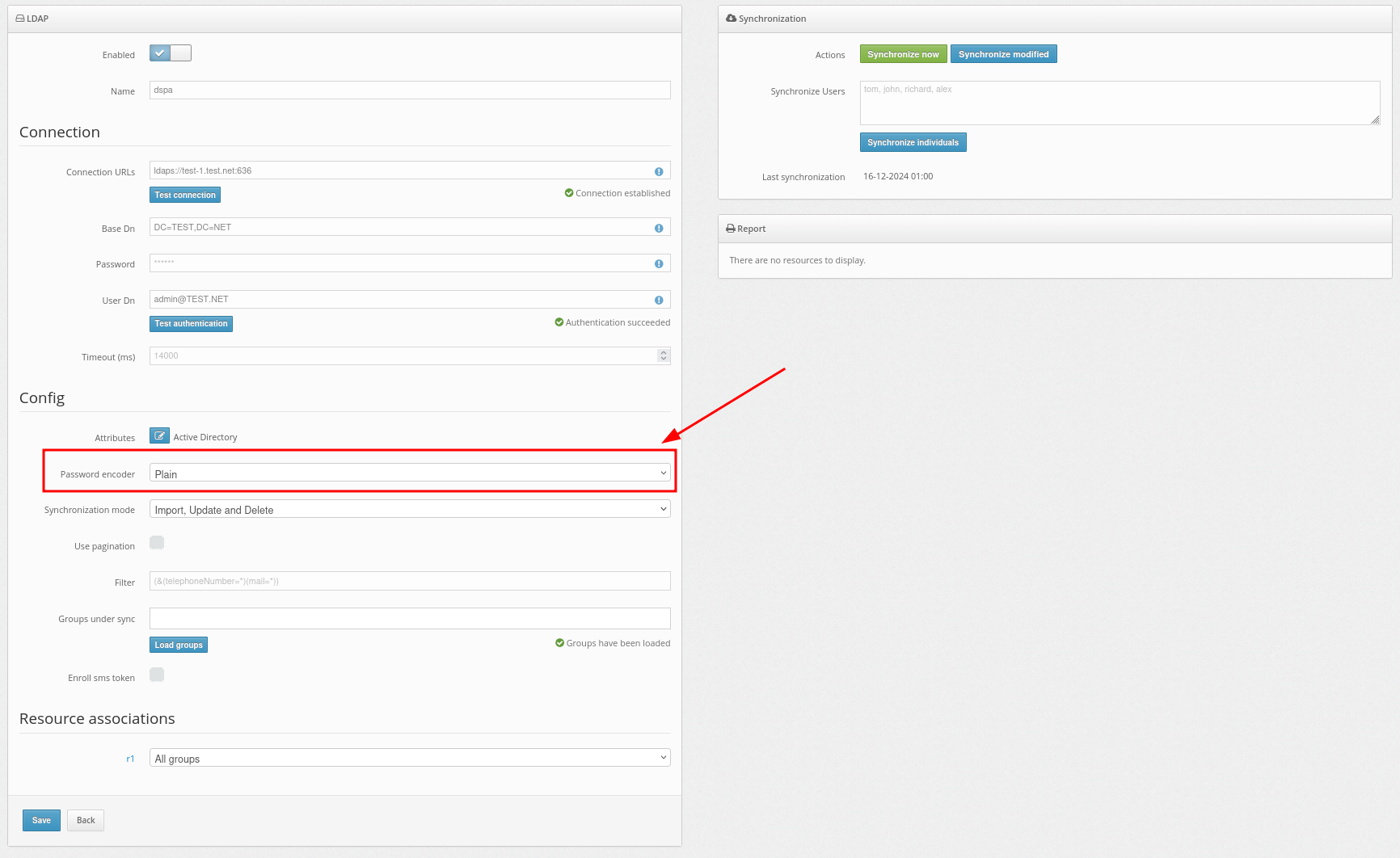

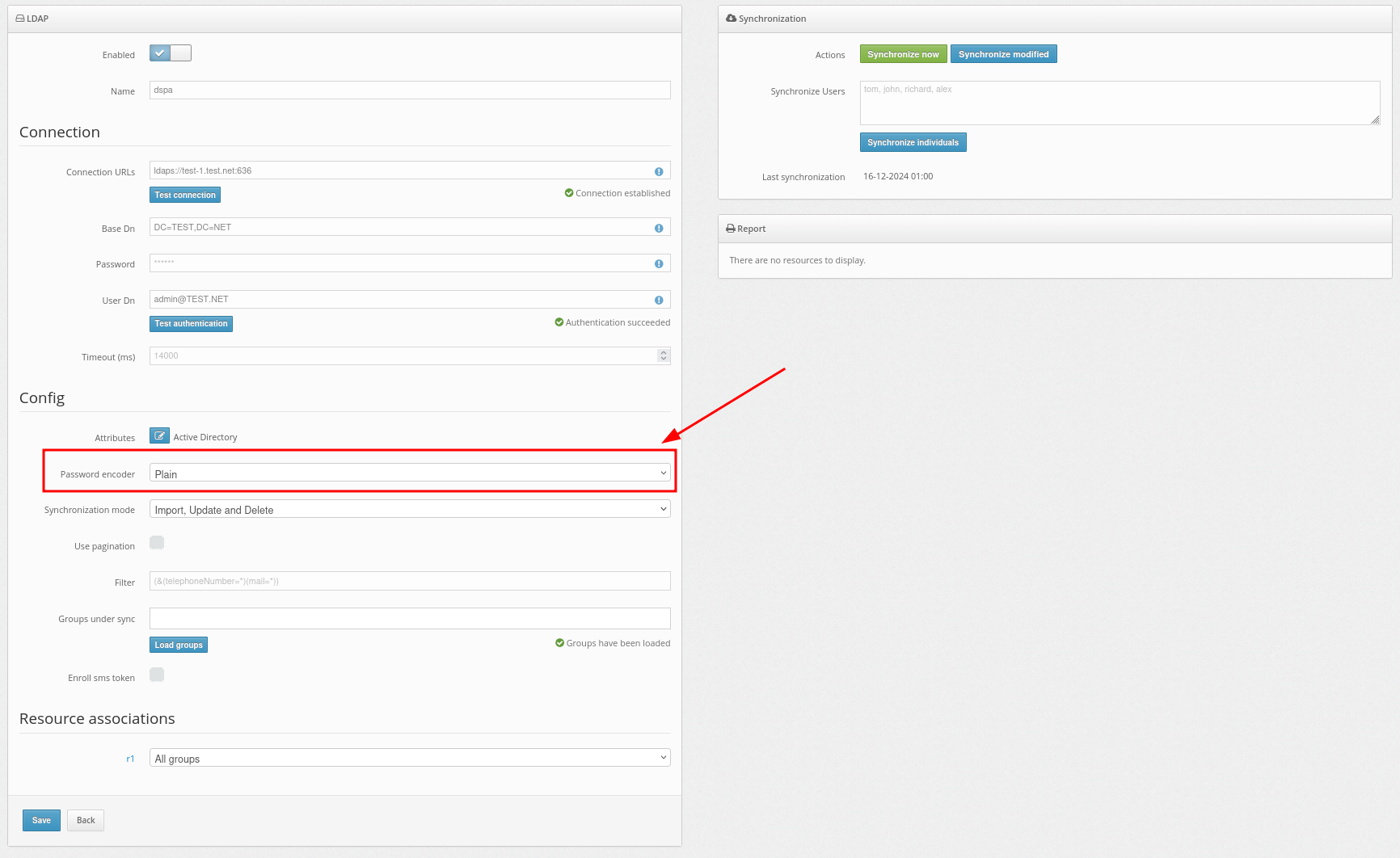

- Тепер налаштуйте параметр Password Encoder.

Виберіть алгоритм, який відповідає вашій конфігурації. Доступні алгоритми: AD-specific (UTF-16LE), Plain, BCRYPT, SHA256, SSHA256, SHA512, SSHA512, MD4, MD5, SMD5, SHA, and SSHA.

- Після того, як ви успішно додали провайдера, потрібно імпортувати користувачів у систему Protectimus і синхронізувати їх із каталогом користувачів.

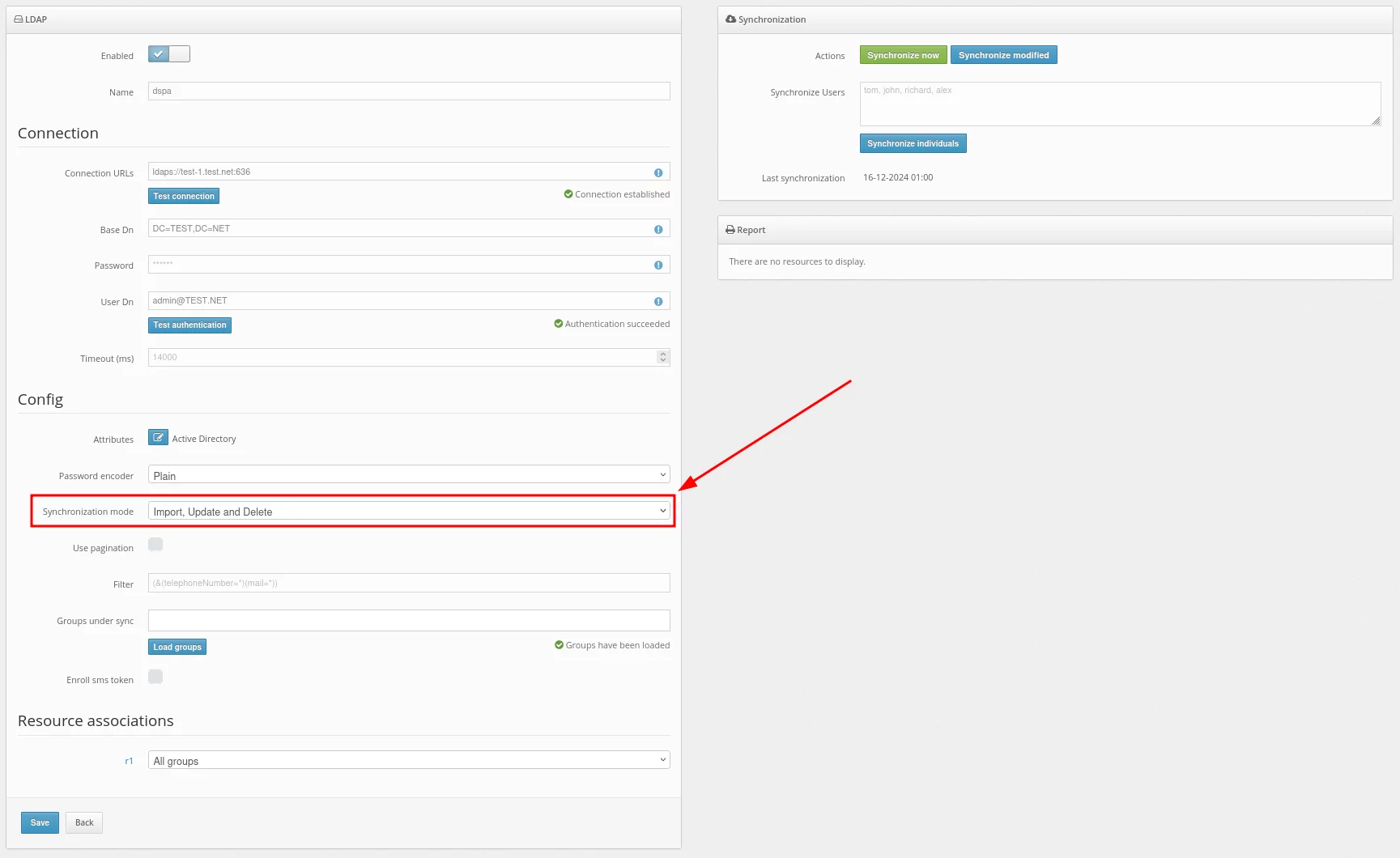

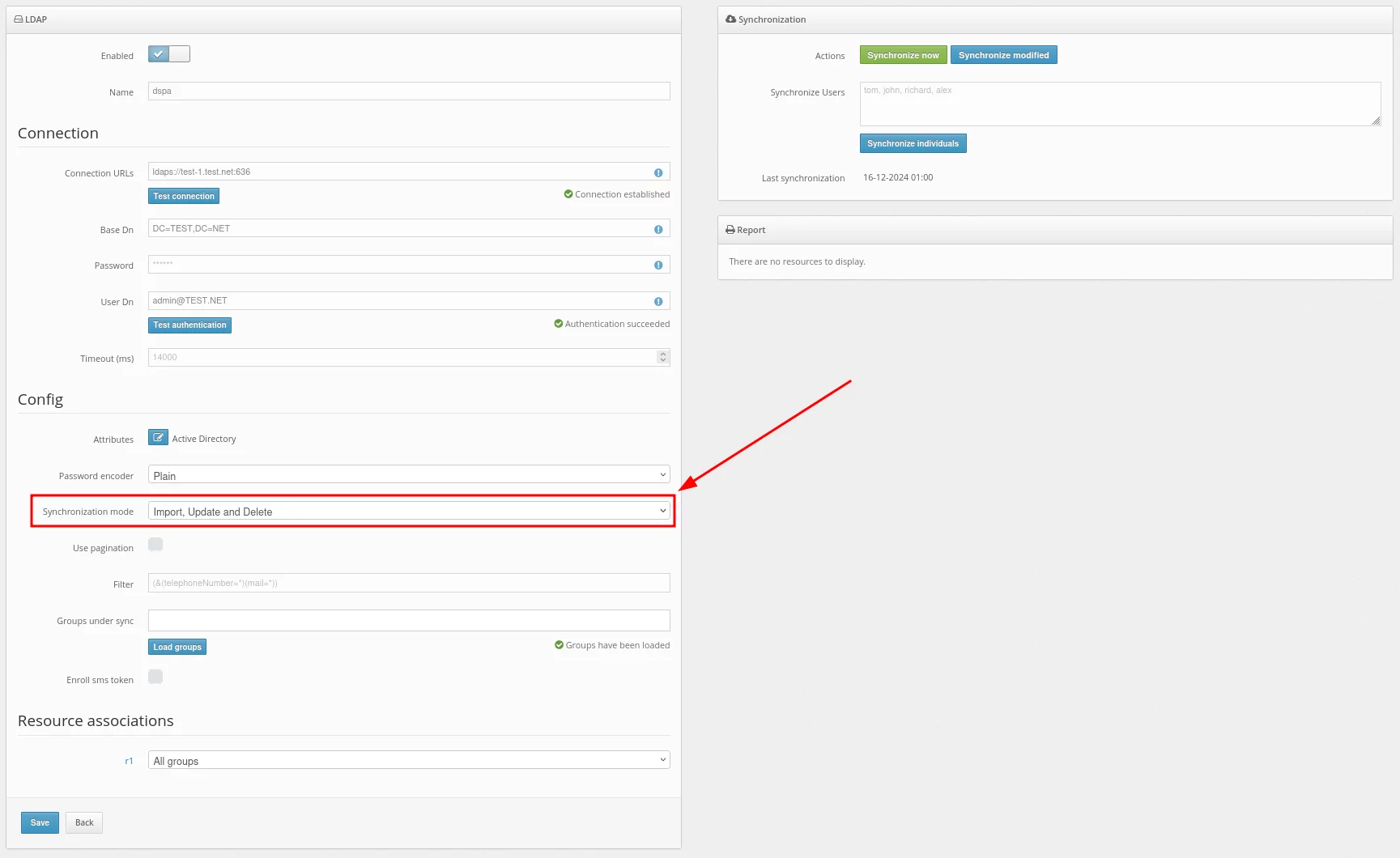

У полі Synchronization mode ви повинні вибрати спосіб імпорту користувачів.

Імпорт користувачів можна налаштувати трьома способами:

- Import – ніколи не буде оновлювати дані користувача.

- Import and Update – завжди оновлюватиме дані користувача, коли це можливо.

- Import, Update and Delete – завжди оновлюватиме дані користувача, коли це можливо. Користувачі Protectimus, а також призначені їм програмні токени будуть видалені при видаленні користувача із зовнішнього каталогу користувачів.

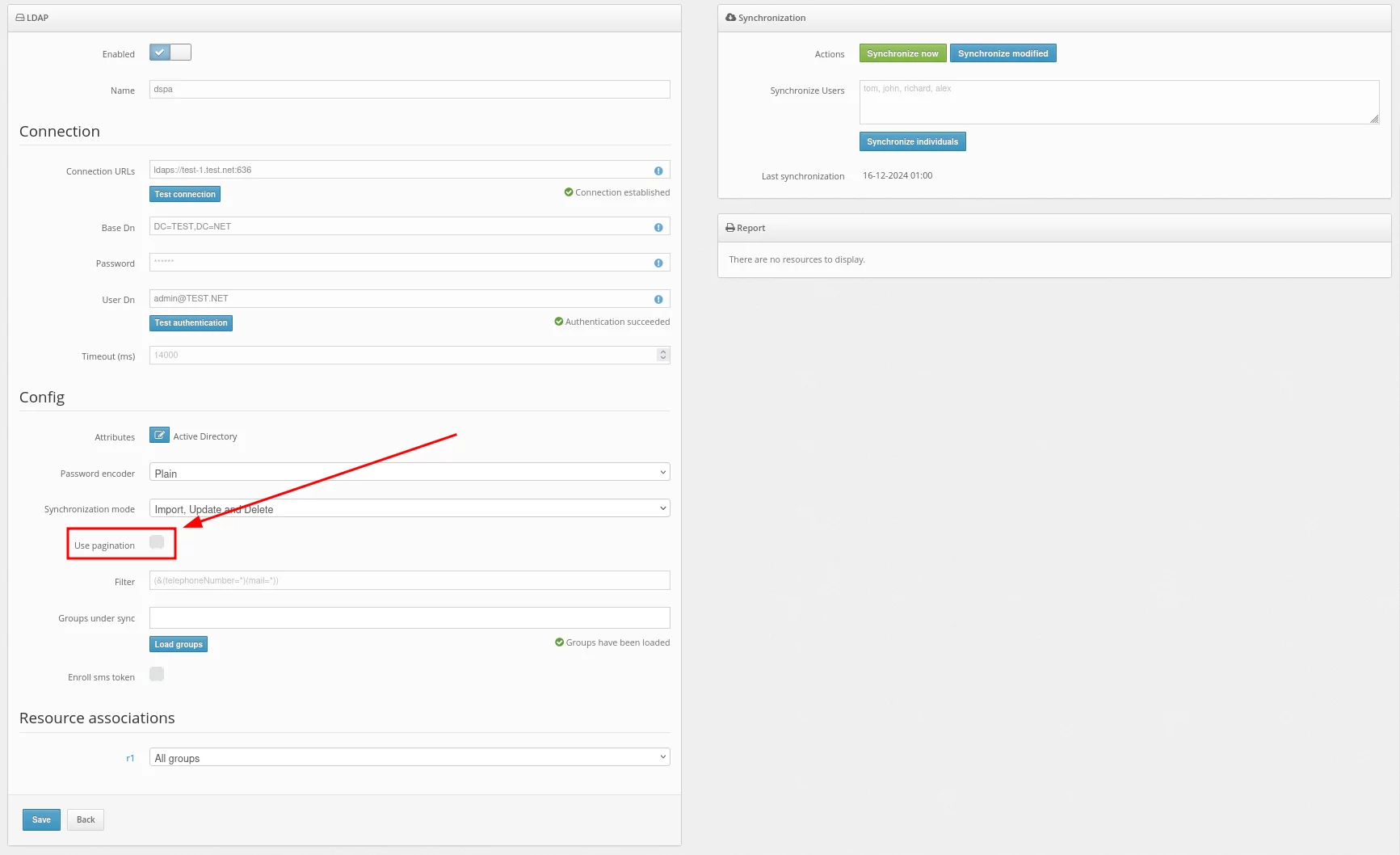

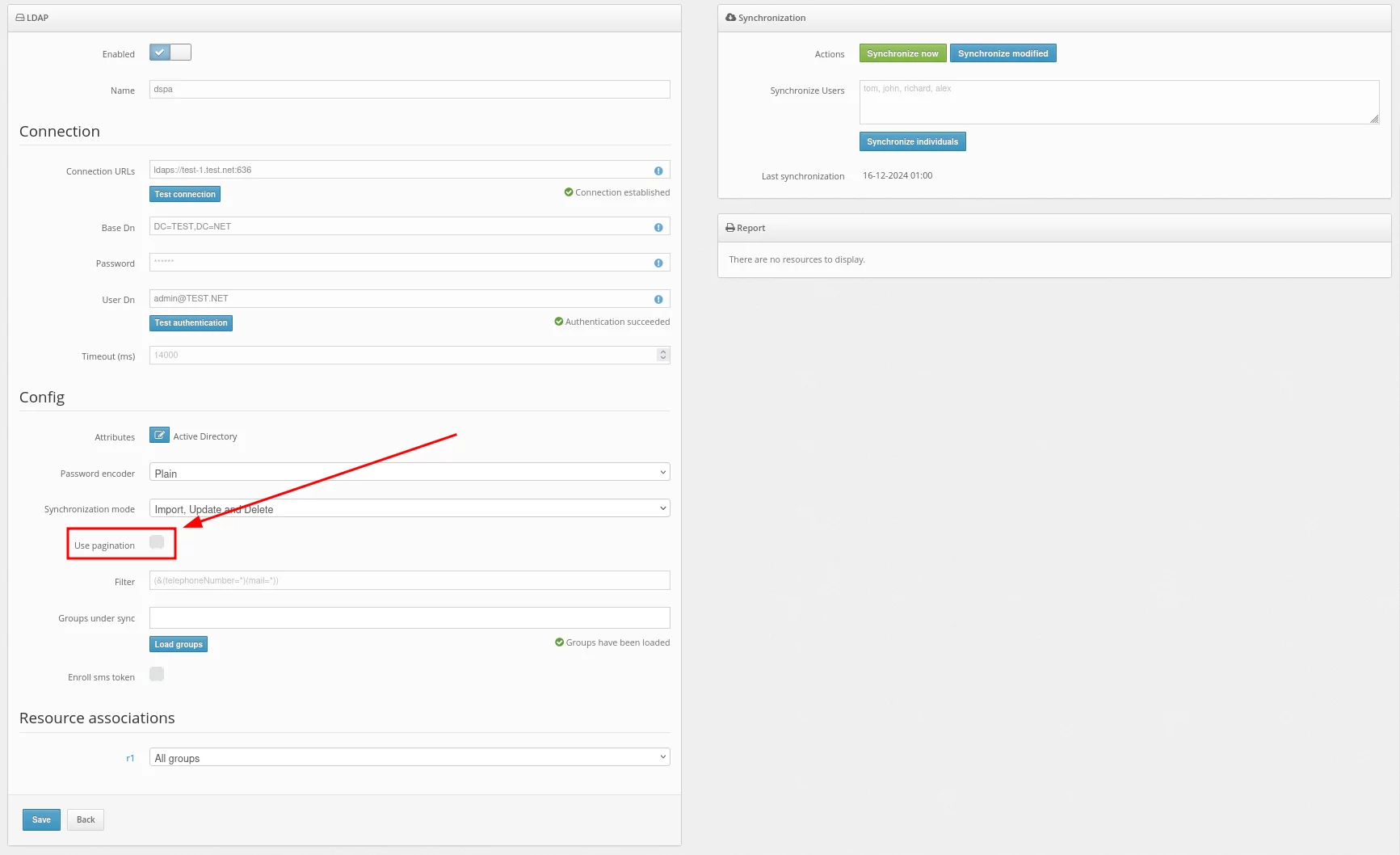

- Тепер налаштуйте параметр Use pagination.

Коли активовано параметр Use pagination, це означає, що якщо кількість записів перевищує 200 або 500, для пошуку буде використано декілька запитів. Це пов’язано з тим, що за замовчуванням LDAP зазвичай повертає обмежену кількість записів.

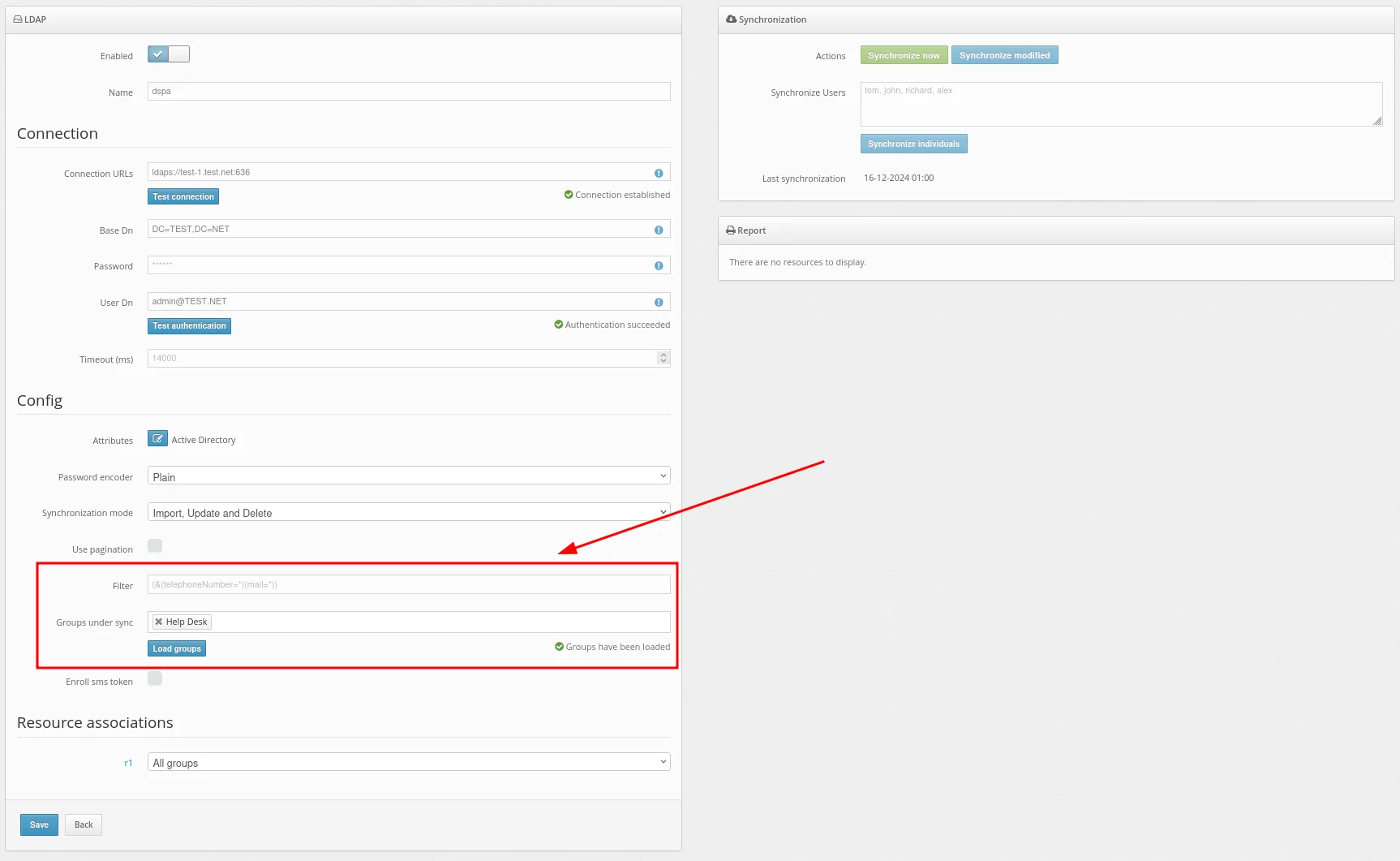

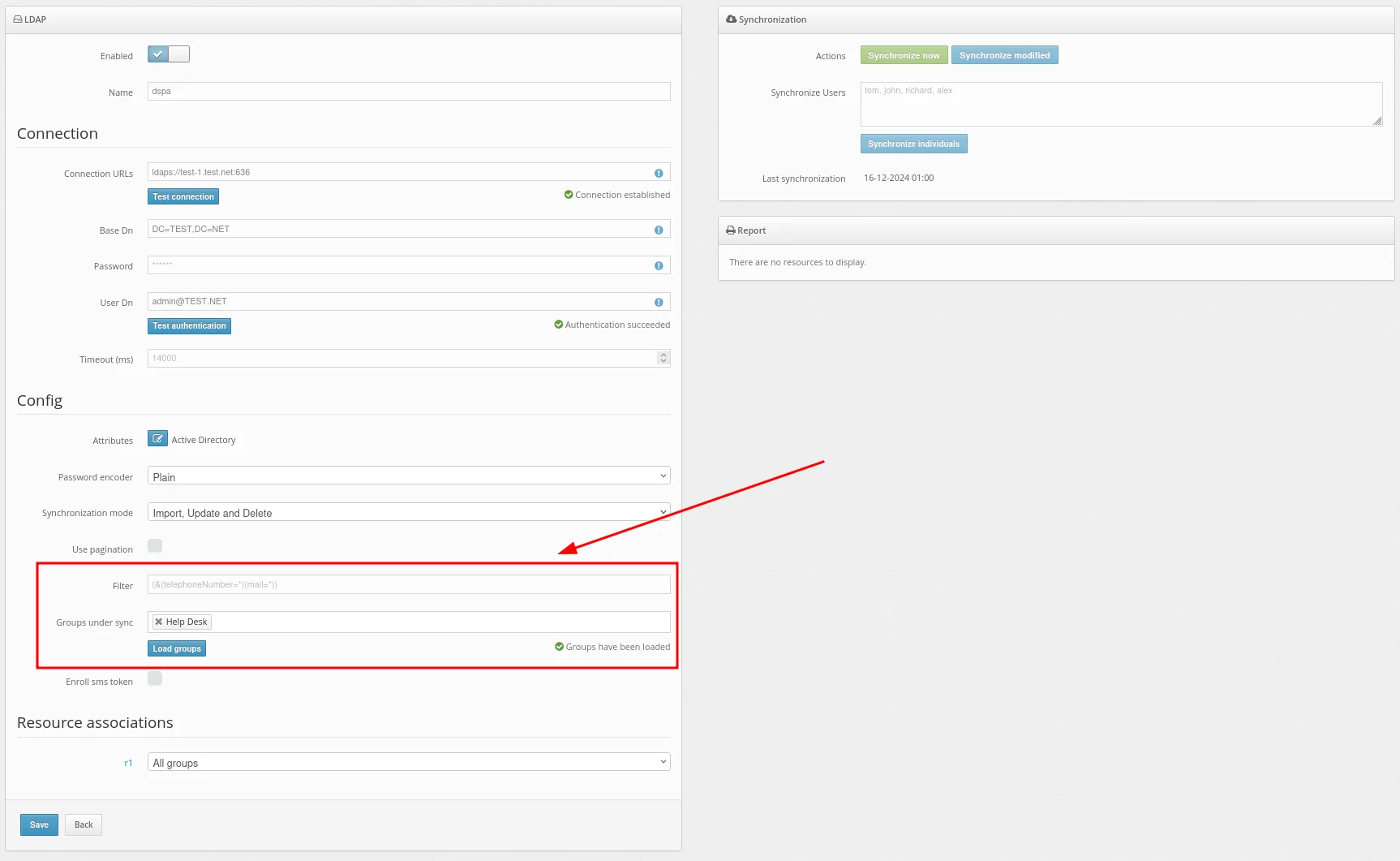

- Налаштуйте фільтр, який буде застосовано під час синхронізації.

Використовуйте цей фільтр, щоб вибрати тільки тих користувачів, яких ви хочете синхронізувати.

Наприклад, щоб імпортувати тільки тих користувачів, у яких вказані атрибути telephoneNumber і mail, налаштуйте такий фільтр:

(&(telephoneNumber=*)(mail=*))

Щоб імпортувати користувачів з певної групи, виберіть потрібну групу. У нашому прикладі це група Users.

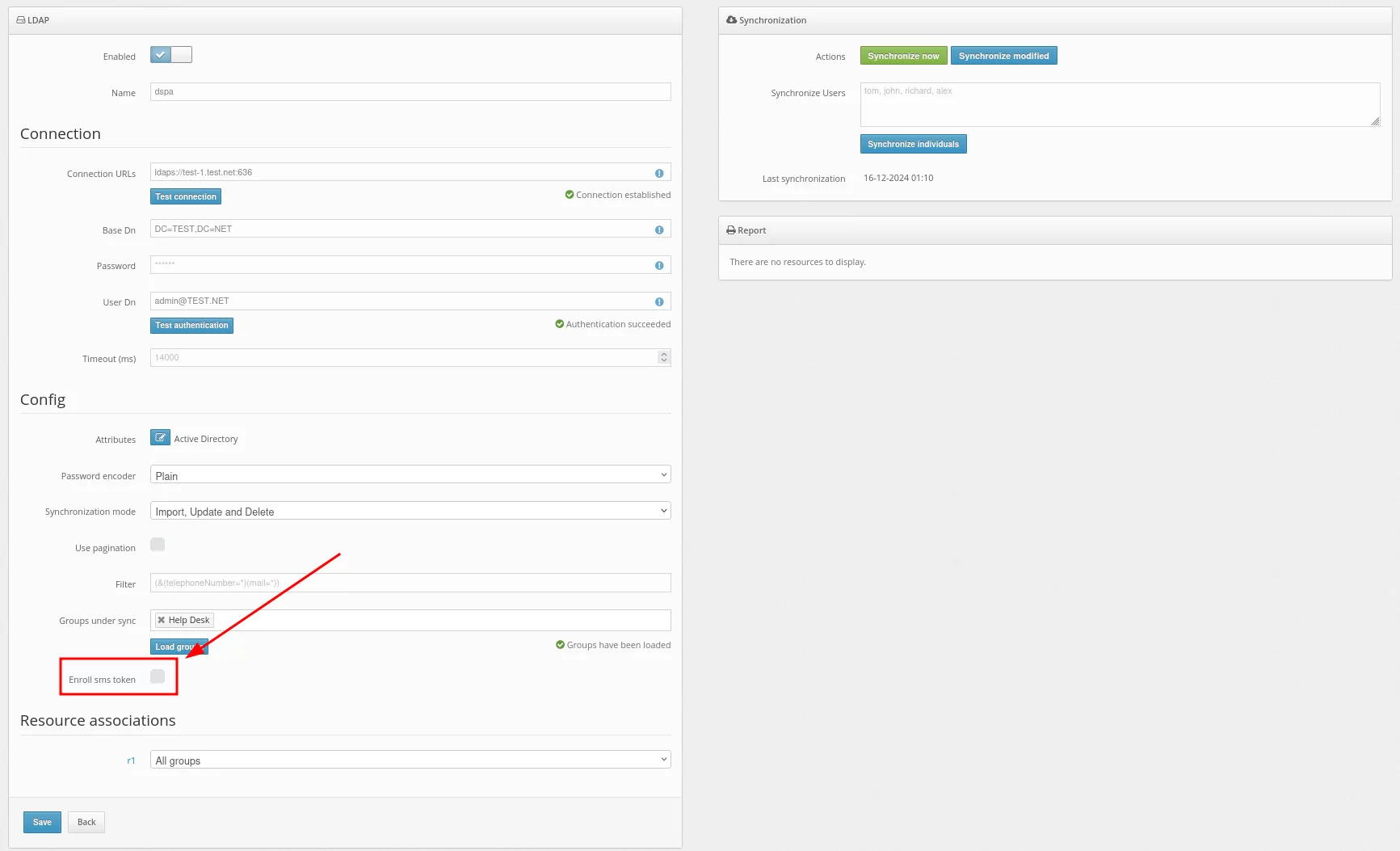

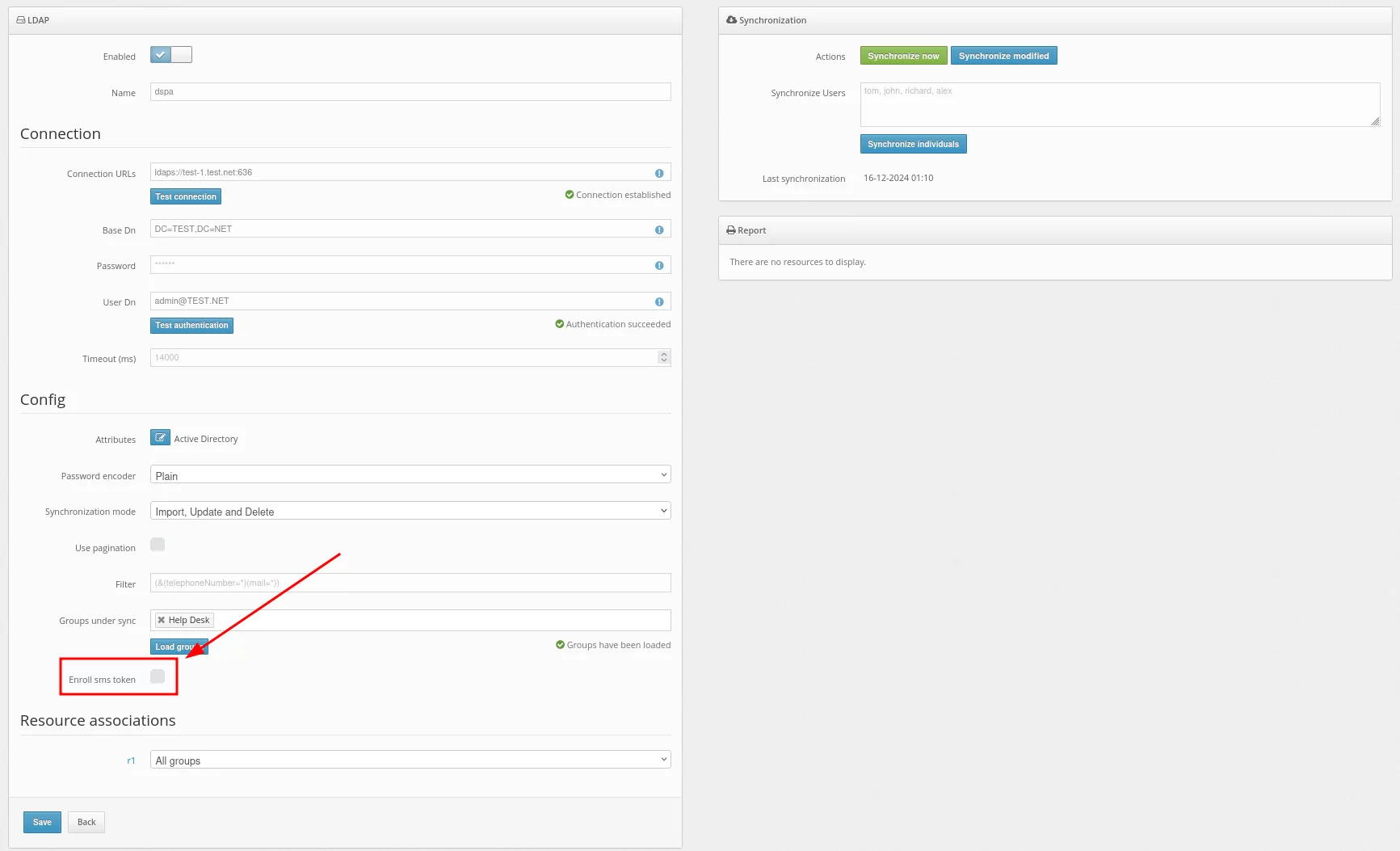

- Залиште поле Enroll SMS token порожнім.

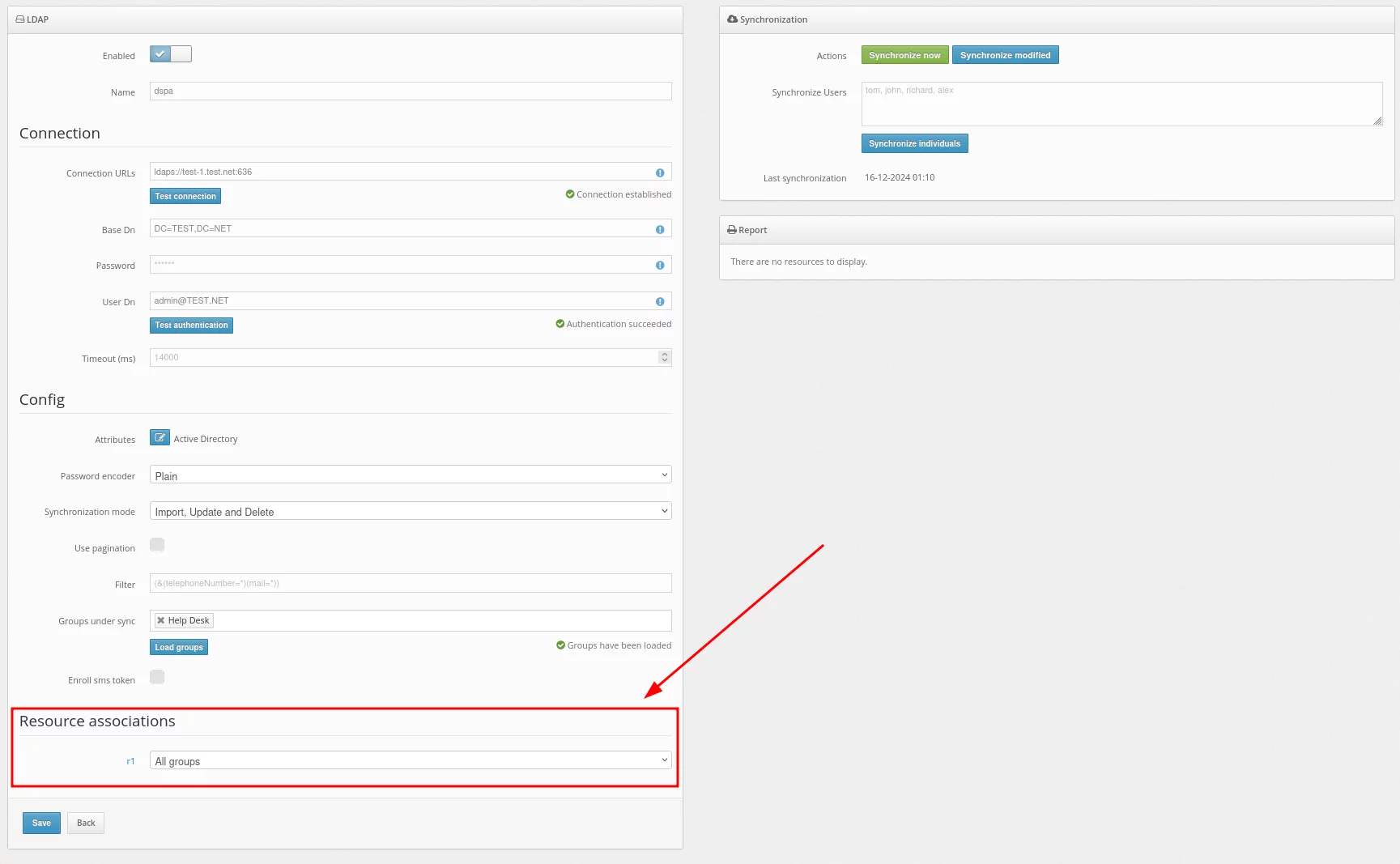

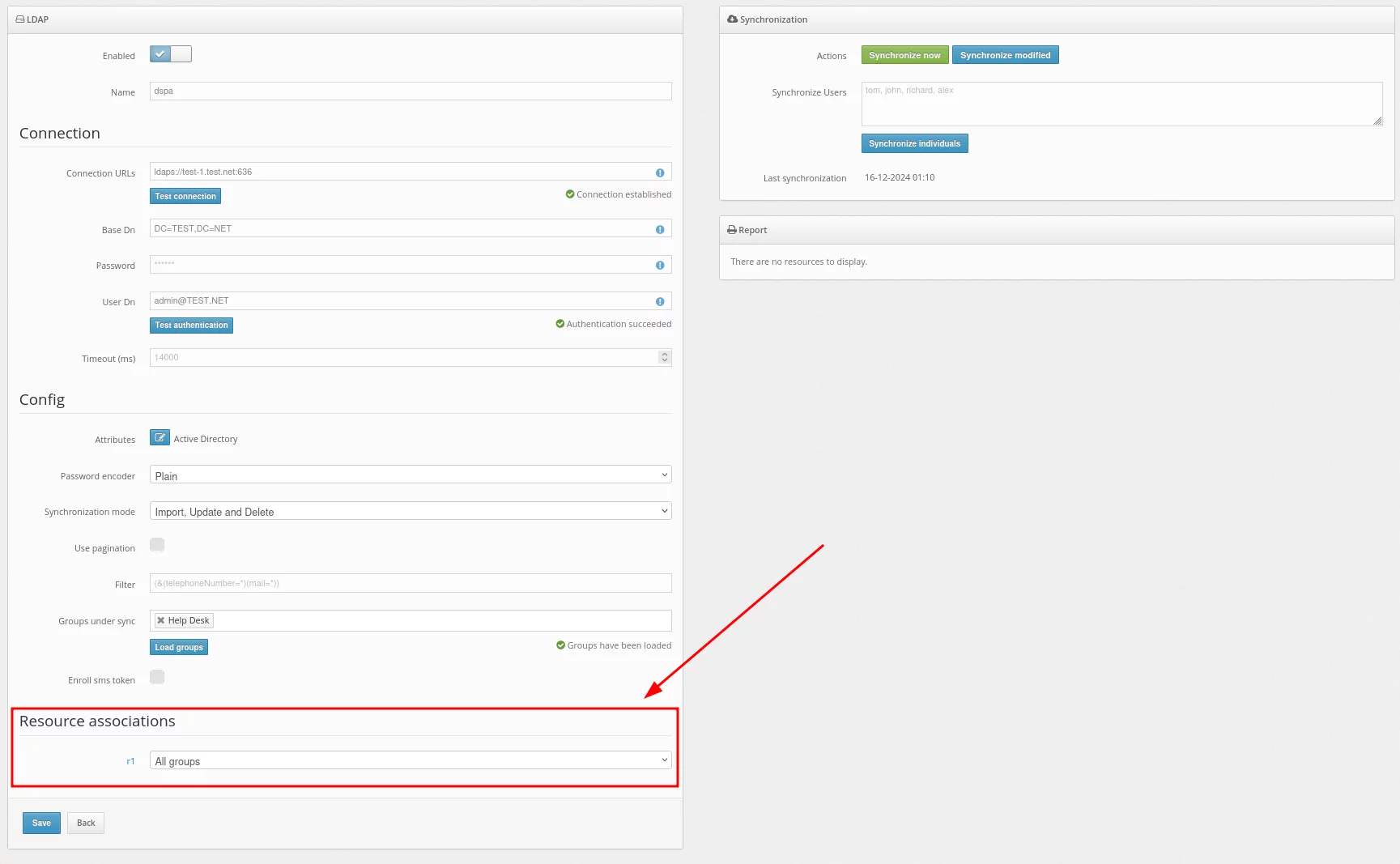

- У розділі Resource associations ви можете вибрати ресурс, на який будуть призначені користувачі під час синхронізації.

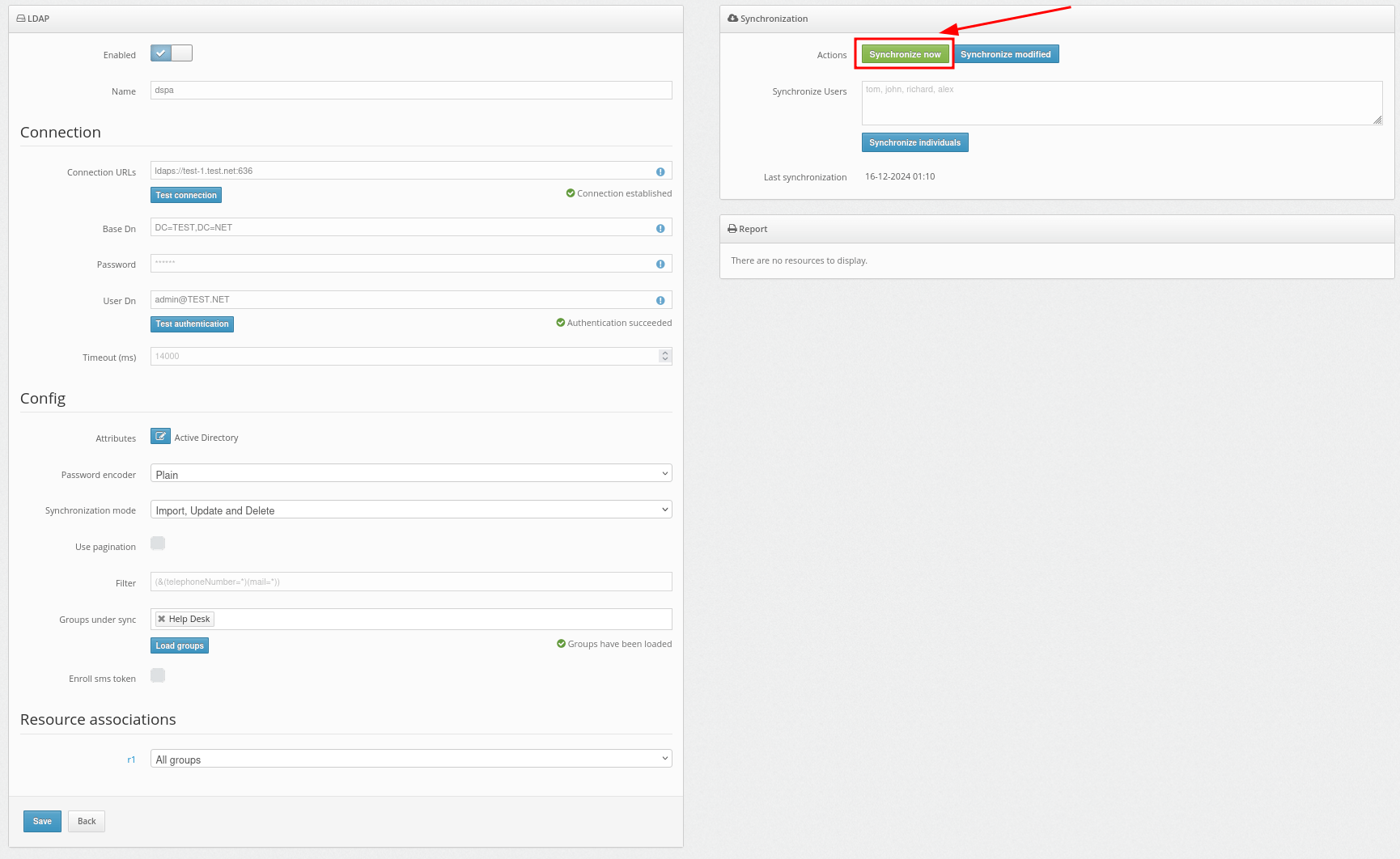

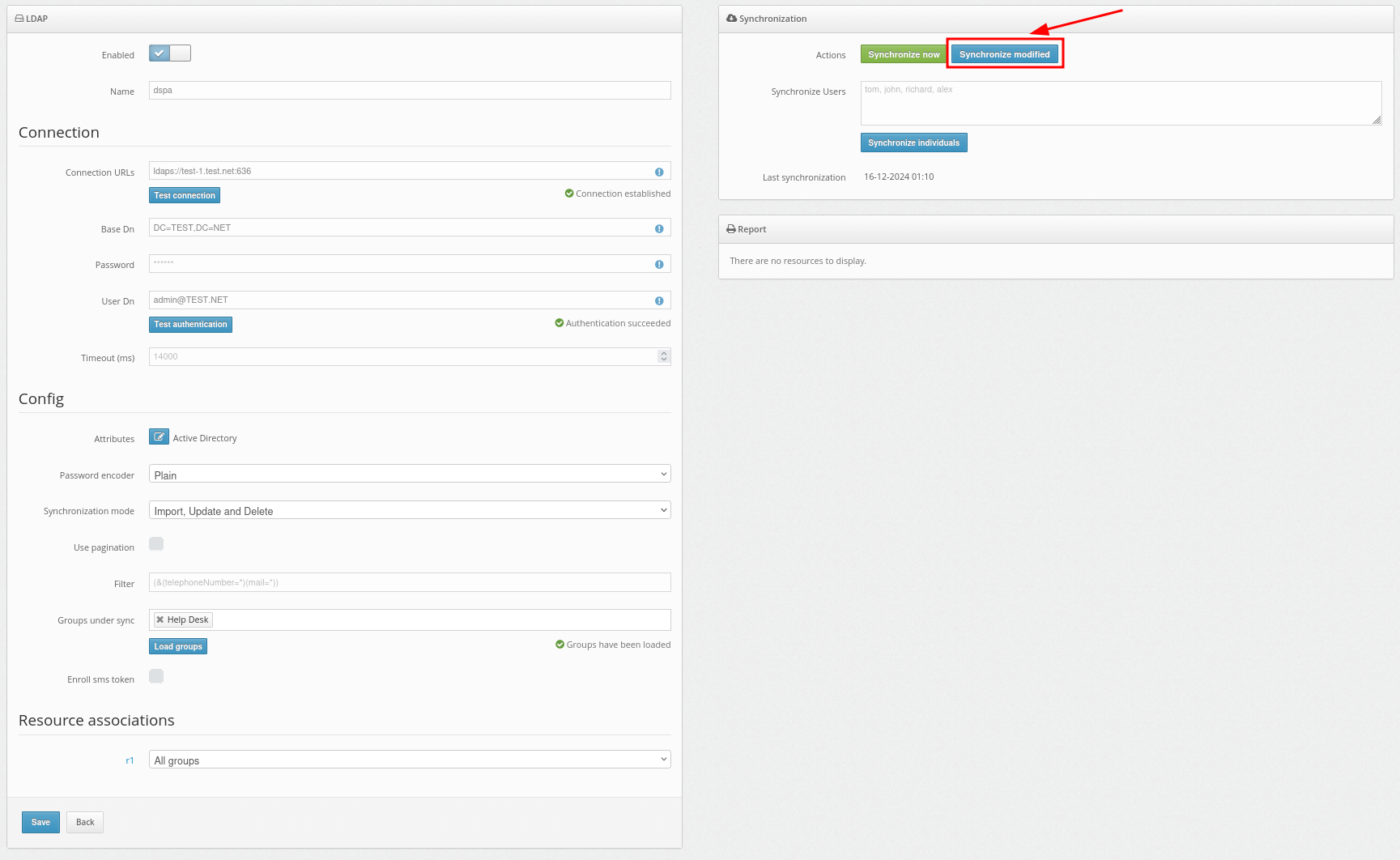

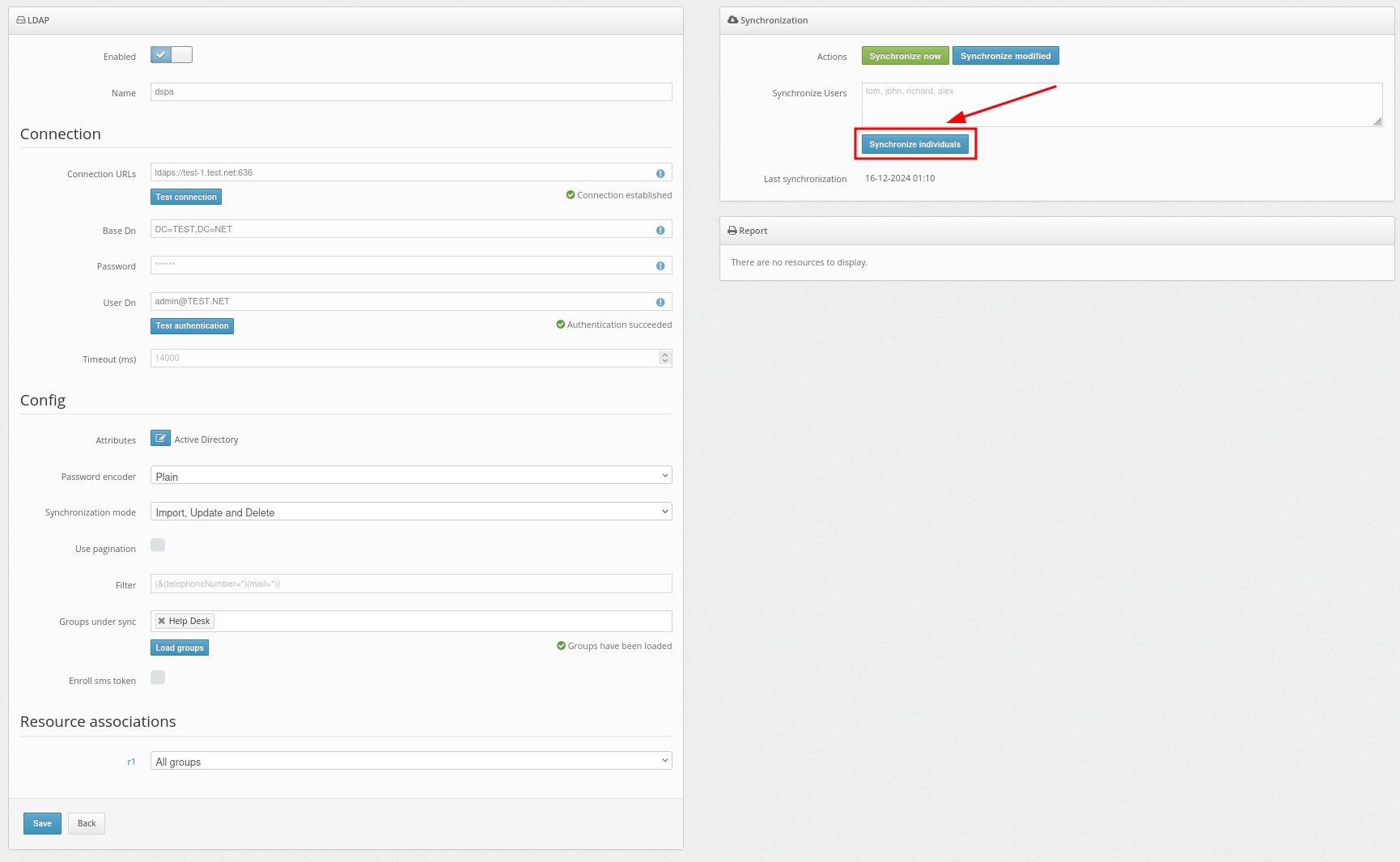

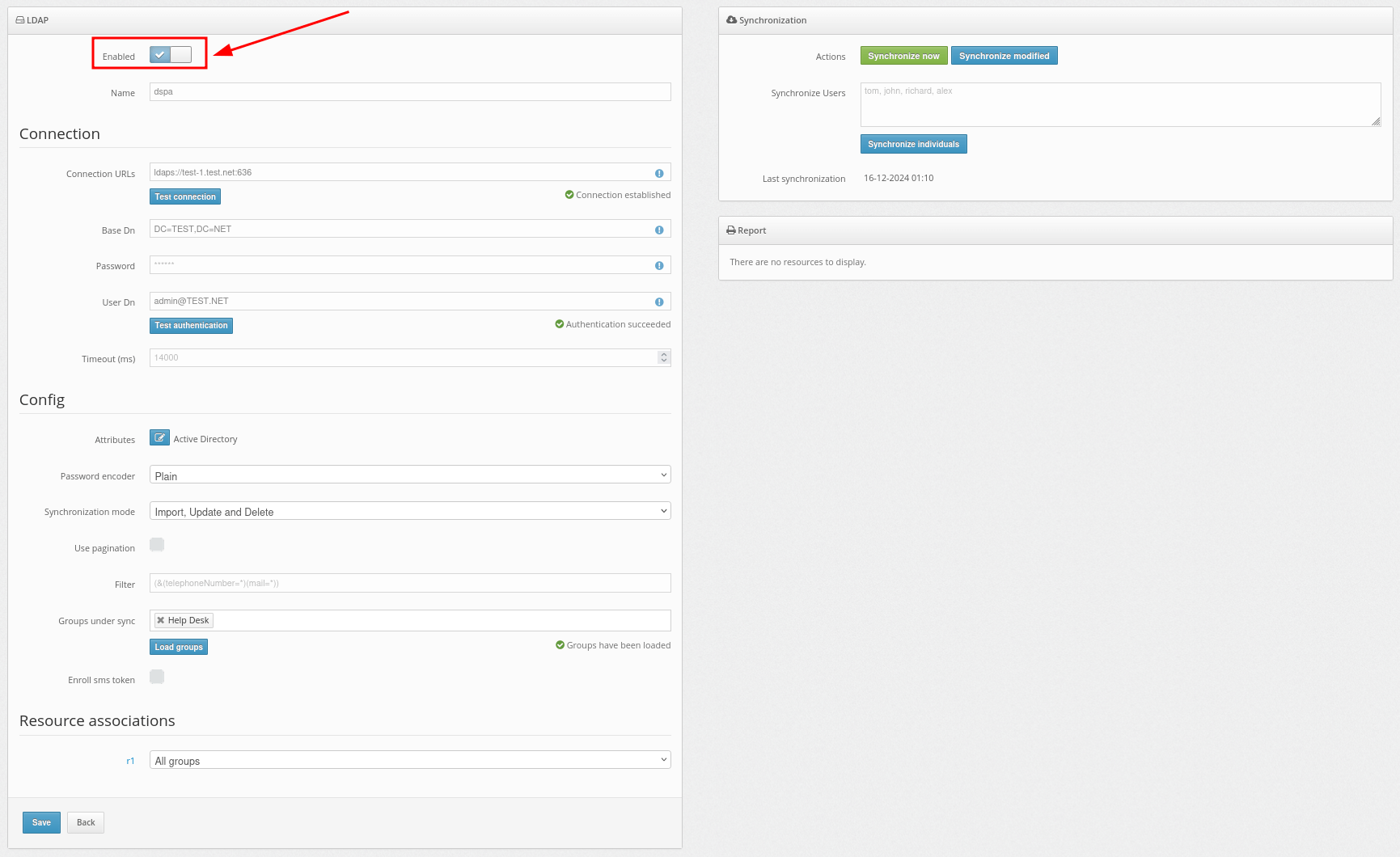

- Наступний крок – увімкнути синхронізацію користувачів. Це можна зробити трьома способами:

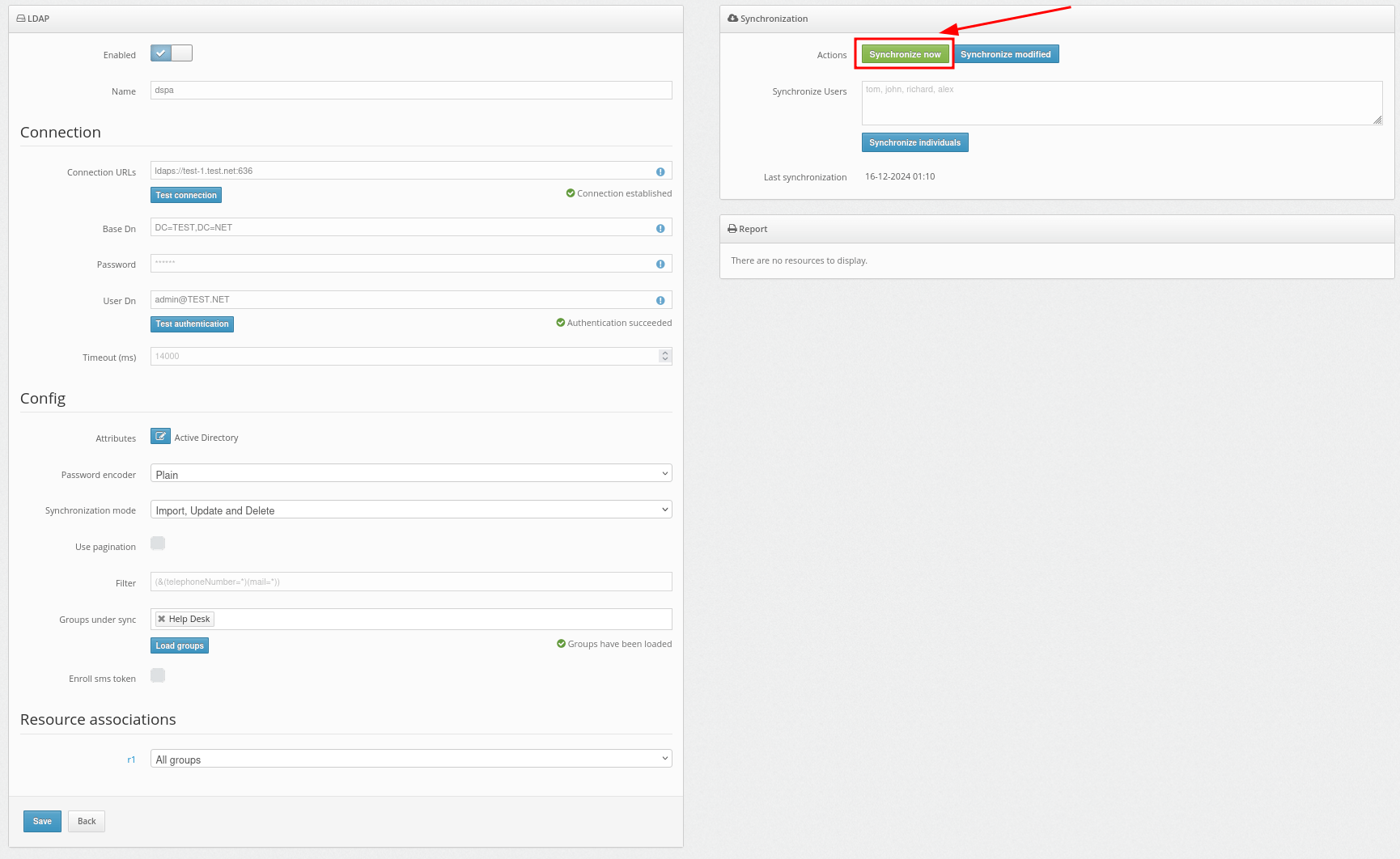

- Використовуйте кнопку Synchronize now, щоб синхронізувати всіх користувачів одночасно.

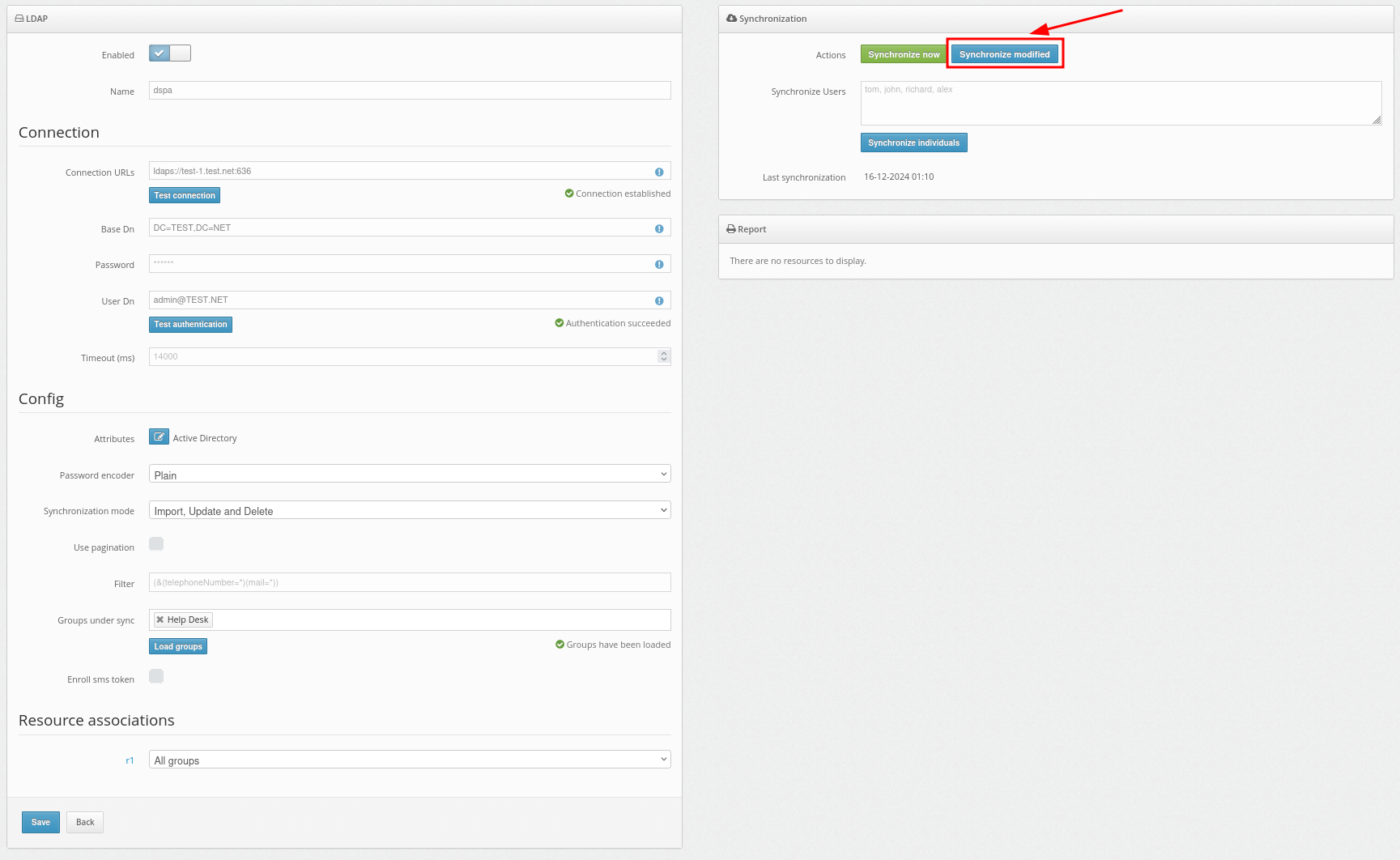

Ви також можете вибрати кнопку Synchronize modified, щоб синхронізувати тільки тих користувачів, які були змінені з моменту останньої синхронізації.

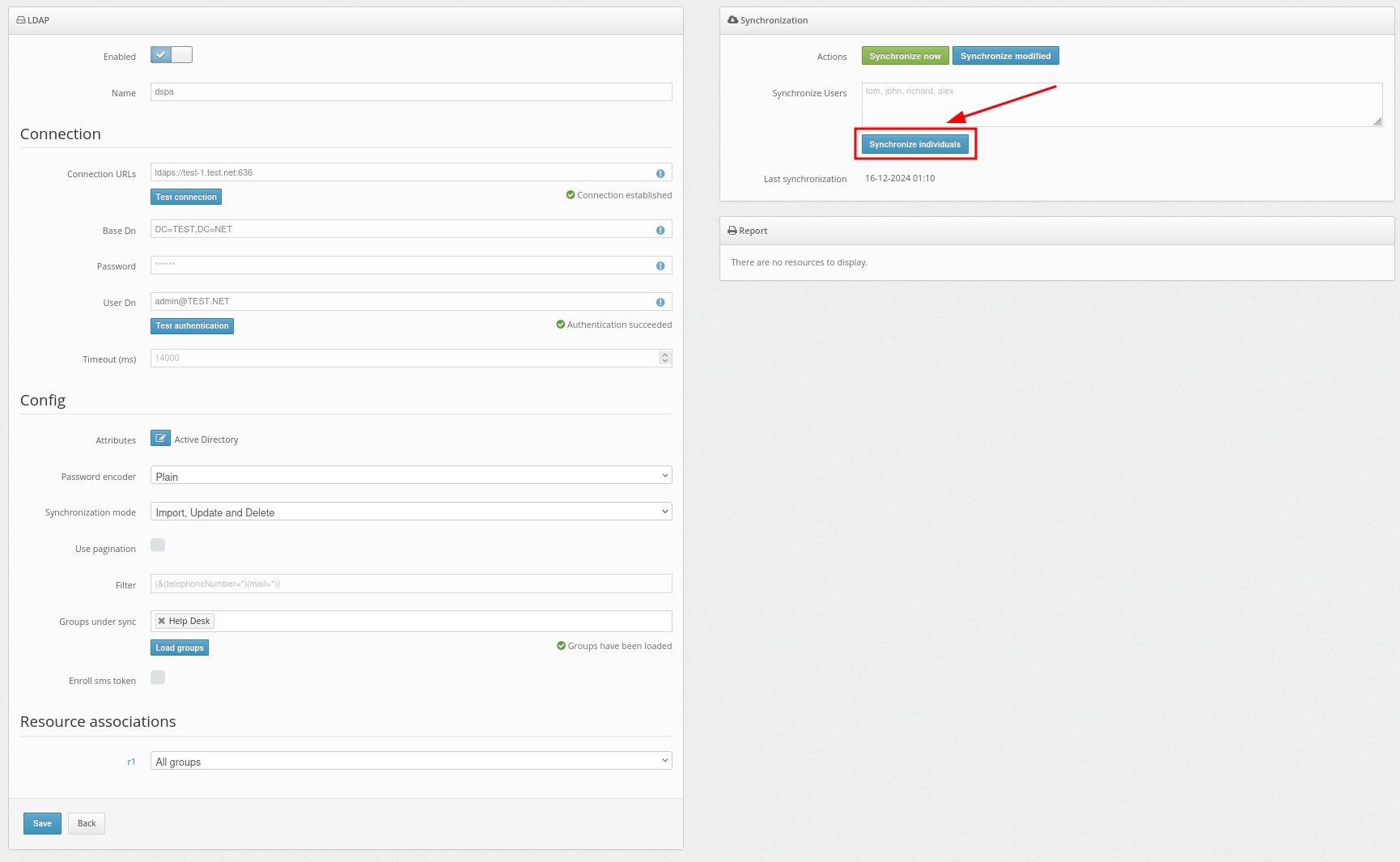

- Функція Synchronize individuals дозволяє синхронізувати лише обраних користувачів з вашого каталогу користувачів.

- Або увімкніть автоматичну синхронізацію користувачів, активувавши опцію Enabled вгорі сторінки.

4. Додайте паролі

ЗВЕРНІТЬ УВАГУ! Ви можете активувати Портал самообслуговування користувачів, щоб ваші користувачі могли самостійно додавати свої паролі до системи. Про те, як налаштувати Портал самообслуговування користувачів, читайте в Інструкції з налаштування Порталу самообслуговування користувачів.

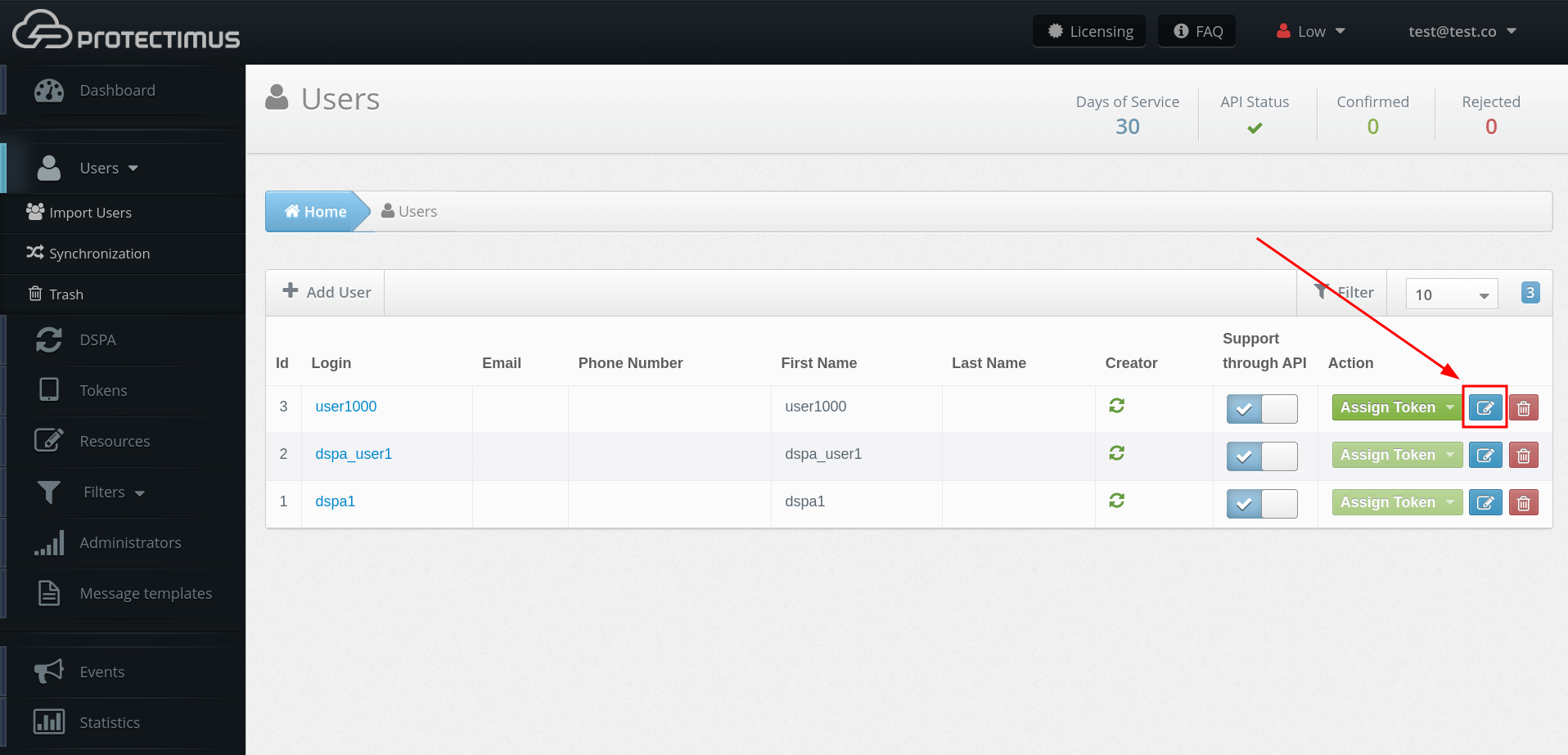

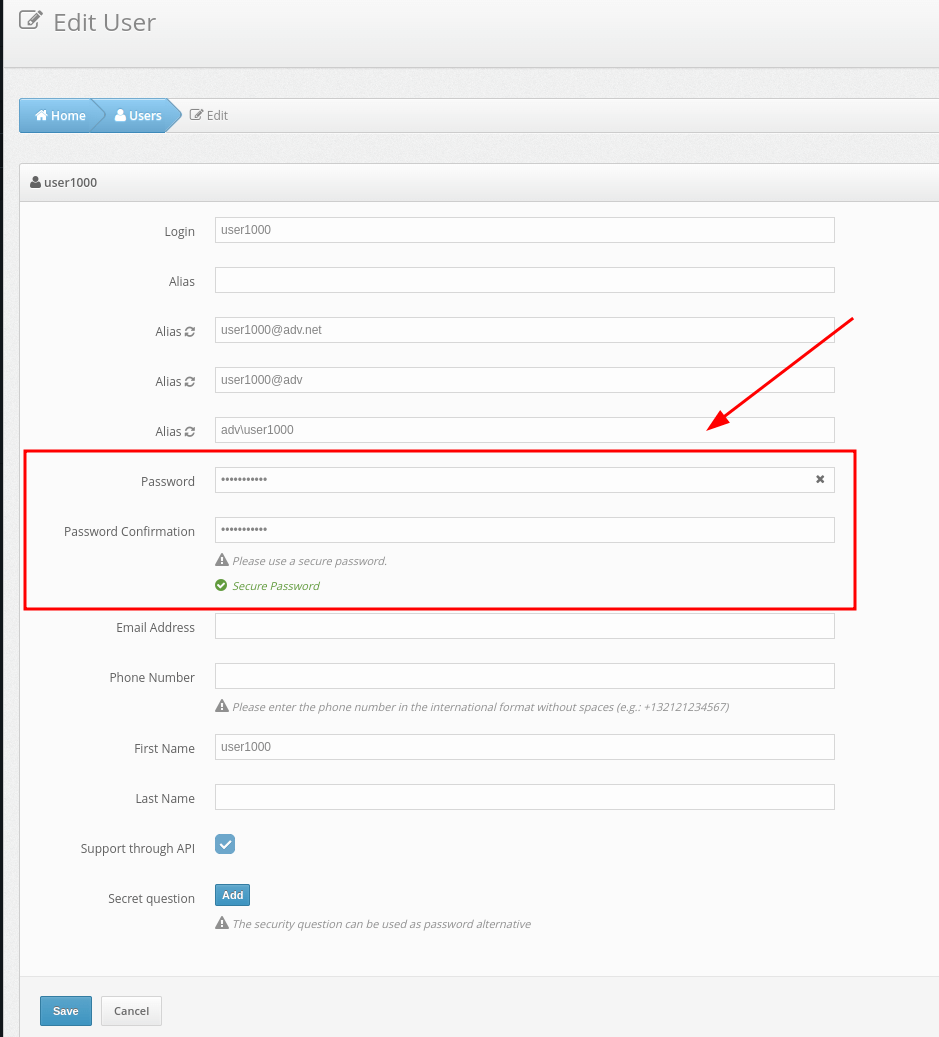

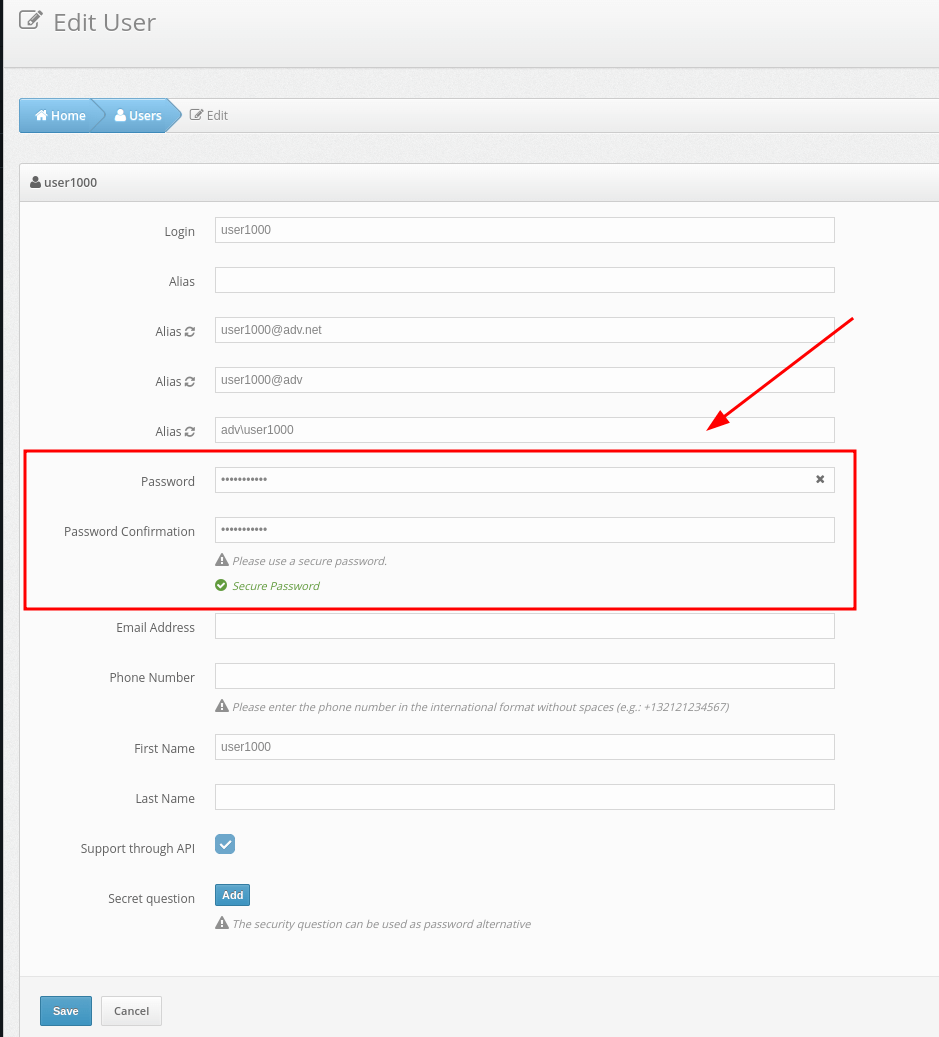

Якщо ви хочете встановити пароль користувачу вручну:

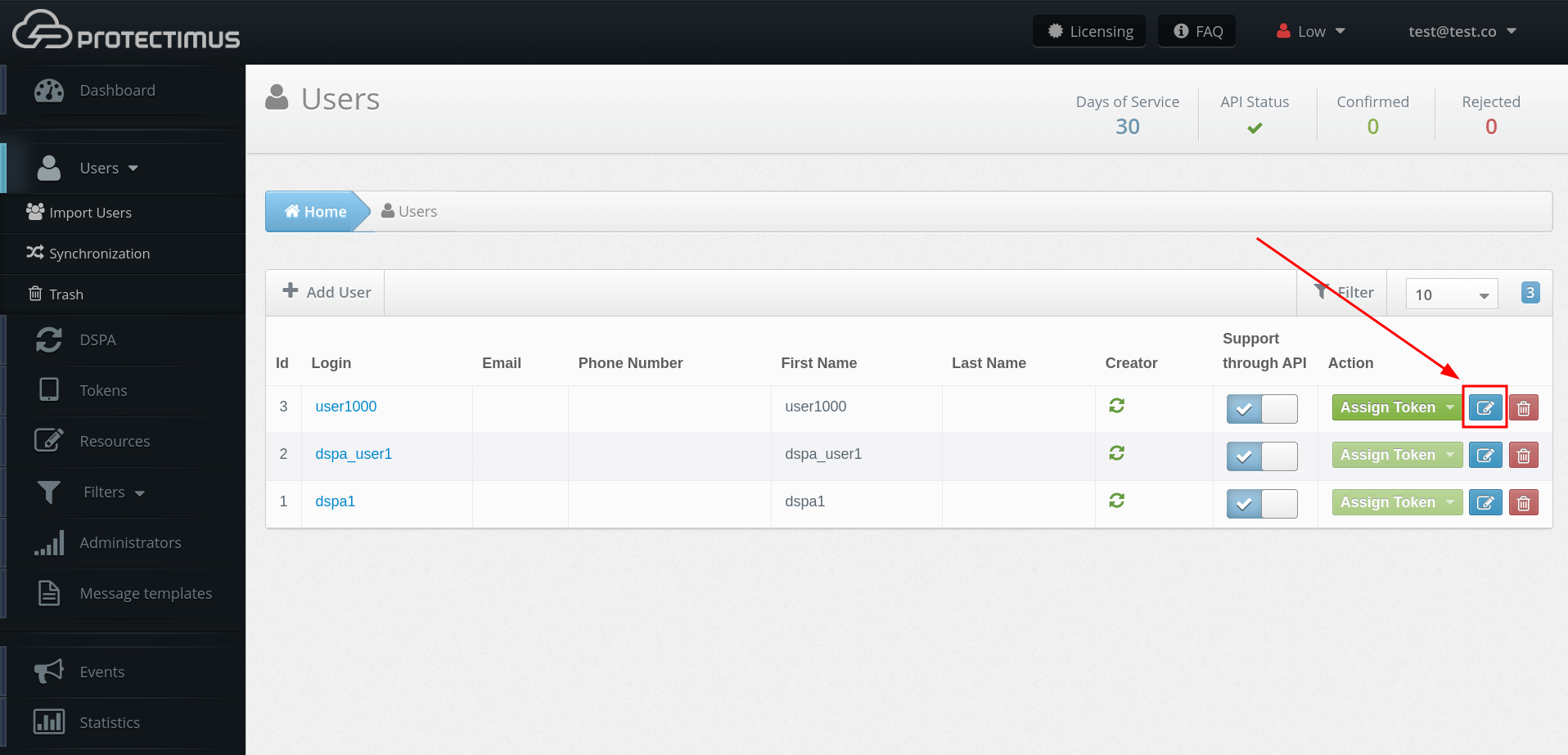

- Перейдіть на сторінку редагування користувача: натисніть Users в меню зліва > натисніть кнопку Edit з правого боку

- Введіть пароль користувача у відповідне поле та натисніть Save.

5. Додайте токени

Наразі компонент Protectimus DSPA сумісний лише з 2FA застосунком для генерації одноразових паролів Protectimus Smart OTP, доступними на iOS та Android, тому ми рекомендуємо активувати Портал самообслуговування користувачів, щоб ваші кінцеві користувачі могли випускати токени самостійно. Ознайомтеся з нашим Посібником з налаштування Порталу самообслуговування для отримання детальних інструкцій.

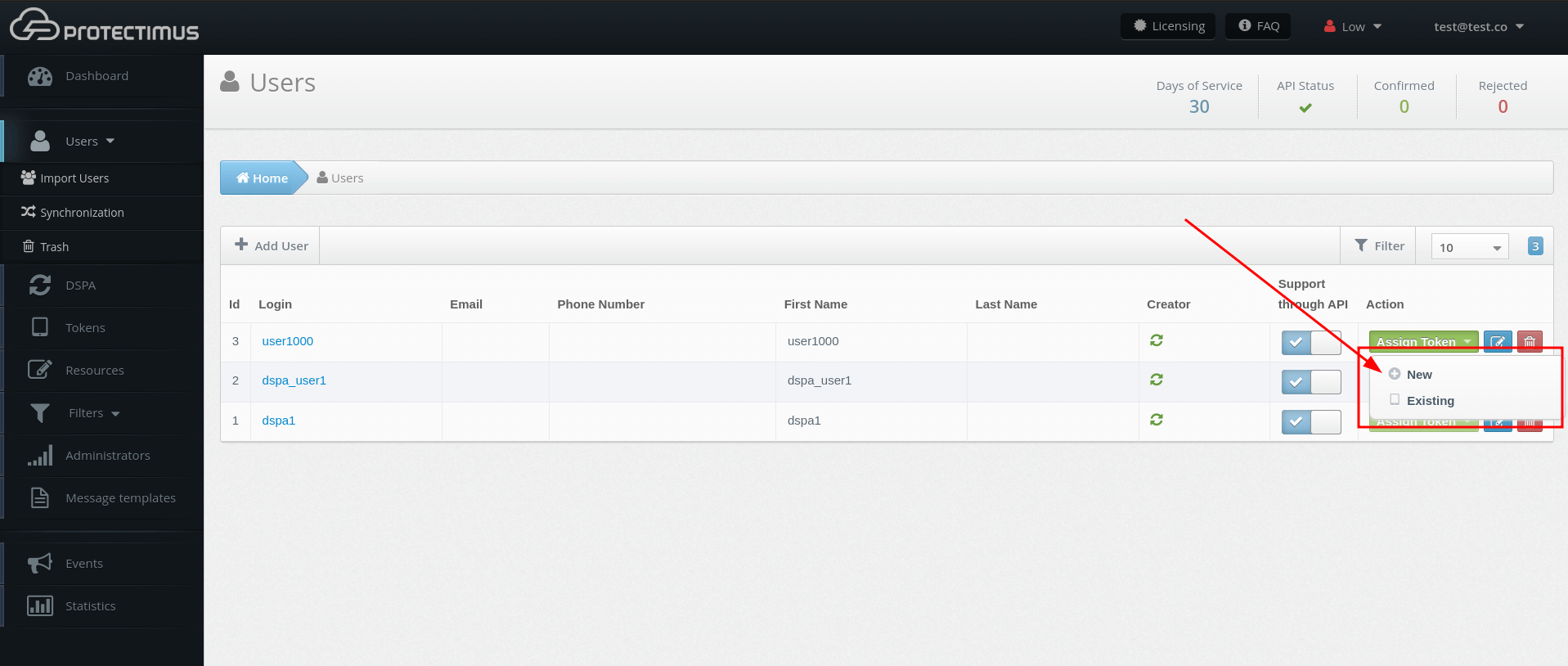

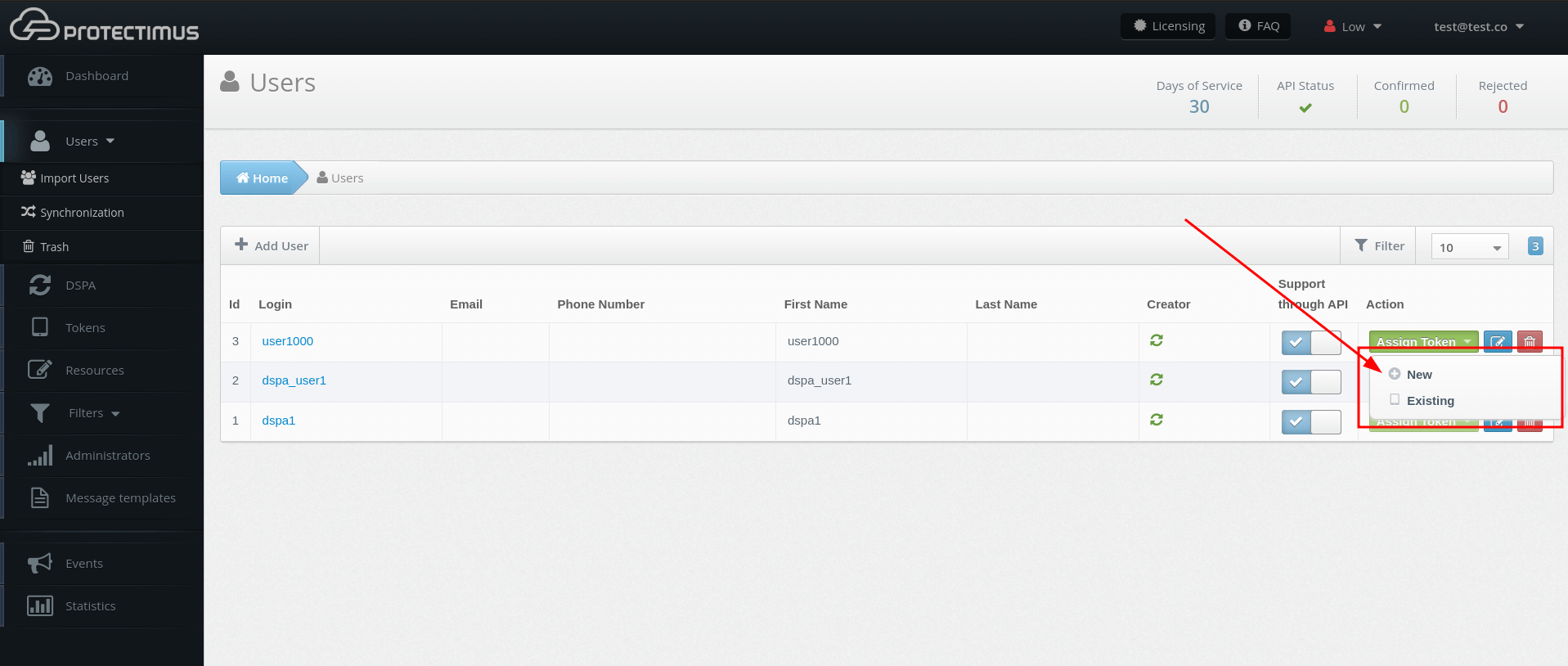

Якщо ви хочете додати токен користувачу вручну:

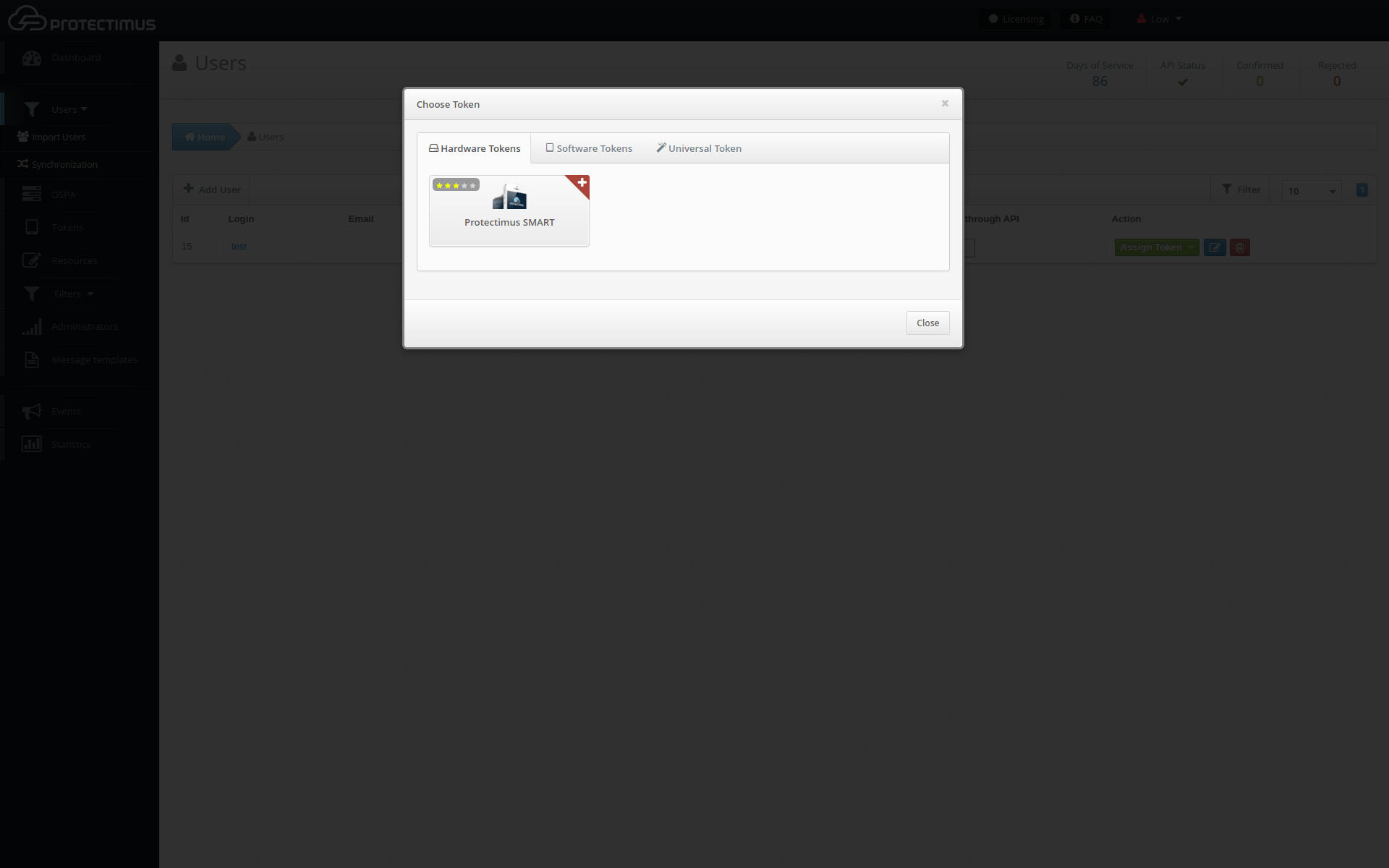

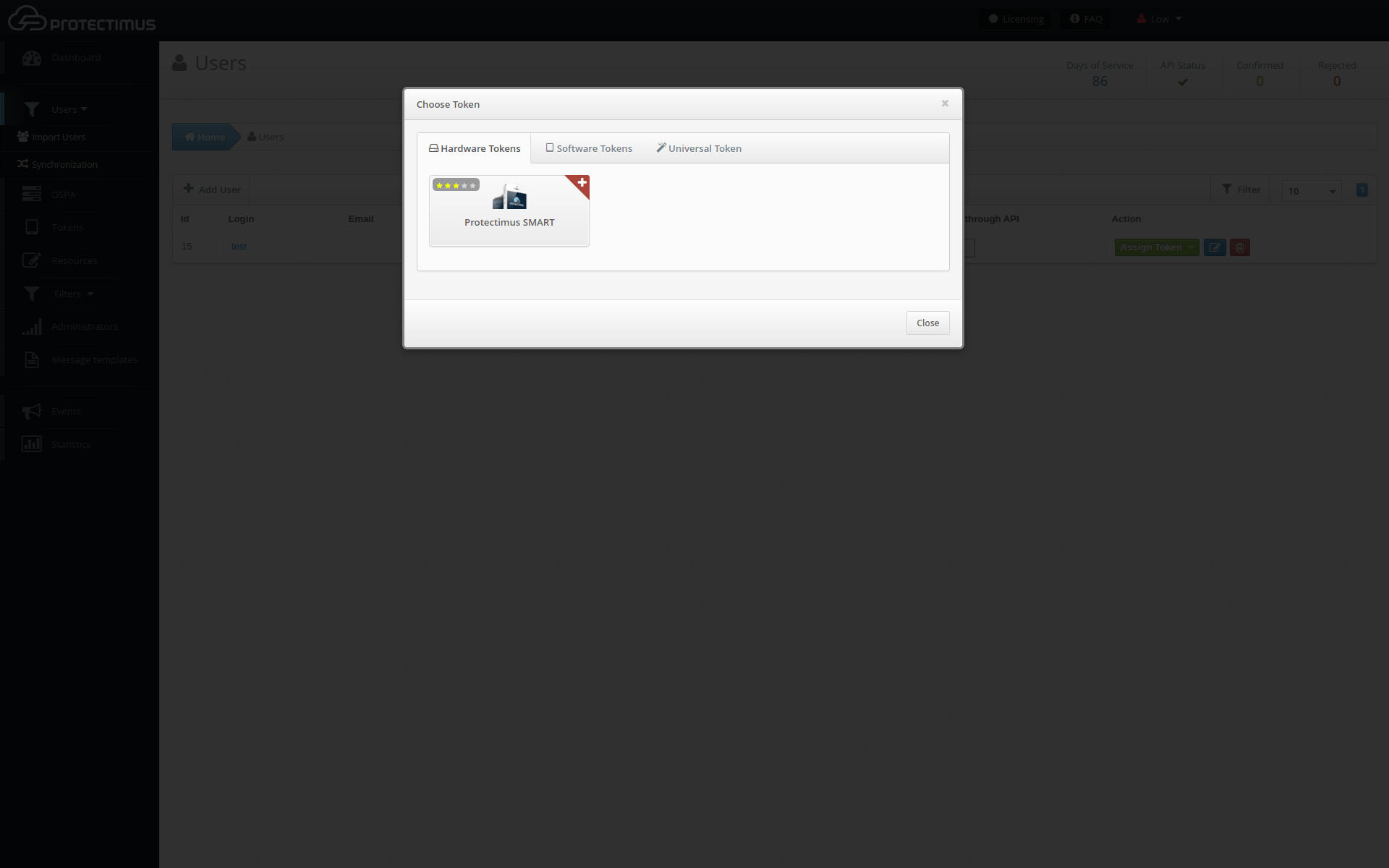

- Оберіть синхронізованого користувача і натисніть Assign Token, а потім натисніть New.

- Виберіть токен Protectimus SMART та налаштуйте його. MFA застосунок Protectimus Smart OTP доступний безкоштовно на Google Play та App Store.

6. Активація та деактивація Protectimus DSPA

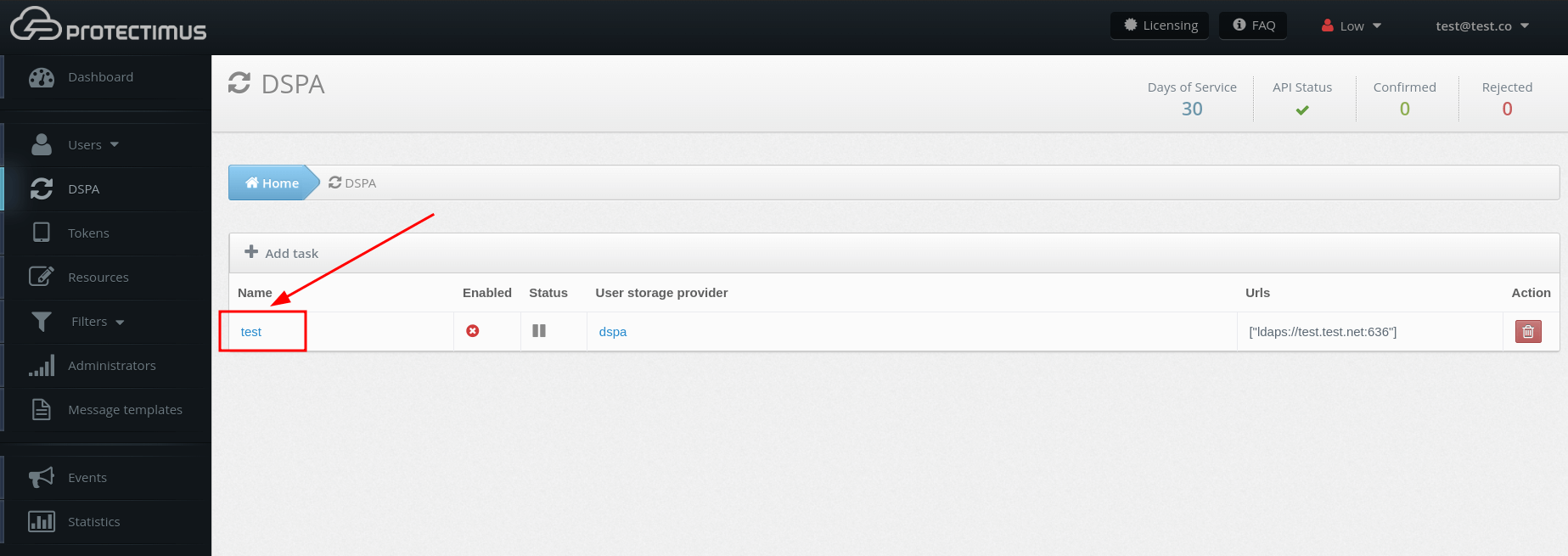

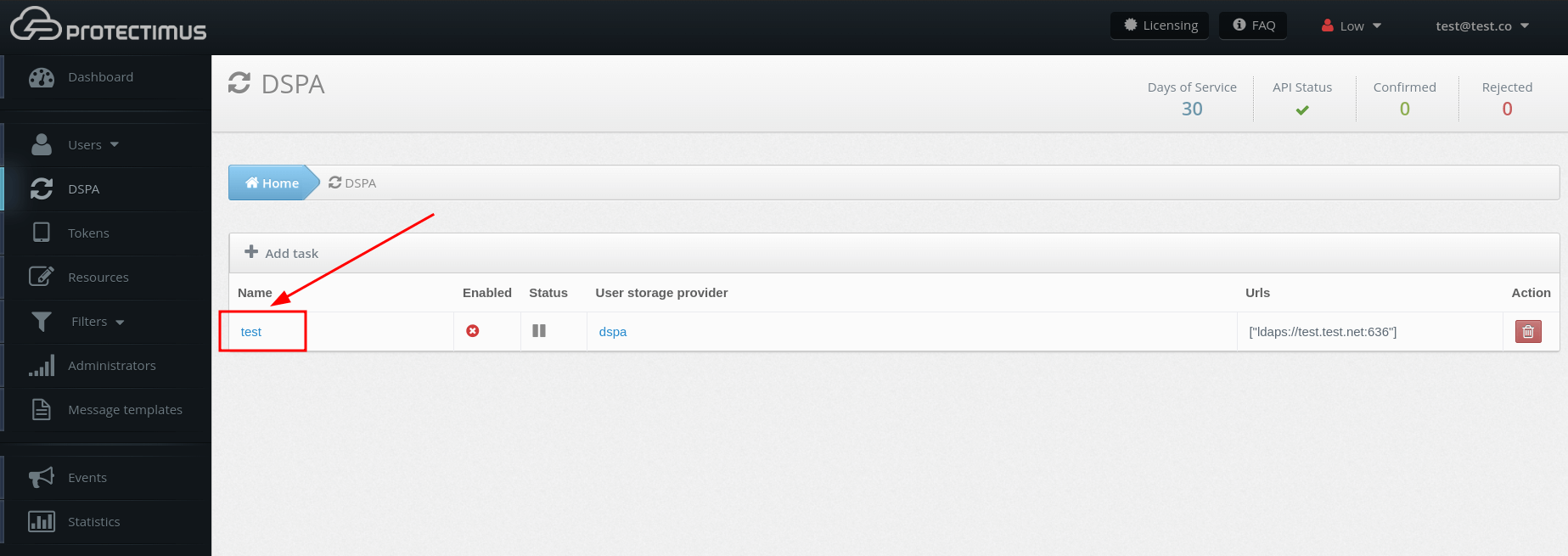

- Щоб активувати компонент Protectimus DSPA, перейдіть на вкладку DSPA і натисніть на назву DSPA:

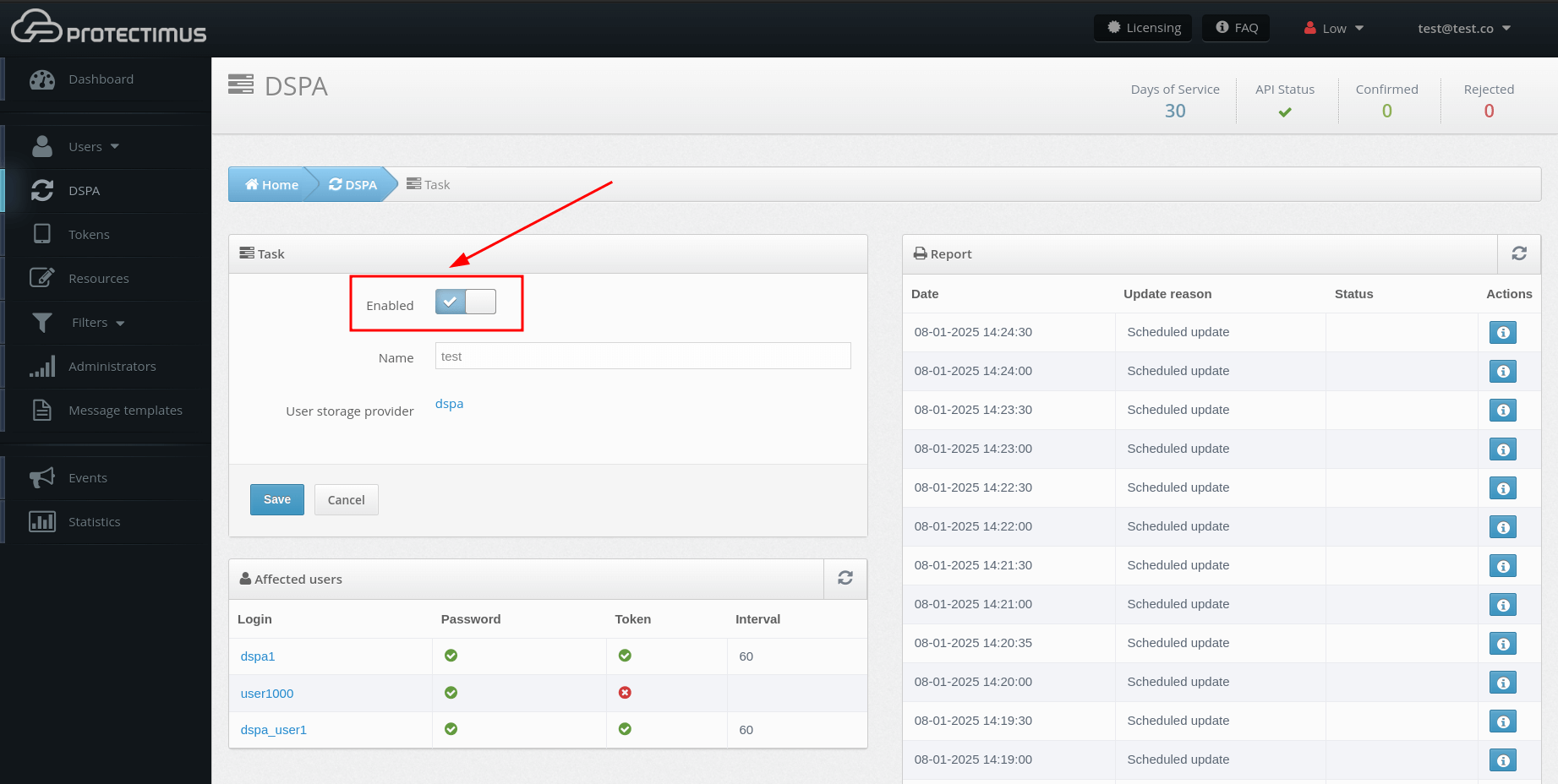

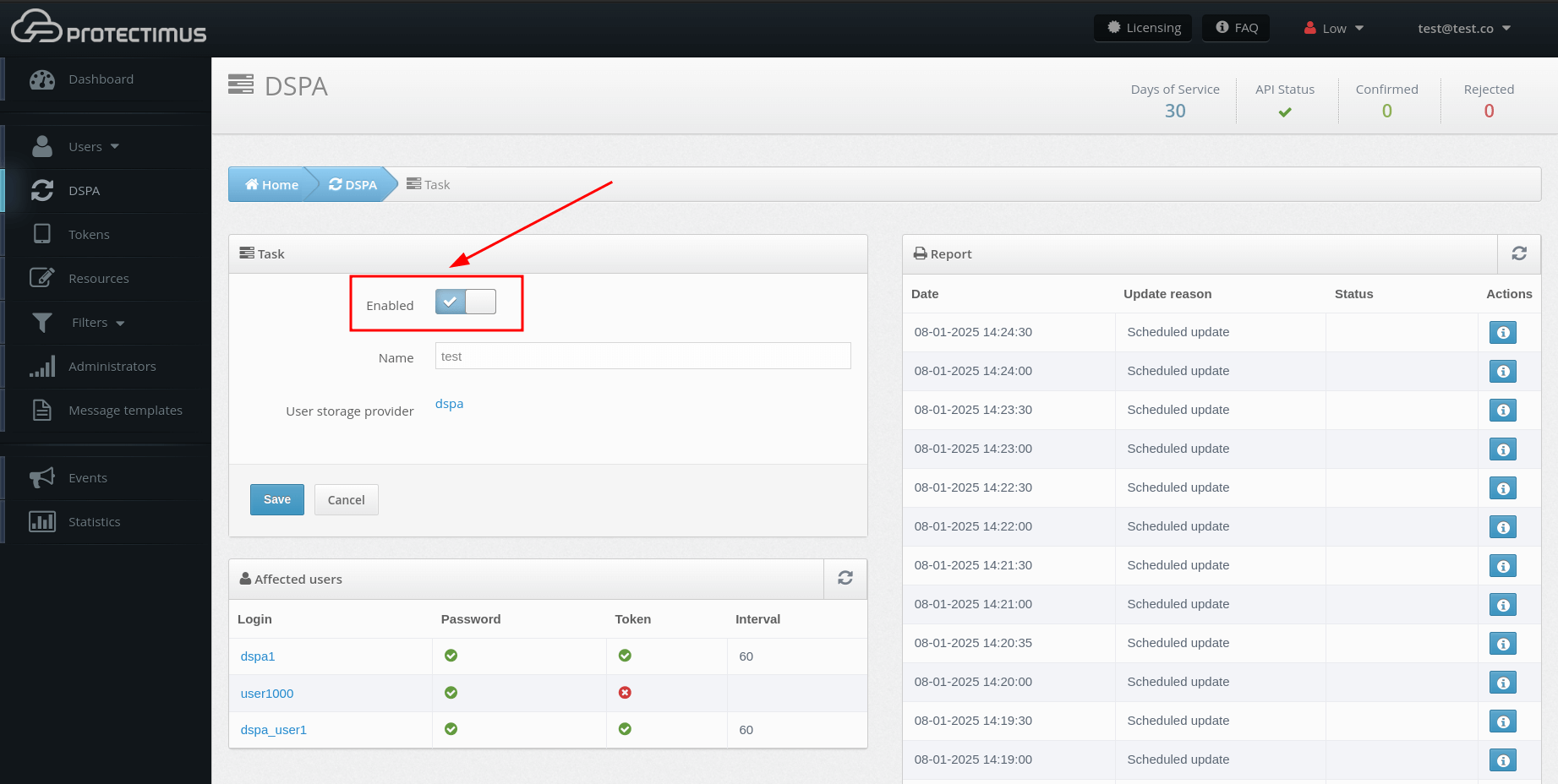

Потім активуйте параметр Enabled.

Відповідно, щоб деактивувати компонент Protectimus DSPA, необхідно зняти галочку з параметра Enabled.

Коли DSPA буде вимкнено, всі паролі будуть автоматично скинуті (тобто динамічна частина буде видалена).

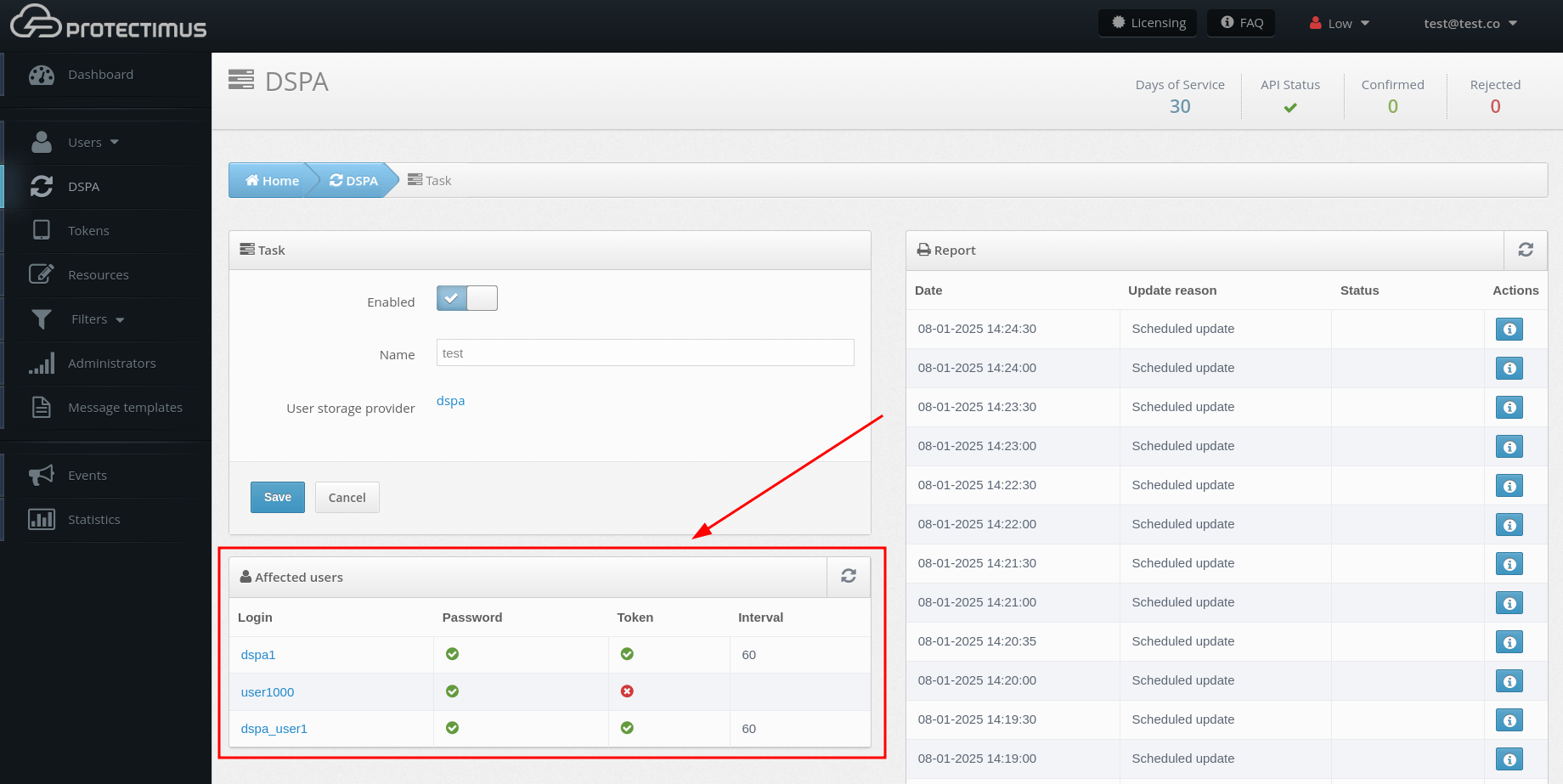

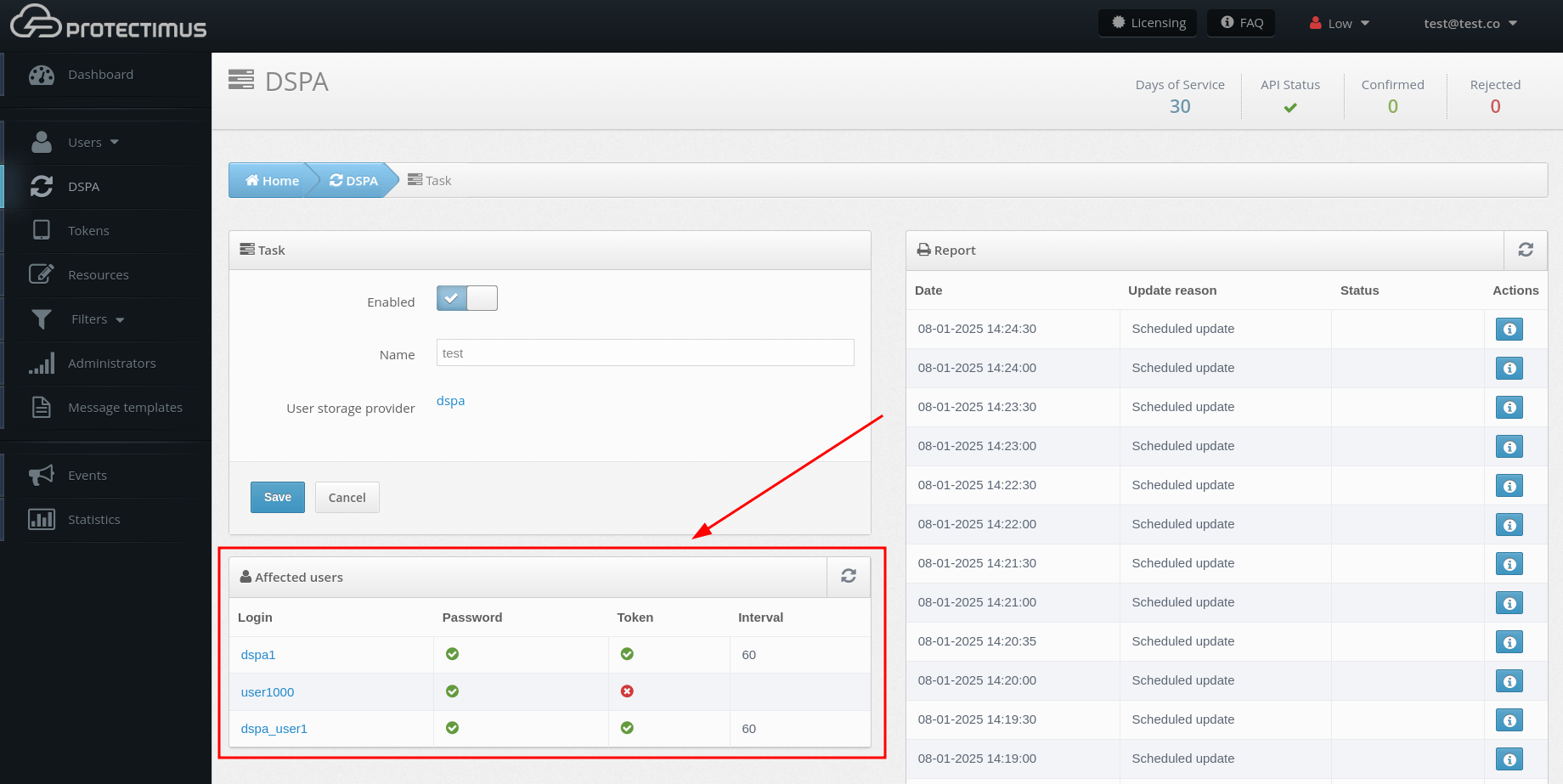

- Щоб компонент Protectimus DSPA працював, вам потрібні:

- Налаштований постачальник користувачів (user provider);

- Синхронізований користувач;

- Пароль, встановлений для користувача;

- Токен, призначений користувачеві.

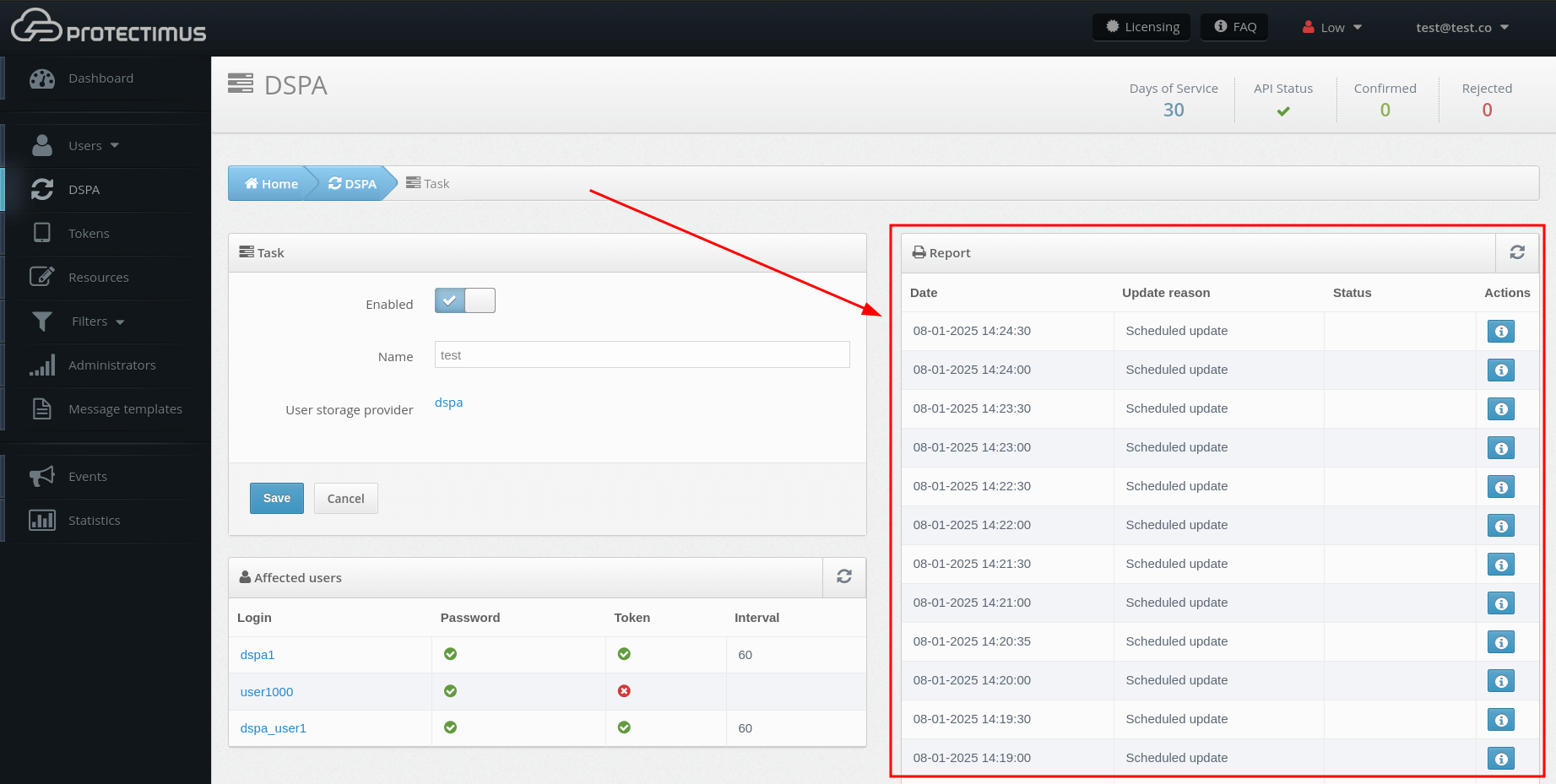

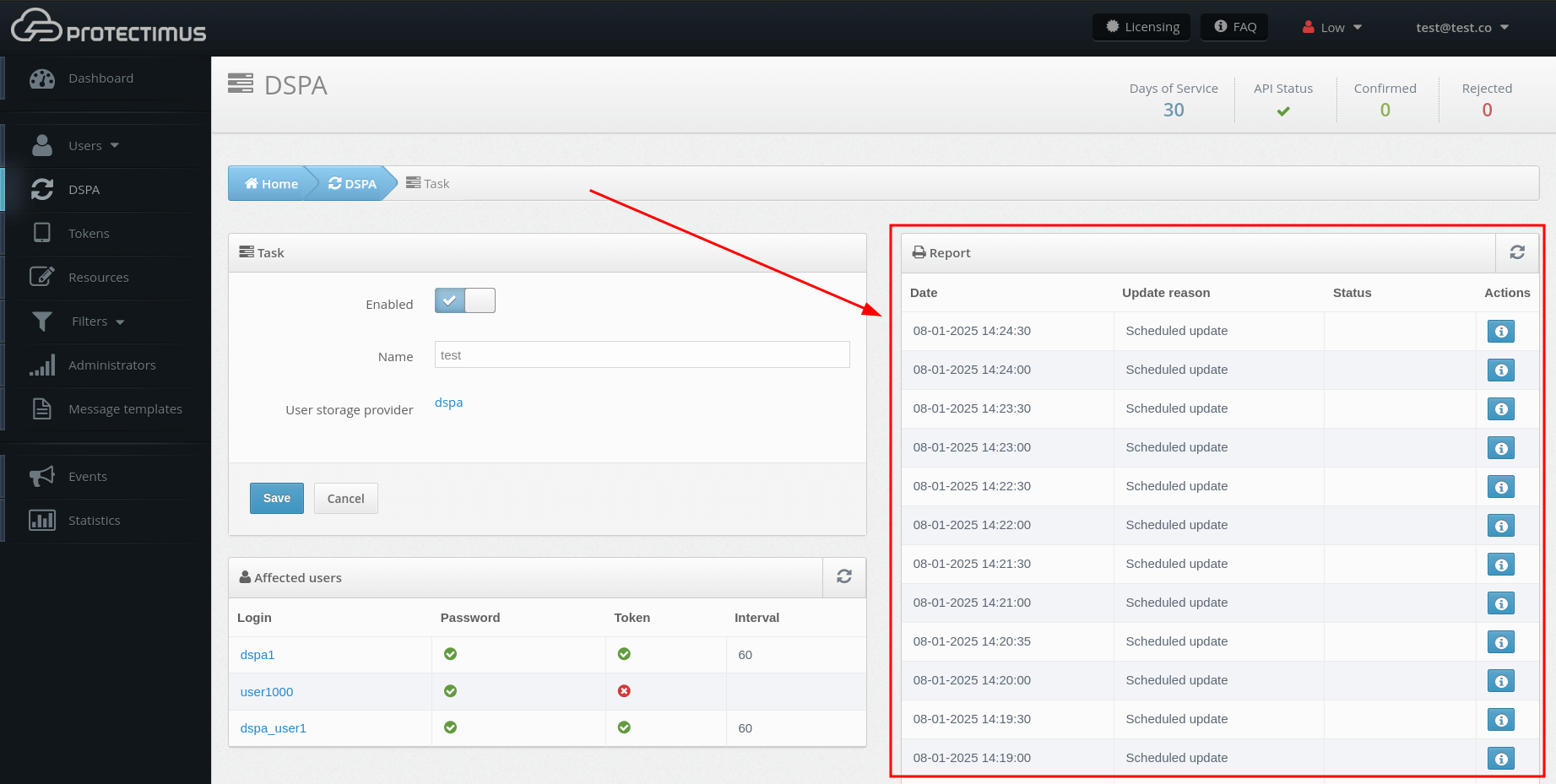

Ви можете перевірити, чи виконані ці умови в розділі Affected users на вкладці DSPA.

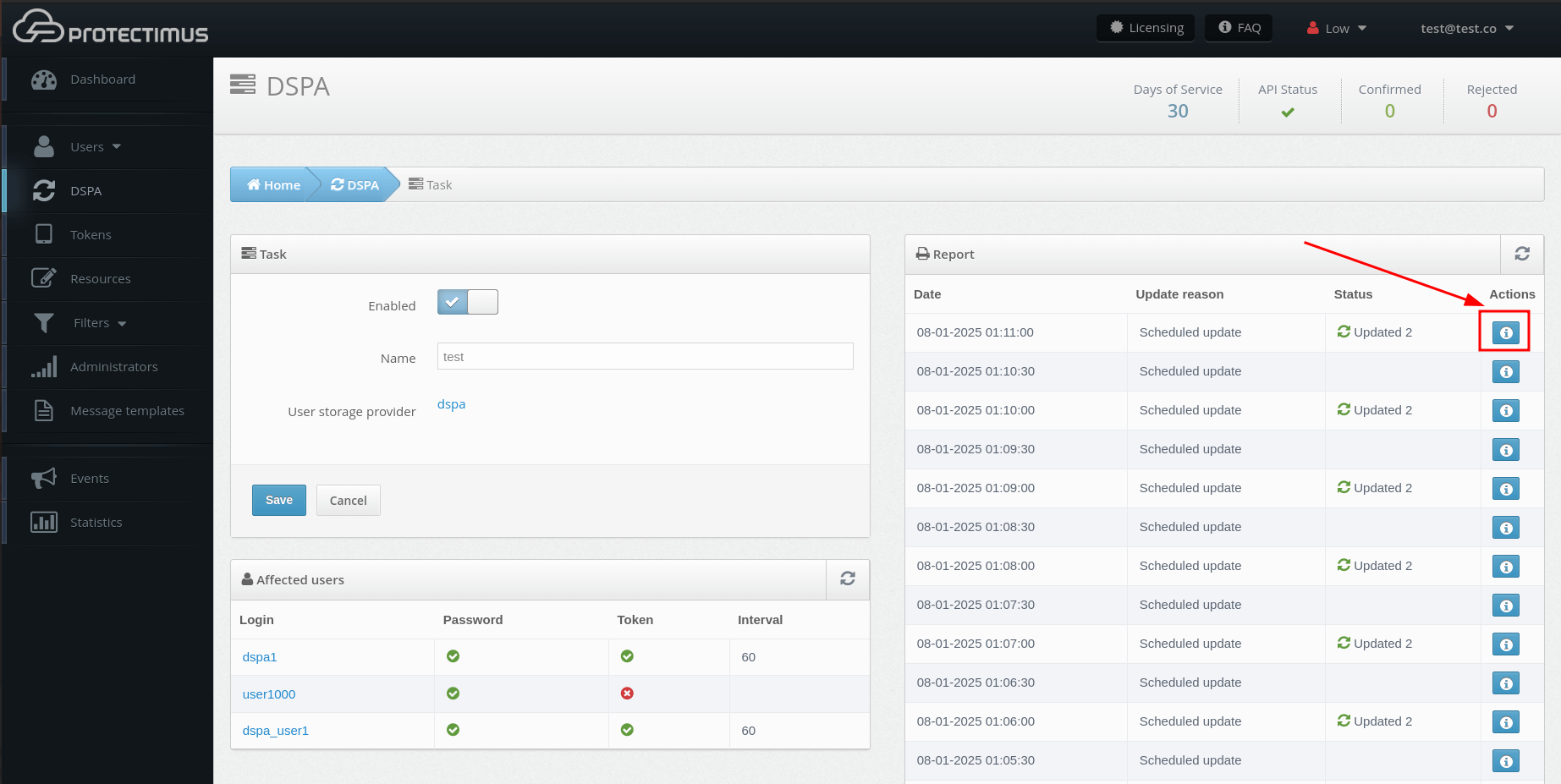

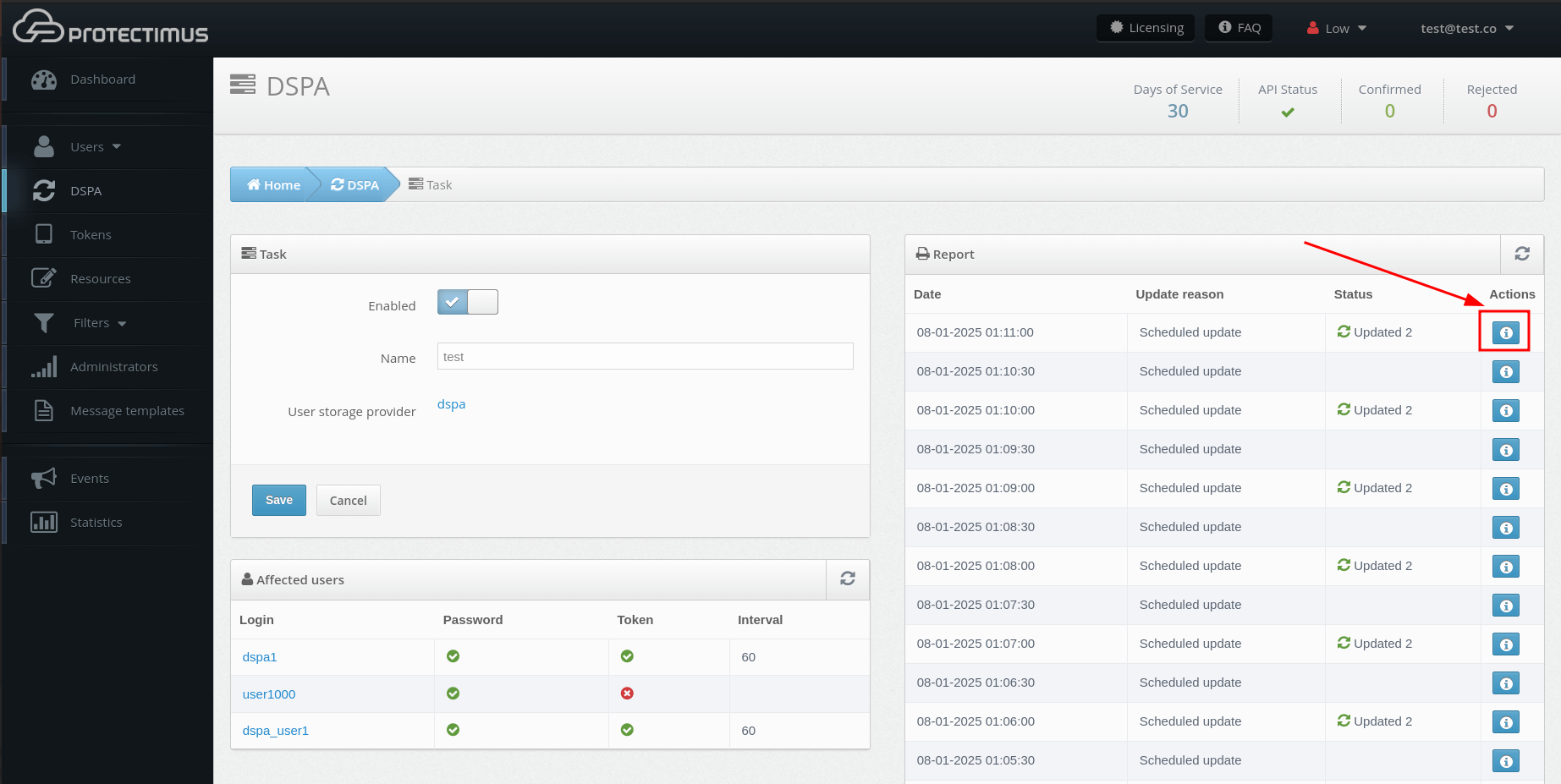

- Результати оновлення паролів ви можете побачити в розділі Report.

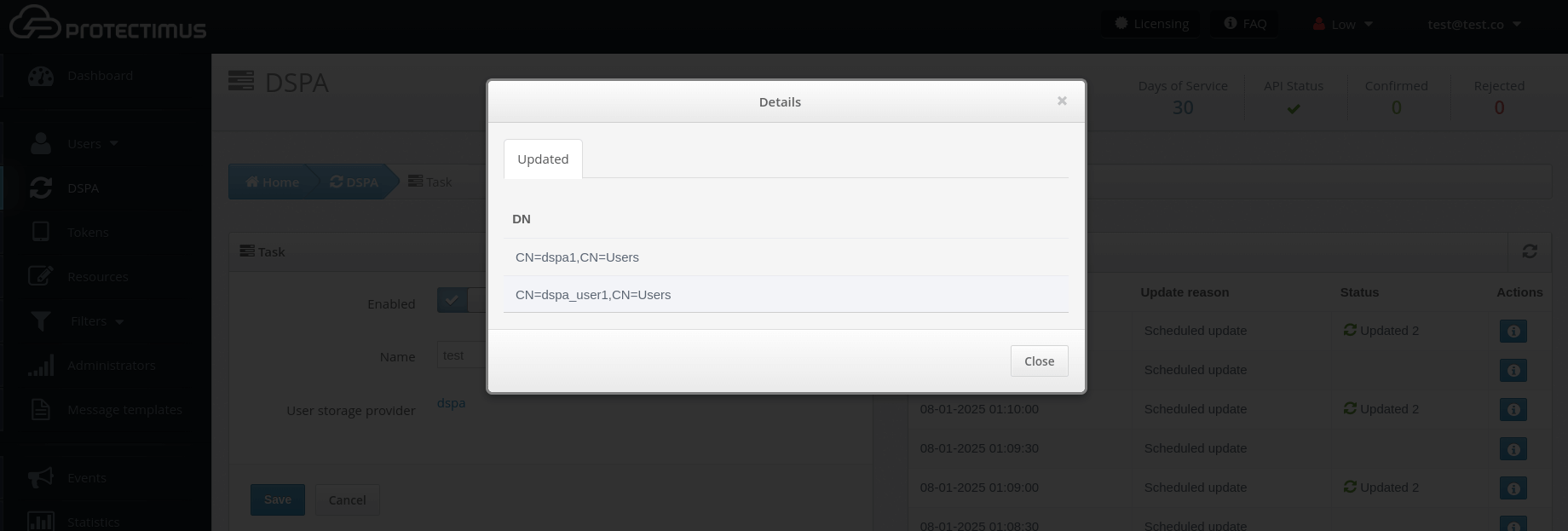

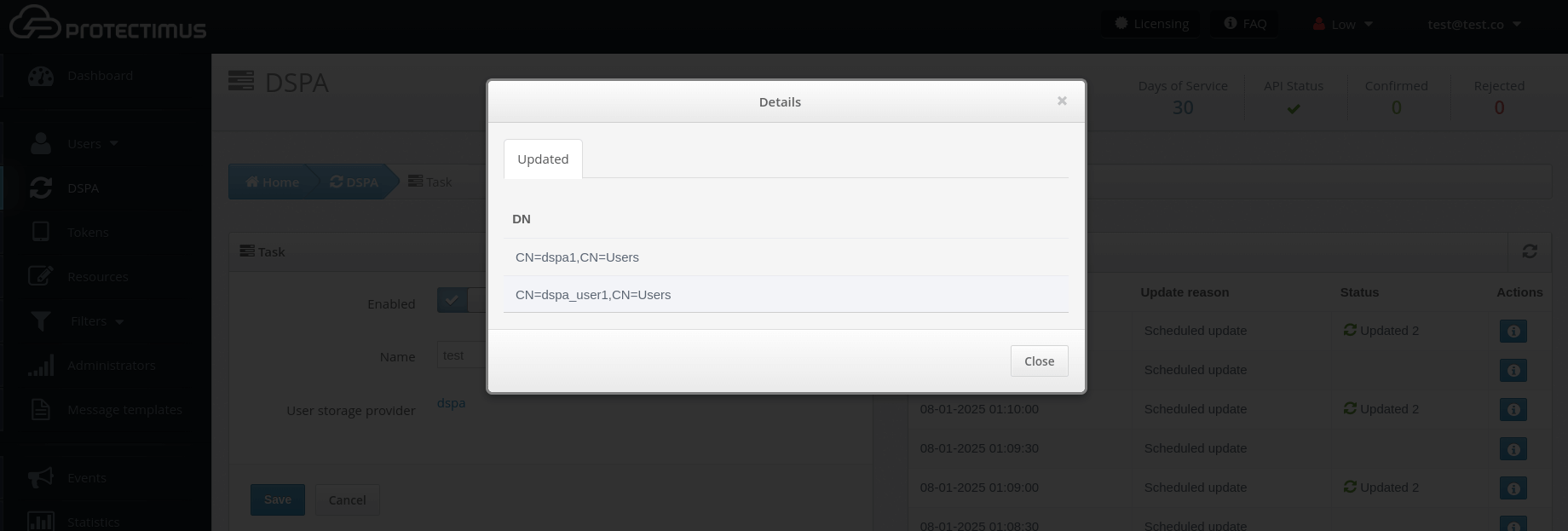

- Результат оновлень можна переглянути, натиснувши на іконку в таблиці звітів.

7. Як активувати Портал самообслуговування користувачів

Якщо ви хочете, щоб користувачі реєстрували токени та встановлювали паролі самостійно, скористайтеся Порталом самообслуговування користувачів.

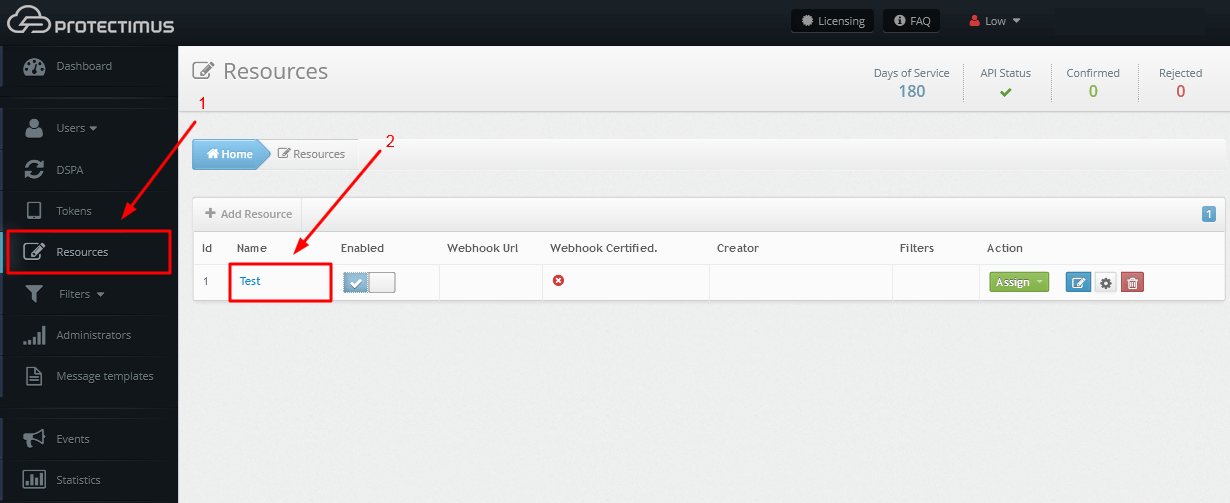

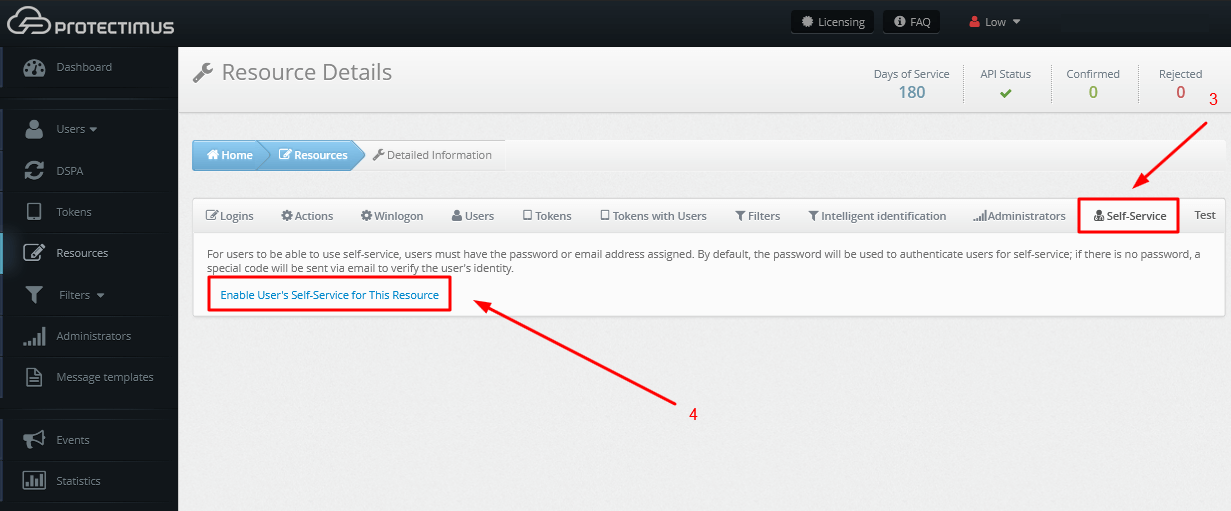

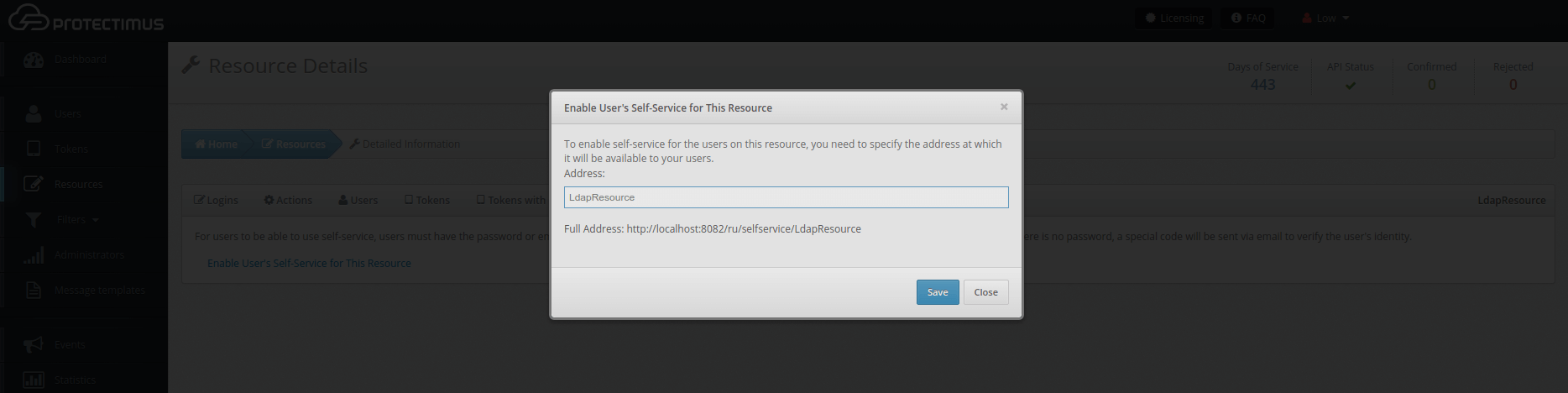

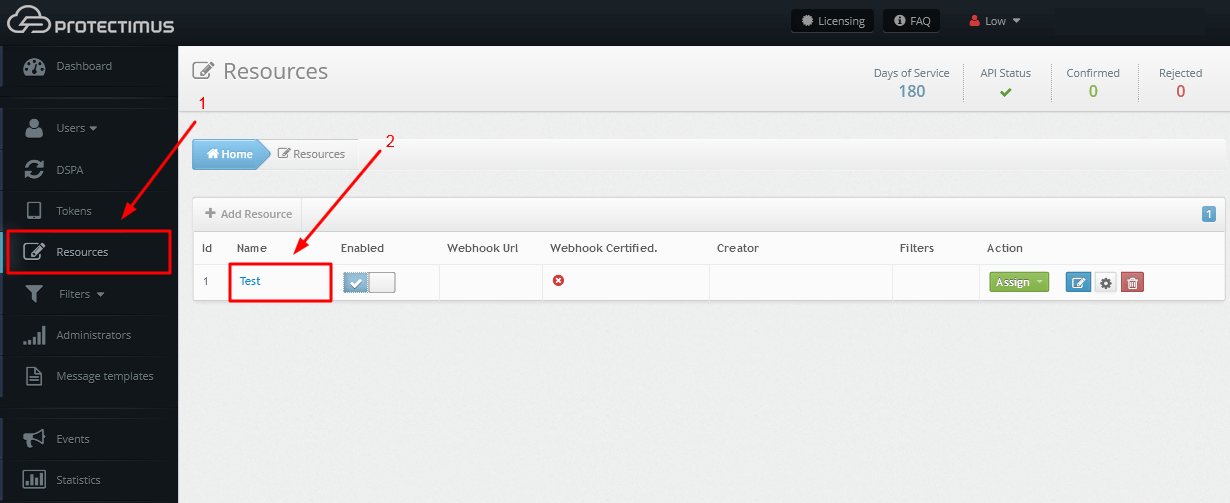

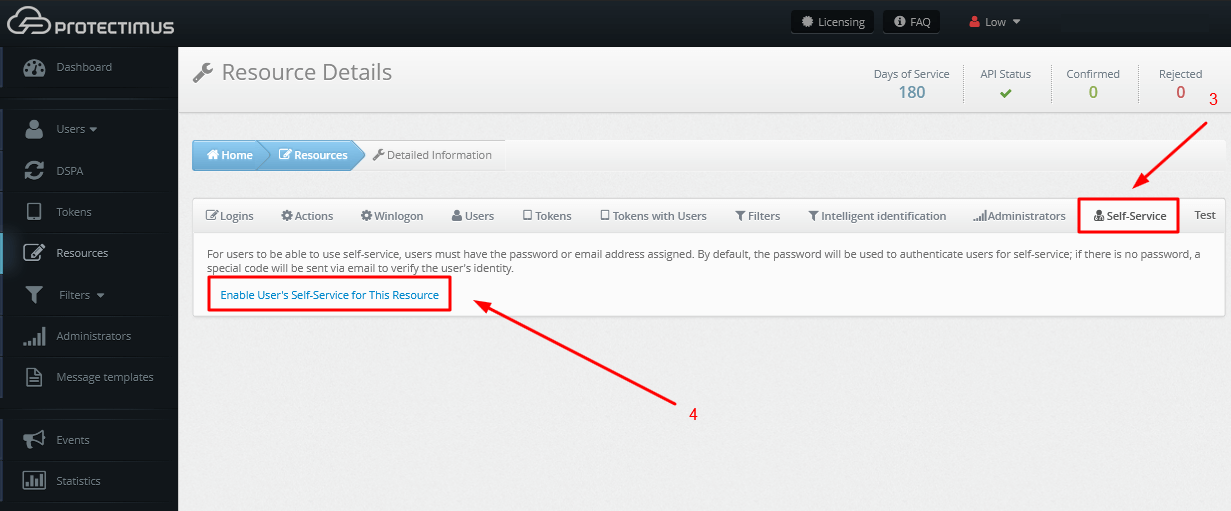

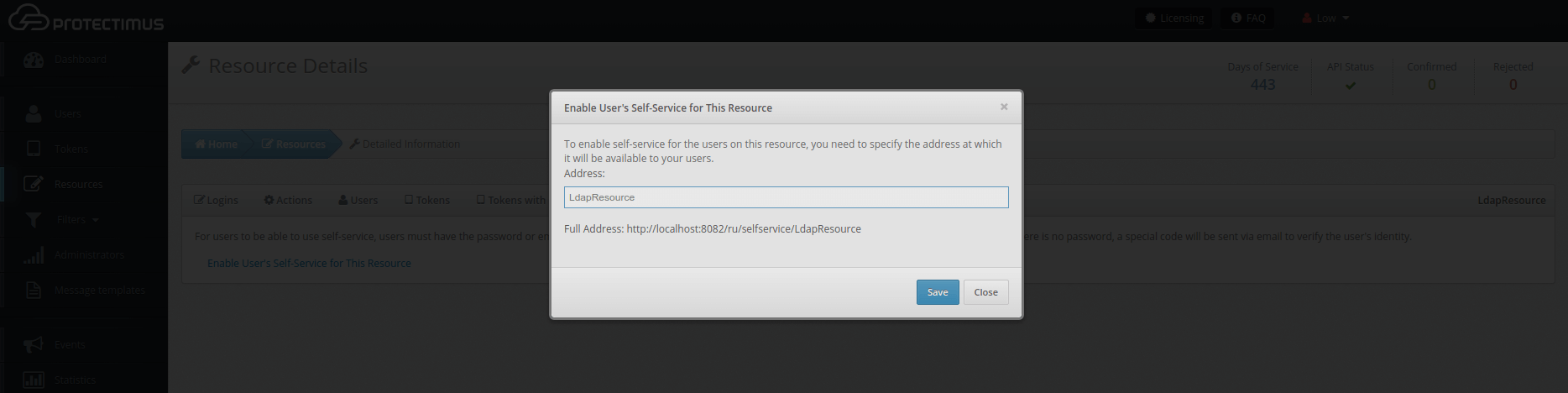

На сторінці інформації про

Ресурс перейдіть на вкладку

Self-Service. Щоб увімкнути цю функцію, вкажіть адресу, за якою буде доступна сторінка самообслуговування. Детальнішу інструкцію з налаштування порталу самообслуговування можна знайти в інструкції з

Налаштування порталу самообслуговування.

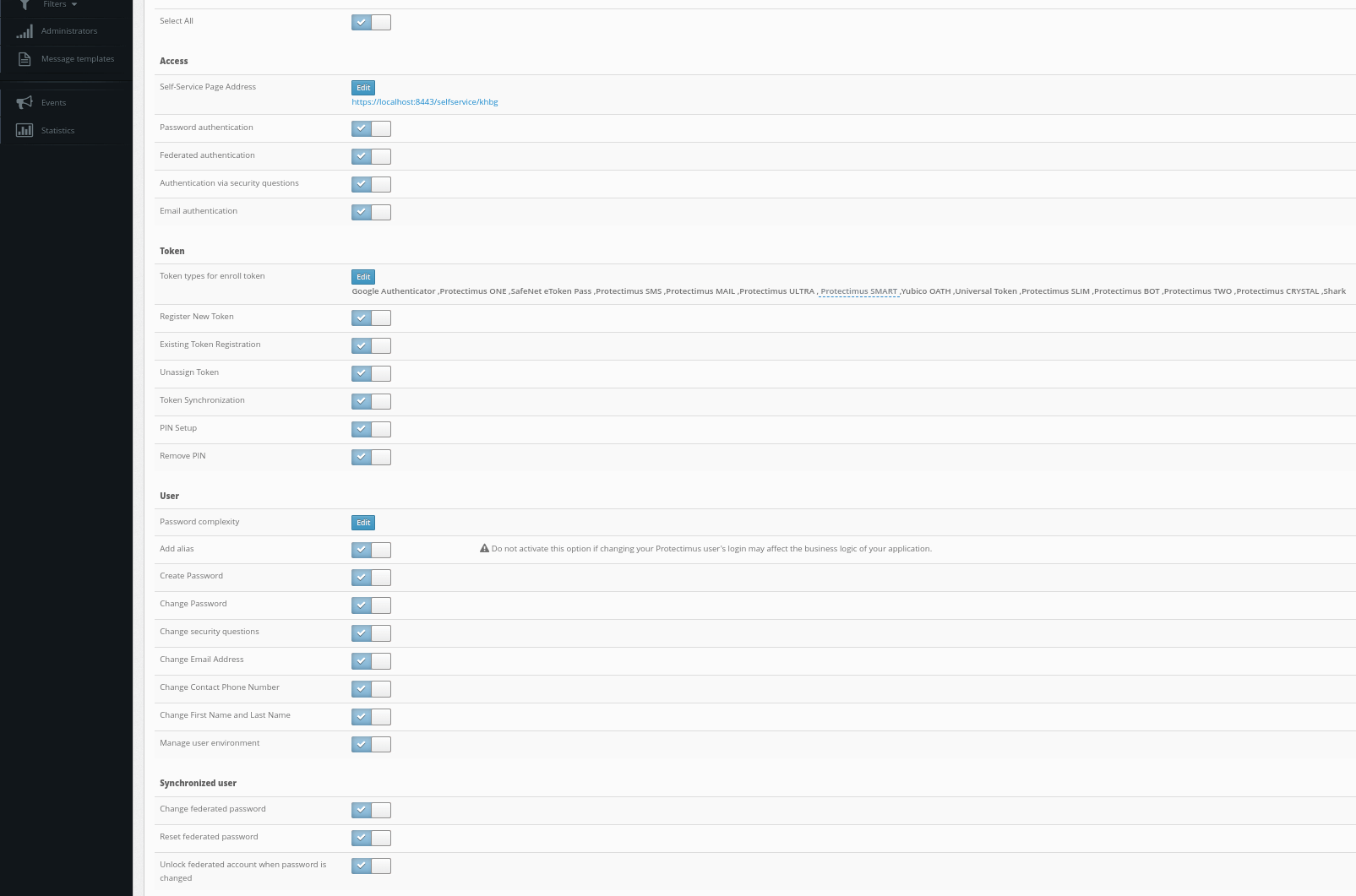

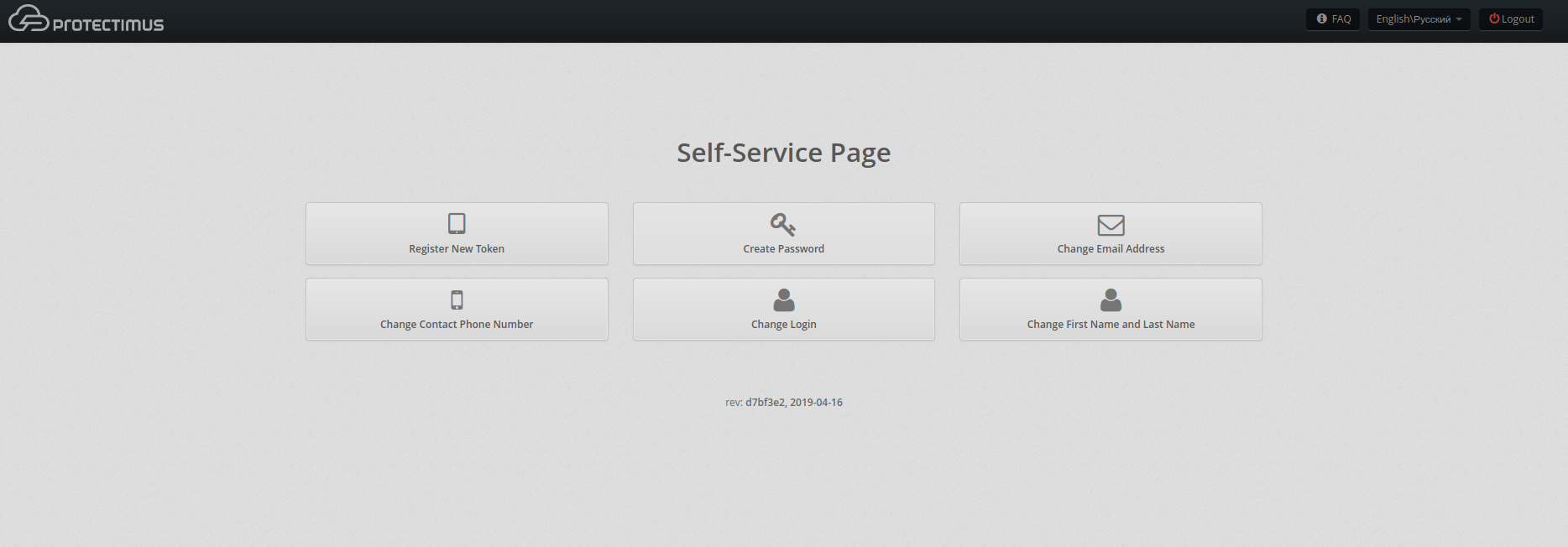

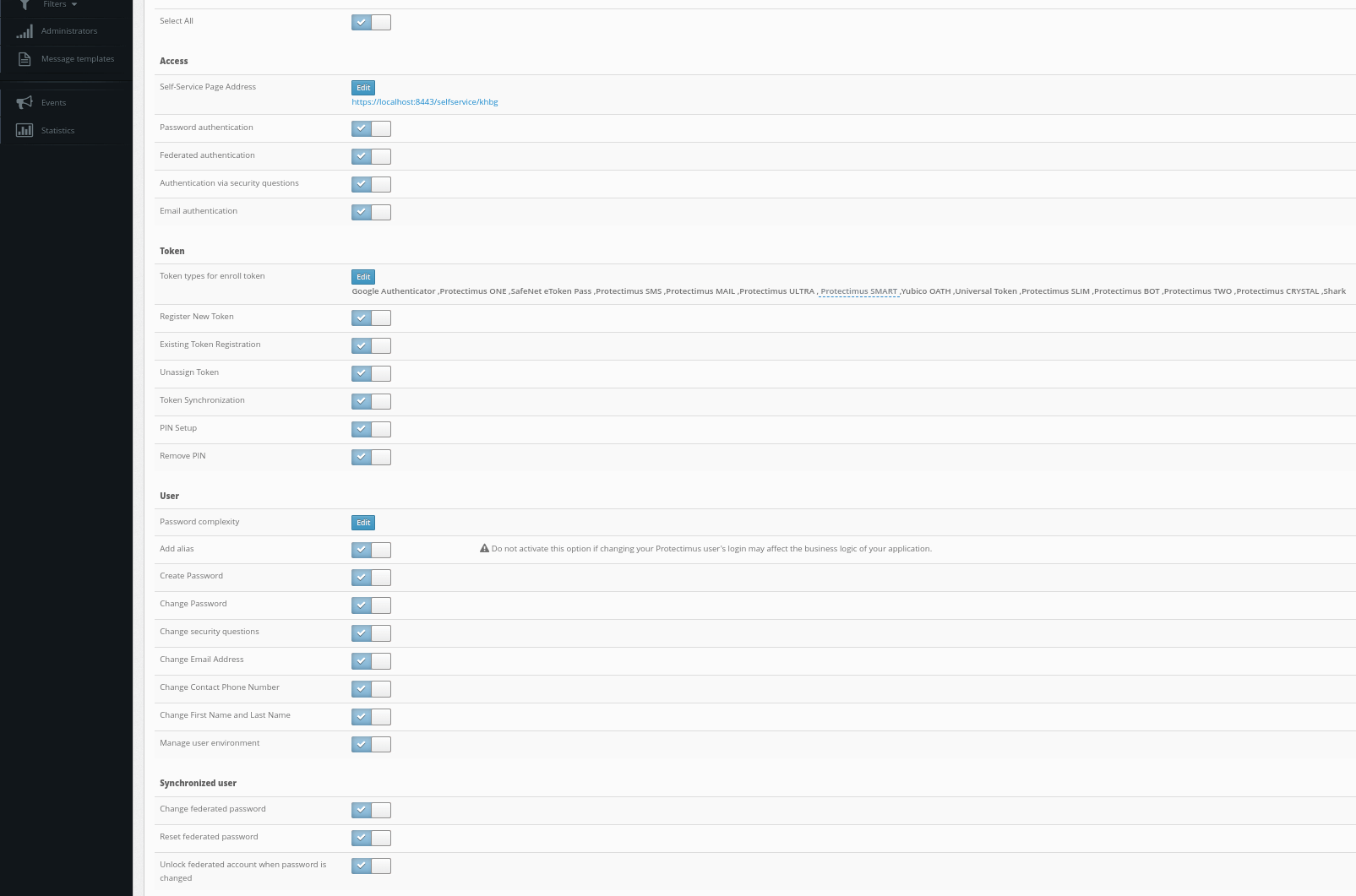

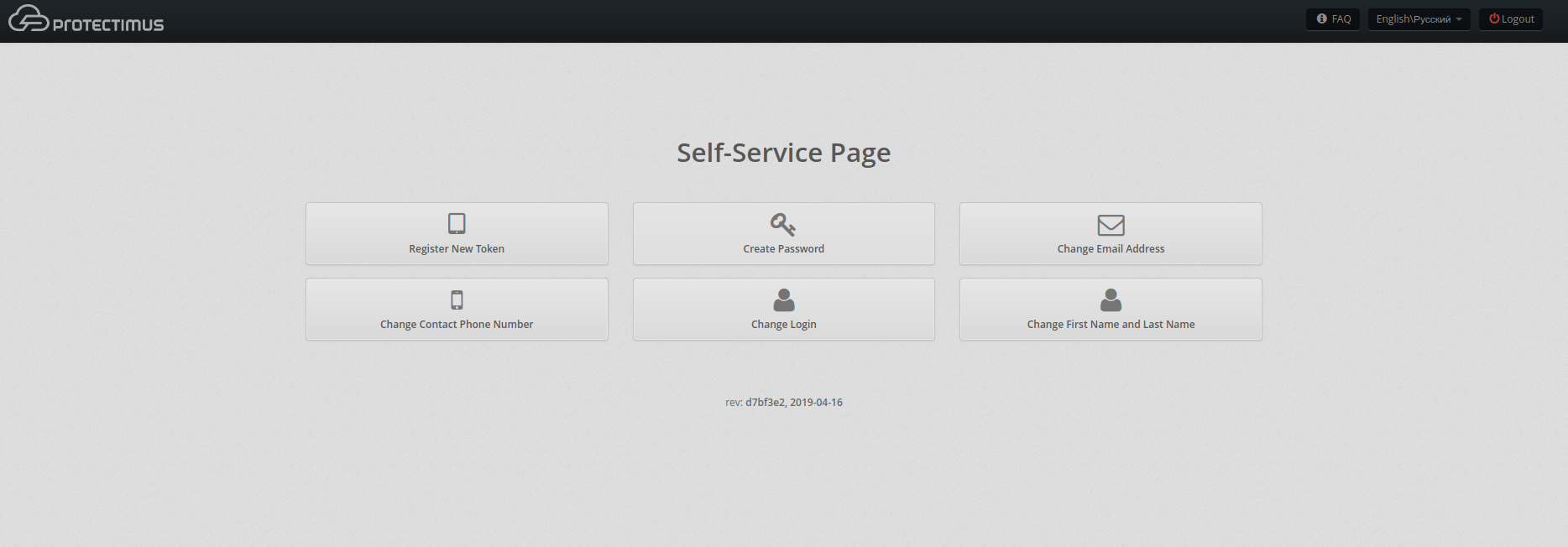

8. Взаємодія користувачів з Порталом самообслуговування

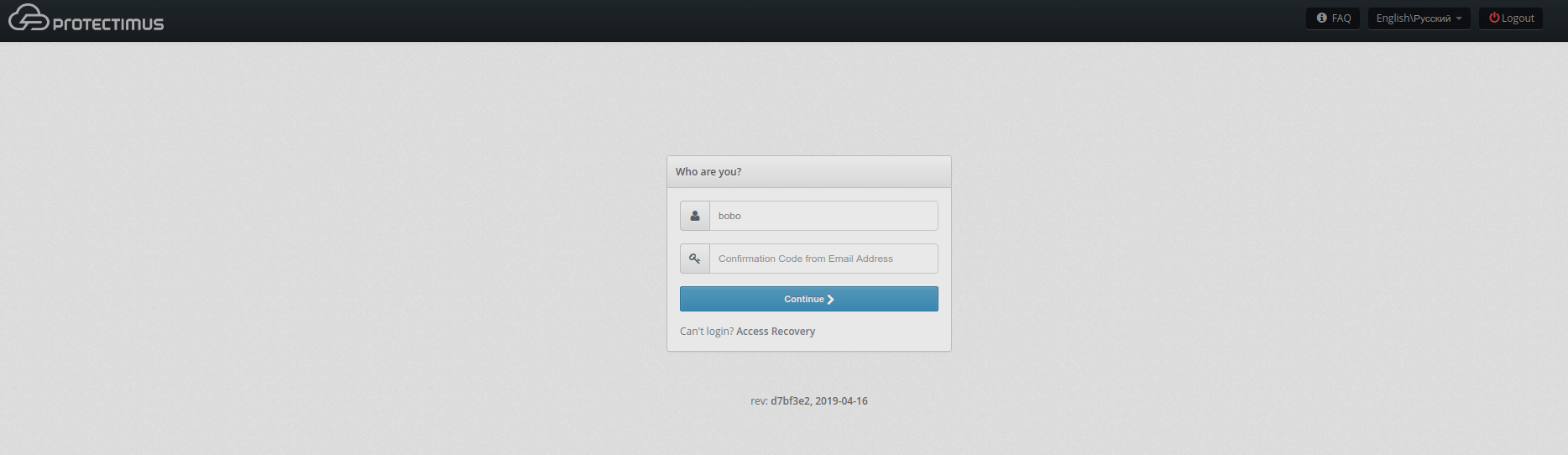

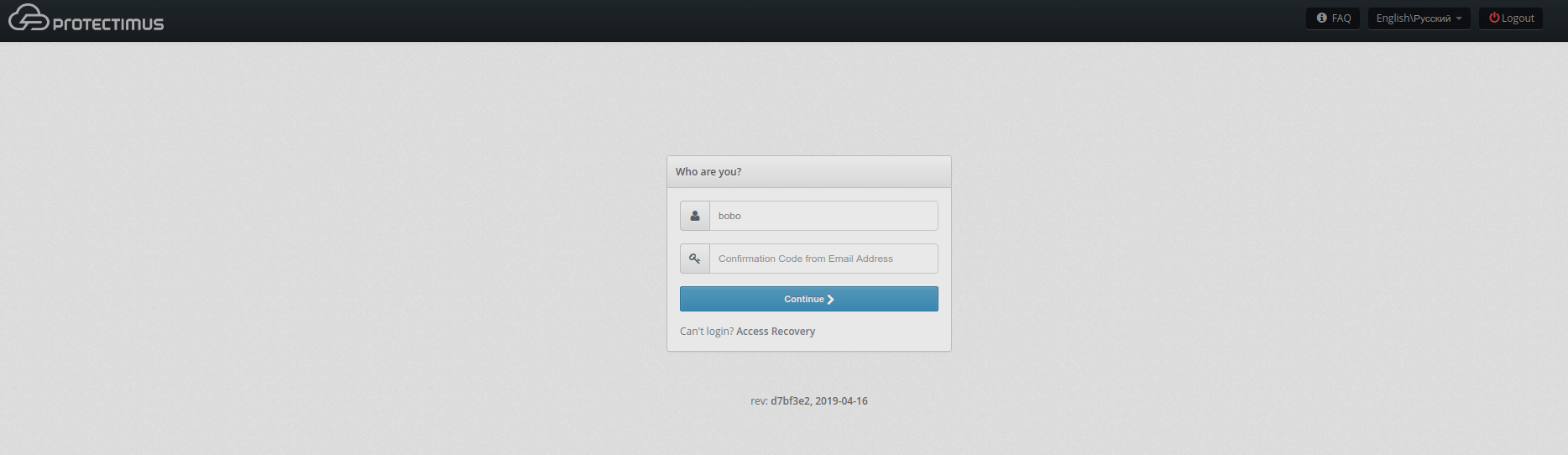

8.1. Авторизація на Порталі самообслуговування користувачів

Ви можете вибрати метод автентифікації, який будуть використовувати ваші користувачі для входу в свої акаунти на порталі самообслуговування. Всі доступні методи автентифікації детально описані

в цьому посібнику. Залежно від обраних налаштувань буде застосовано необхідний метод автентифікації.

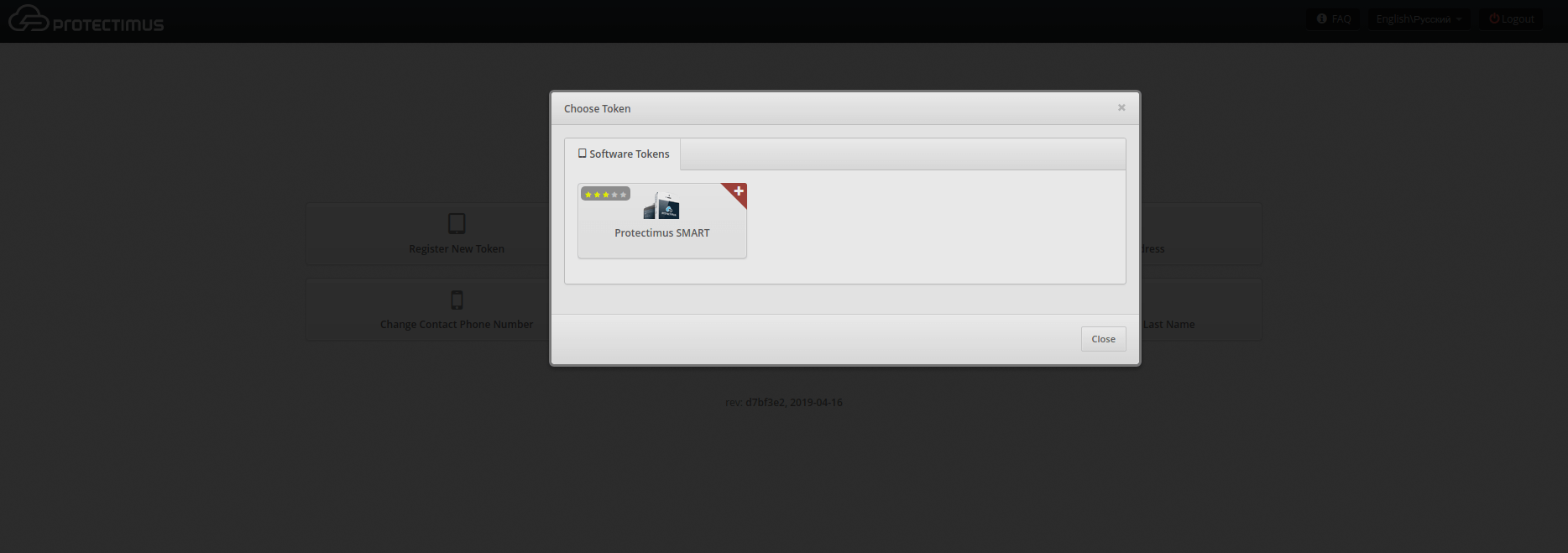

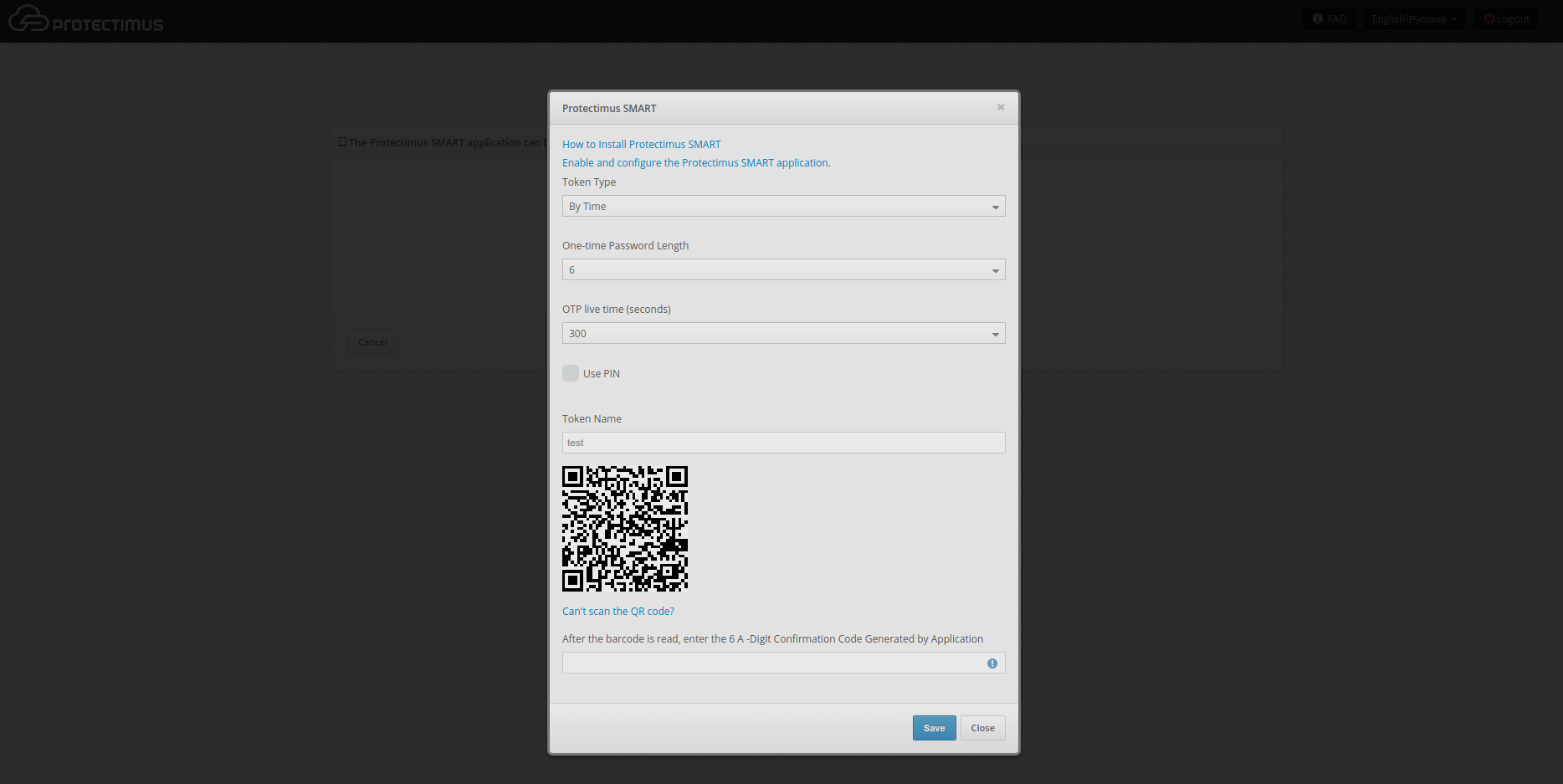

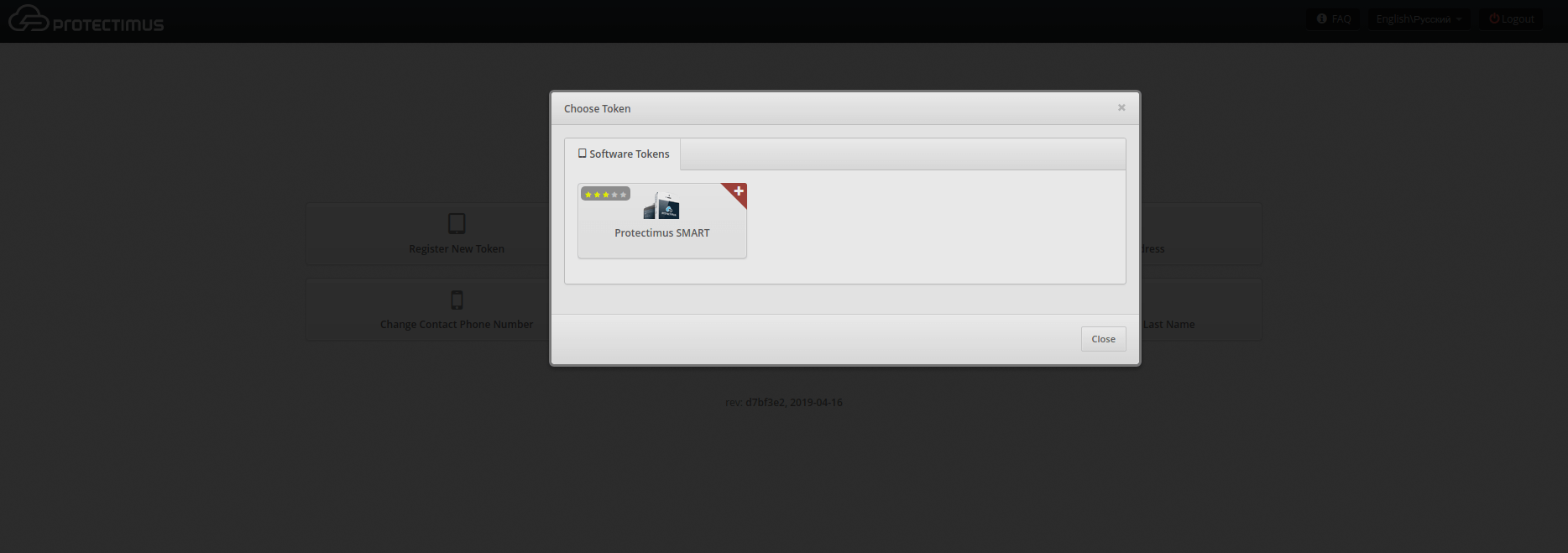

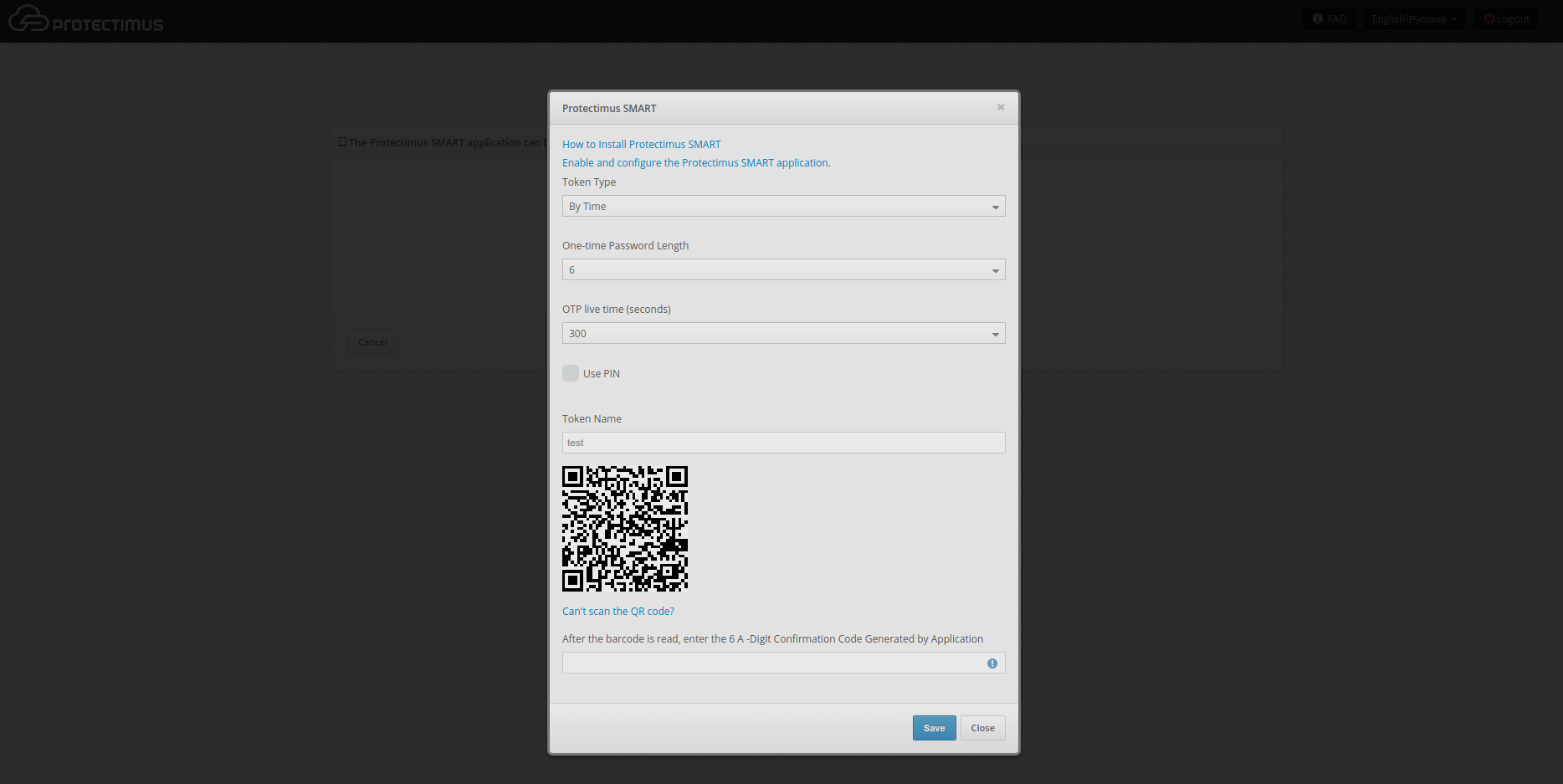

8.2. Випуск токену в застосунку Protectimus SMART OTP

- Користувачеві необхідно обрати вкладку Register New Token -> Software Token -> Protectimus SMART.

- Після цього користувачеві необхідно ввести назву токену, встановити довжину одноразового паролю, обрати термін дії одноразового паролю та натиснути на кнопку “Show QR code”.

Щоб створити токен, користувач повинен відсканувати QR-код за допомогою застосунку Protectimus SMART OTP, попередньо встановивши його на свій смартфон. Застосунок Protectimus Smart OTP доступний безкоштовно в Google Play та App Store.

А щоб завершити реєстрацію токену, користувач повинен ввести OTP-код, згенерований за допомогою застосунку Protectimus SMART OTP.

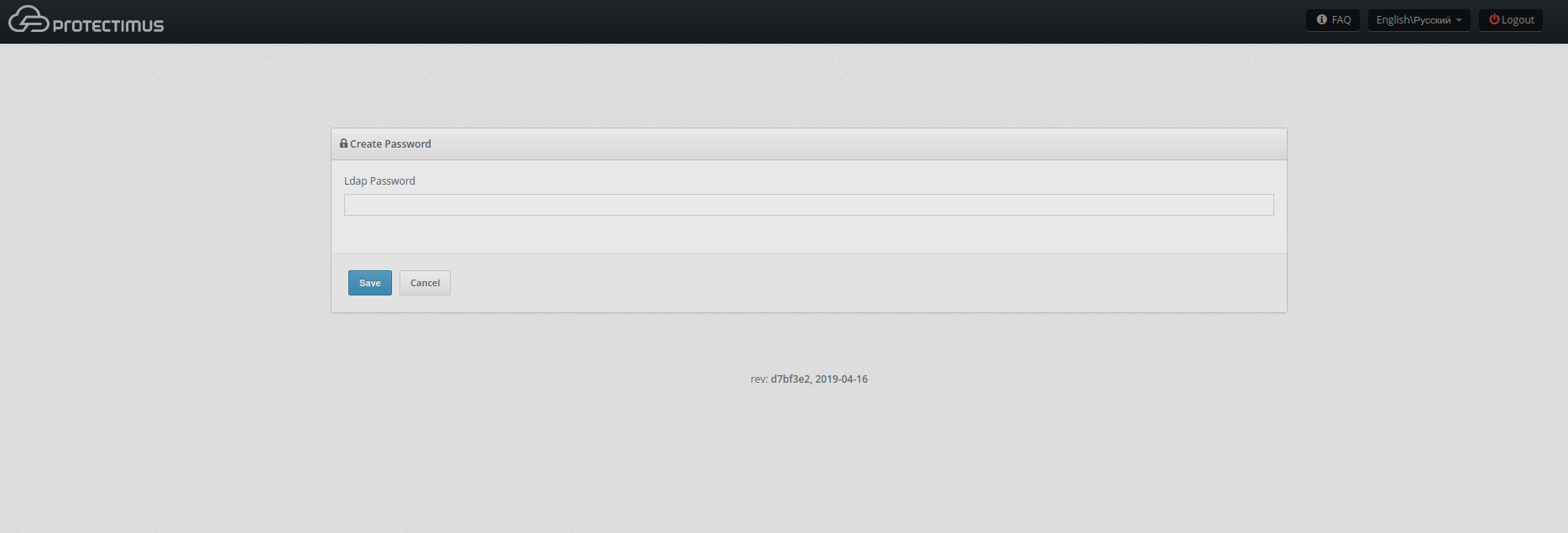

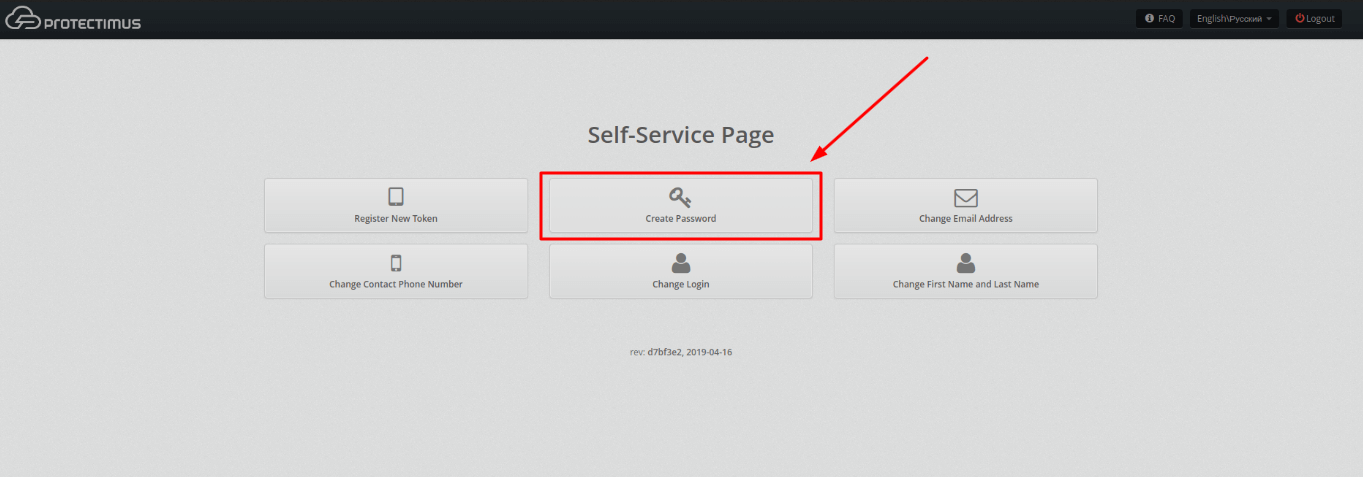

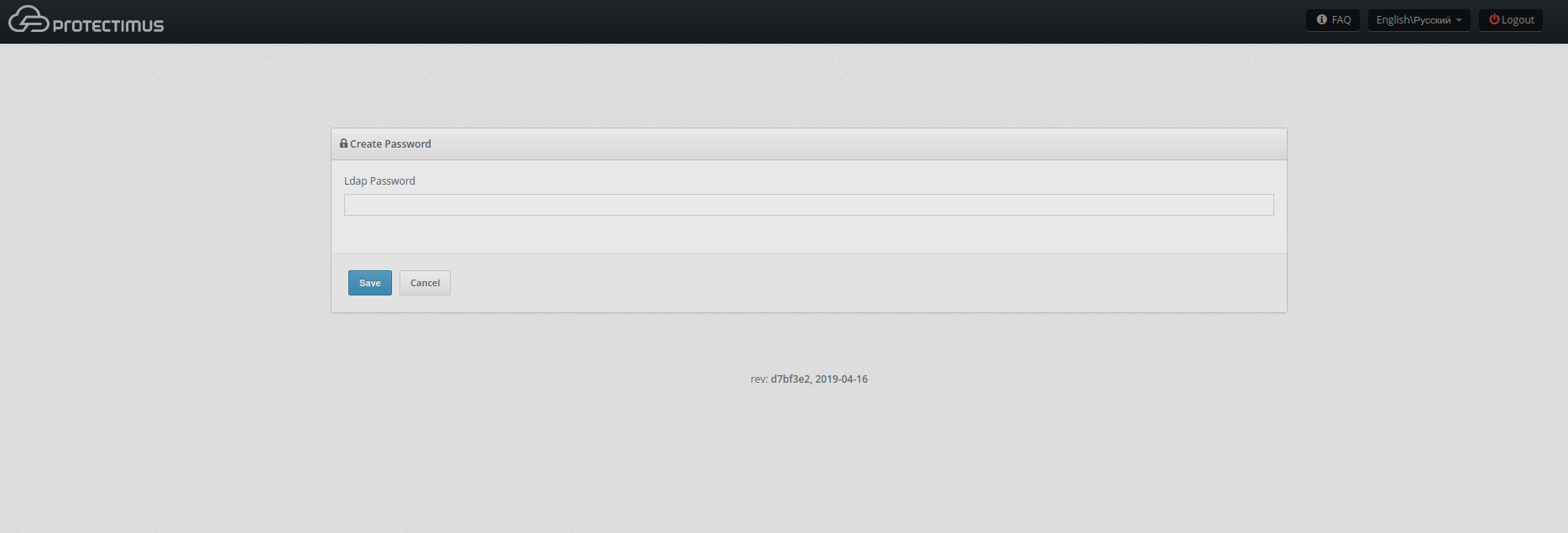

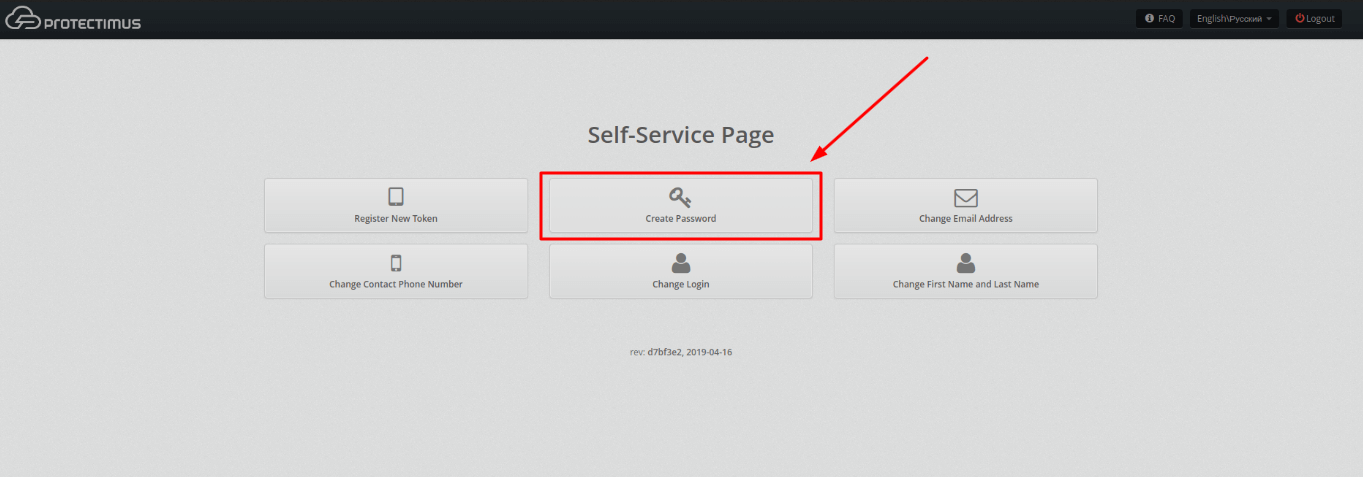

8.3. Створення пароля

- Користувачеві необхідно перейти на вкладку Create Password у розділі Self-Service.

- Користувач повинен ввести пароль, ідентичний своєму паролю в каталозі користувача.