Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

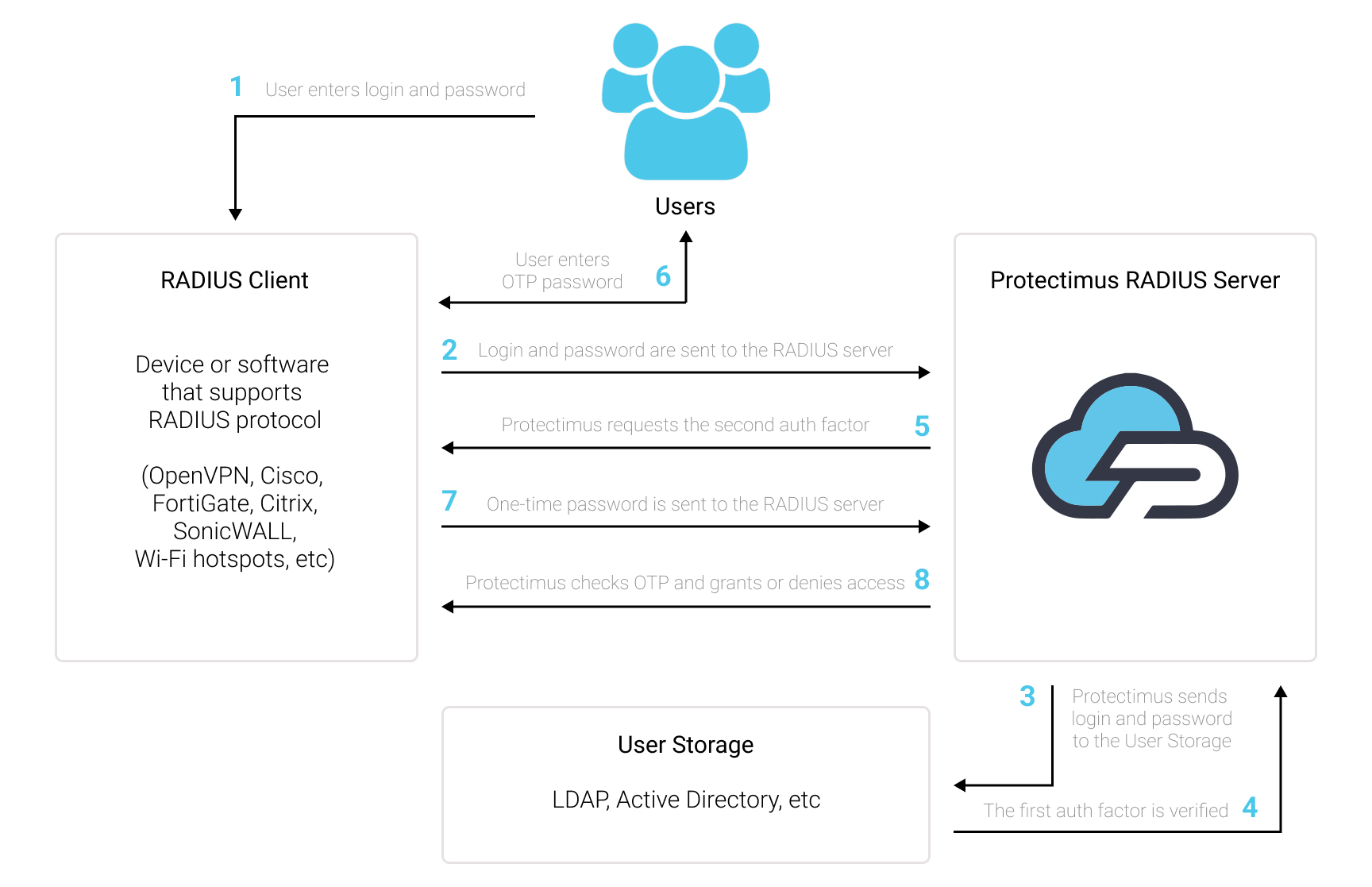

Рішення Protectimus RADIUS 2FA дозволяє налаштувати двофакторну автентифікацію для будь-якого програмного забезпечення чи обладнання, яке підтримує протокол RADIUS.

Конектор Protectimus RADIUS Server працює як RADIUS-сервер, передаючи запити на автентифікацію від RADIUS-пристроїв до сервера багатофакторної автентифікації (MFA) Protectimus та повертаючи відповідь із дозволом або відмовою в доступі.

Налаштуйте двофакторну автентифікацію (2FA/MFA) для захисту VPN, Wi-Fi та будь-якого іншого програмного забезпечення чи пристрою, що підтримує RADIUS. Для цього інтегруйтеся з хмарним сервісом багвтофактооної автентифікації чи локальною платформою MFA Protectimus через протокол RADIUS.

Список програмного забезпечення та пристроїв, які можна інтегрувати з Protectimus через протокол автентифікації RADIUS, включає, але не обмежується наступними:

Програмне забезпечення Protectimus RADIUS 2FA просте в налаштуванні. Але якщо у вас виникнуть питання, наша команда завжди готова допомогти вам з розгортанням двофакторної автентифікації RADIUS (2FA) навіть у найскладнішій інфраструктурі. Зв’яжіться з нашою службою підтримки.

Щоб інтегрувати 2FA-рішення Protectimus з вашим пристроєм або програмним забезпеченням, що підтримує RADIUS, вам потрібно встановити та налаштувати Protectimus RADIUS Server, а потім налаштувати політики автентифікації на пристрої або в додатку, який ви хочете захистити багатофакторною автентифікацією:

- Ви дозволяєте передачу запиту на автентифікацію через протокол RADIUS на Protectimus RADIUS Server;

- Компонент Protectimus RADIUS Server отримує та обробляє запит на автентифікацію;

- Потім Protectimus RADIUS Server зв’язується з сервером автентифікації Protectimus для перевірки одноразового пароля, введеного користувачем.

docker-compose up -ddocker-compose logs -fУВАГА!

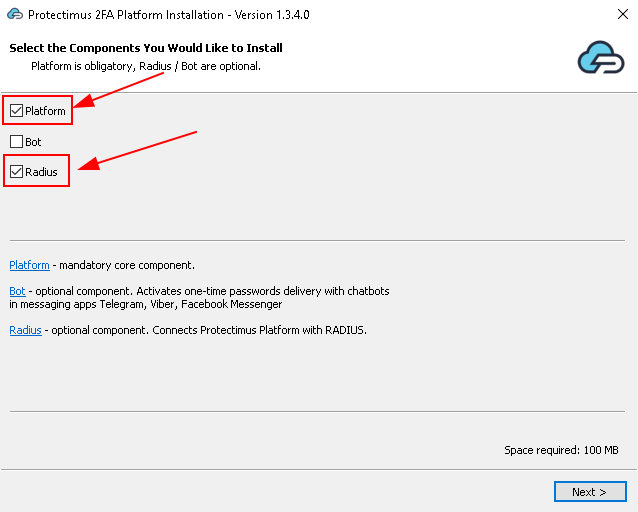

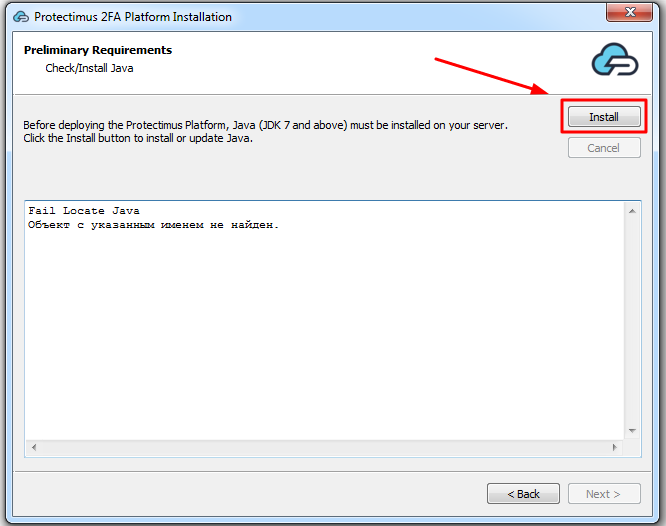

Якщо ви плануєте використовувати локальну платформу Protectimus, встановіть галочку біля опції Platform.

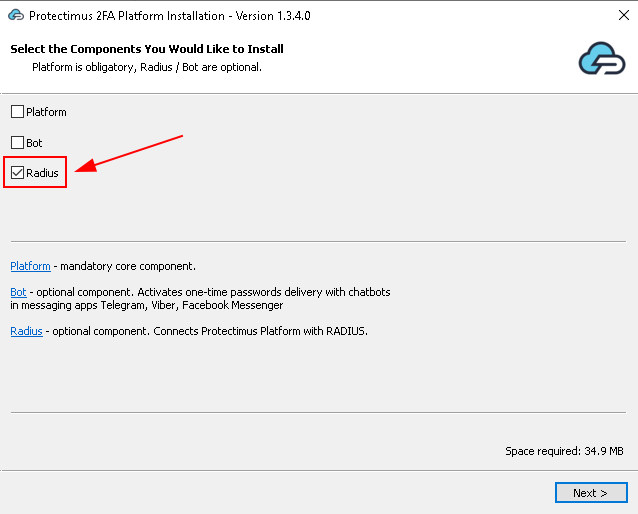

Якщо ви плануєте використовувати SAAS-сервіс Protectimus, зніміть галочку з Platform.

Якщо ви плануєте використовувати локальну платформу MFA Protectimus |

Якщо ви плануєте використовувати хмарний сервіс MFA Protectimus |

|

|

Налаштування Protectimus RADIUS Server задаються у файлі radius.yml, який повинен бути розміщений в одній директорії з виконуваним файлом.

Властивості, які потрібно додати до файлу radius.yml, включають:

auth:

providers:

- LDAP

- PROTECTIMUS_OTP

re-enter-otp: true

principal-normalization: true

bypass-otp:

ldap-filter: (memberOf=cn=bypass-otp,ou=groups,dc=test,dc=com)

usernames:

- john

- luci

inline-mode:

enabled: false

separator: ''

attributes:

NAS-Identifier:

- home-nas

- work-nas

| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Можуть бути:

|

|

Якщо функцію re-enter-otp увімкнено, система не запитуватиме пароль після невдалої перевірки одноразового пароля. |

|

Якщо увімкнено нормалізацію, доменна інформація не враховується, і всі варіанти логіну користувача, наприклад, “username”, “DOMAIN\username” та “username@domain.com”, розпізнаються як “username”. |

|

Якщо увімкнено bypass-otp, OTP не запитується для вказаних користувачів. |

|

Режим Inline дозволяє використовувати 2FA, якщо Access-Challenge не підтримується. Його можна активувати, встановивши ‘enabled: true’ або через відповідні атрибути запиту. У цьому випадку пароль має бути у форматі ‘password,otp’, якщо використовується роздільник ‘,’. |

radius:

secret: secret

clients:

- name: vpn-client

secret: secret

ips:

- 10.0.0.0/24

auth-port: 1812

listen-address: 0.0.0.0

dictionaries:

- file:<some_path>/<some_name>.dat

attributes:

copy-state: true

defaults:

Service-Type: NAS-Prompt-User

for-users:

john:

Service-Type: Login-User

ldap:

memberOf:

'[cn=admins,ou=groups,dc=test,dc=com]':

Service-Type: Administrative

uid:

john_wick:

Class: Pro

conditional:

'[ldapUser.attributes["uid"] == "john"]':

Service-Type:

- Login-User

'[request.getAttributeValue("User-Name") == "john"]':

Class:

- RDP_HeadOffice_GP

ip-attributes:

- NAS-IP-Address

- NAS-IPv6-Address

| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Секрет, який буде використовуватися вашим RADIUS-сервером. |

|

Системи, які використовують унікальні секрети (ідентифікація клієнтів здійснюється за IP-адресою). Кожен клієнт ОБОВ’ЯЗКОВО повинен мати унікальне ім’я. |

|

Порт, на якому буде запущено RADIUS-сервер. |

|

IP-адреса, на якій сервер приймає запити. |

|

Розширення списку атрибутів для RADIUS. Приклад розширення словника можна знайти у розділі Приклад словника. |

|

Атрибути, що передаються у відповідь після успішної автентифікації. |

|

Копіює кожен атрибут, що повертається, у відповідь. |

|

Атрибути для всіх користувачів. |

|

Атрибути для конкретних користувачів. |

|

Атрибути для конкретного користувача або групи користувачів в LDAP. |

|

Якщо увімкнено параметр conditional, він дозволяє вказати скрипт, який перевірятиме умову, за якої атрибут буде повернуто. |

|

Атрибути, що повертають IP-адресу вхідного запиту, використовуючи заданий атрибут. |

protectimus-api:

login:

api-key:

url: https://api.protectimus.com/

resource-id:| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Ваш логін в системі PROTECTIMUS. |

|

Ваш ключ API в системі PROTECTIMUS. |

|

Якщо ви використовуєте хмарний сервіс PROTECTIMUS, вкажіть наступний API URL: https://api.protectimus.com/

Якщо ви використовуєте локальну платформу Protectimus, API URL буде приблизно таким: protectimus.api.url=http://127.0.0.1:8080/ |

|

ID ресурсу, який ви створили в системі PROTECTIMUS. |

ldap:

base: dc=test,dc=com

urls:

- ldap://127.0.0.1:389

username: admin@test.com

password: secret

principal-attribute: userPrincipalName

custom-filter: (memberof=cn=managers,ou=groups,dc=test,dc=com)

| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

LDAP DN групи або організаційної одиниці, що містить усіх користувачів, яким дозволено входити в систему. |

|

Ім’я хоста або IP-адреса вашого контролера домену. |

|

Використовується для LDAP автентифікації за визначеним атрибутом. Якщо ви хочете автентифікувати користувача за допомогою “sAMAccountName” замість “userPrincipalName”, вкажіть атрибути “query-attribute” та “principal-attribute” відповідно |

|

Використовується для визначення, які користувачі мають право проходити автентифікацію. |

proxy:

secret: secret

auth-port: 1812

remote-address: 192.168.1.1| НАЗВА ВЛАСТИВОСТІ | ЗНАЧЕННЯ ВЛАСТИВОСТІ |

|

Секрет, який буде використовуватися вашим сервером RADIUS_PROXY. |

|

Порт, на якому буде запущено RADIUS-сервер. |

|

IP-адреса сервера PROXY_RADIUS. |

ad:

urls:

- ldap://127.0.0.1:389

domain: test.com

radius:

secret: secret

clients:

- name: vpn-client

secret: secret

ips:

- 10.0.0.0/24

auth-port: 1812

listen-address: 0.0.0.0

dictionaries:

- file:/.dat

attributes:

copy-state: true

defaults:

Service-Type: NAS-Prompt-User

for-users:

john:

Service-Type: Login-User

ldap:

memberOf:

'[cn=admins,ou=groups,dc=test,dc=com]':

Service-Type: Administrative

uid:

john_wick:

Class: Pro

conditional:

'[ldapUser.attributes["uid"] == "john"]':

Service-Type:

- Login-User

'[request.getAttributeValue("User-Name") == "john"]':

Class:

- RDP_HeadOffice_GP

ip-attributes:

- NAS-IP-Address

- NAS-IPv6-Address

auth:

providers:

- LDAP

- AD

- PROTECTIMUS_PASSWORD

- PROTECTIMUS_OTP

- RADIUS_PROXY

bypass-otp:

ldap-filter: (memberOf=cn=bypass-otp,ou=groups,dc=test,dc=com)

usernames:

- john

- luci

ips:

- 10.0.0.0/24

- 1::/64

re-enter-otp: true

principal-normalization: true

inline-mode:

enabled: false

separator: ''

ldap:

base: dc=test,dc=com

urls:

- ldap://127.0.0.1:389

username:

password:

principal-attribute: userPrincipalName

custom-filter: (memberof=cn=managers,ou=groups,dc=test,dc=com)

ad:

urls:

- ldap://127.0.0.1:389

domain: test.com

protectimus-api:

login: test@protectimus.com

api-key: secret

url: https://api.protectimus.com/

resource-id: 1

proxy:

secret: secret

auth-port: 1812

remote-address: 192.168.1.1

VENDOR 12356 fortinet

VENDORATTR 12356 Fortinet-Group-Name 1 string

VENDORATTR 12356 Fortinet-Access-Profile 6 string

Тепер потрібно налаштувати ваш пристрій або ПО для роботи з Protectimus RADIUS Server через протокол RADIUS.

Якщо у вас є запитання, зверніться до нашої служби підтримки.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64