Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

Ця інструкція з налаштування багатофакторної автентифікації в Juniper VPN показує, як підключити двофакторну автентифікацію (2FA / MFA) для Juniper Secure Access SSL VPN за допомогою хмарного сервісу або локальної платформи 2FA Protectimus

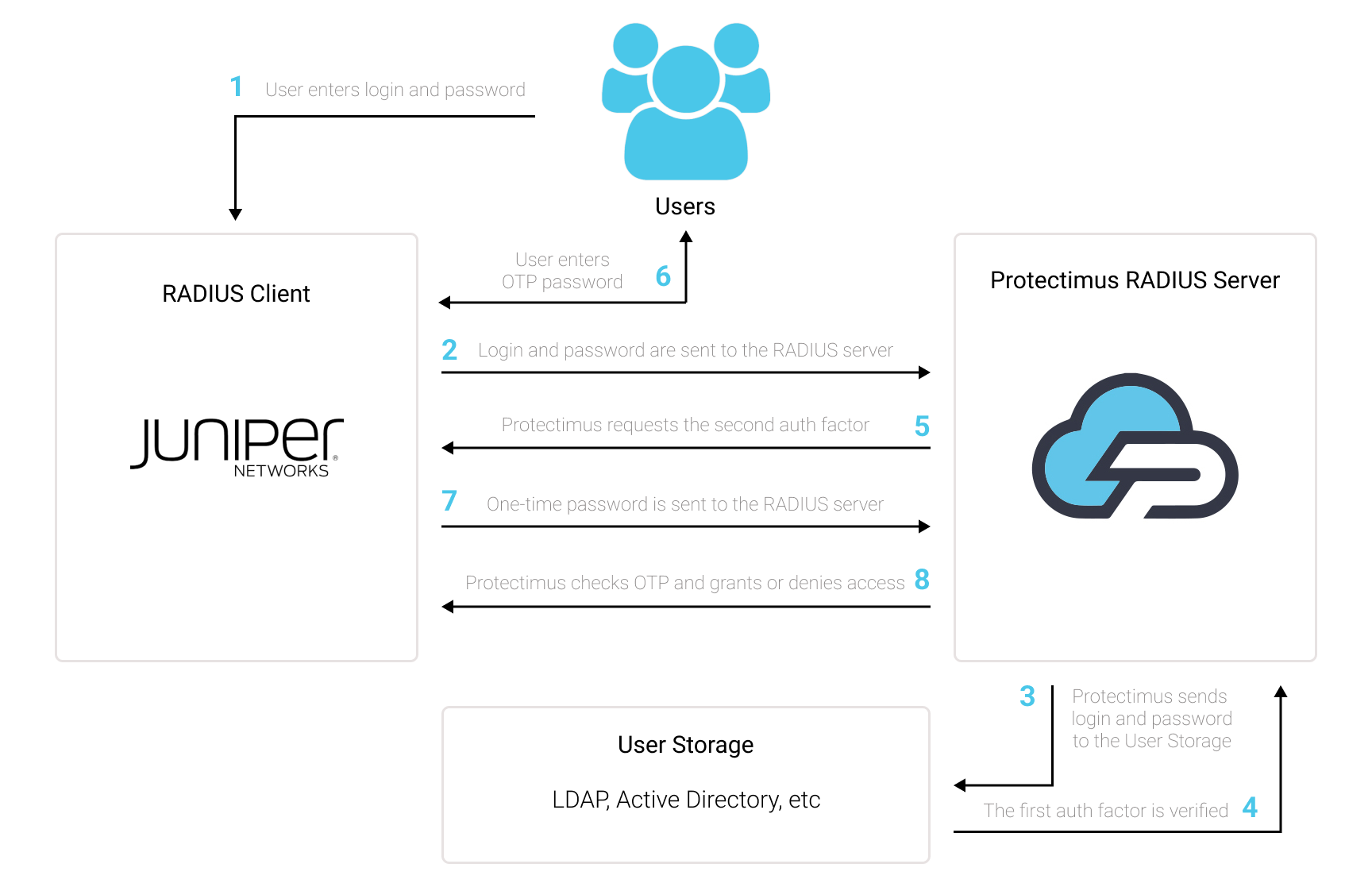

Protectimus інтегрується з Juniper Secure Access SSL VPN через протокол RADIUS, щоб забезпечити двофакторну автентифікацію (2FA) при вході в VPN.

У цьому випадку рішення двофакторної автентифікації Protectimus для Juniper VPN виконує роль RADIUS-сервера, а Juniper Secure Access SSL VPN — роль RADIUS-клієнта. Нижче ви знайдете схему роботи рішення Protectimus для двофакторної автентифікації в Juniper VPN.

Двофакторна автентифікація (2FA), або багатофакторна автентифікація (MFA), є обов’язковим елементом безпеки для Juniper Secure Access SSL VPN. 2FA захищає входи в Juniper VPN від таких загроз, як фішинг, брутфорс, підміна даних, соціальна інженерія, кейлогери, атаки типу “людина посередині” тощо.

Ось як працює двофакторна автентифікація для Juniper Secure Access SSL VPN:

Таким чином, щоб отримати доступ до облікового запису Juniper Secure Access SSL VPN, захищеного двофакторною автентифікацією, зловмисник повинен отримати доступ до двох факторів автентифікації, які відрізняються за своєю природою. Це досить складне завдання. Крім того, одноразовий пароль, що генерується на основі часу, залишається активним лише протягом 30 секунд, що робить хакерство набагато складнішим і майже неможливим.

Ви можете налаштувати двофакторну автентифікацію (2FA) для Juniper VPN за допомогою протоколу RADIUS і рішення багатофакторної автентифікації Protectimus:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

- Налаштуйте політики автентифікації для Juniper Secure Access SSL VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Juniper VPN 2FA.

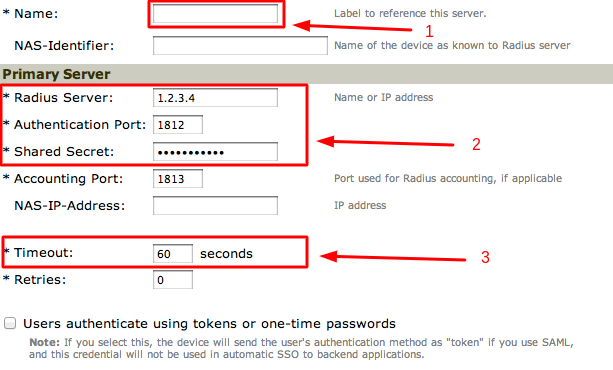

| Radius Server | IP-адреса сервера, на якому встановлений компонент Protectimus RADIUS Server. |

| Secret | Вкажіть секретний ключ, який ви створили у файлі radius.yml (властивість radius.secret) під час налаштування Protectimus RADIUS Server. |

| Authentication Port | Вкажіть порт 1812 (або інший порт, який ви задали у файлі radius.yml під час налаштування Protectimus RADIUS Server). |

| Timeout | Встановіть значення на 60 секунд. |

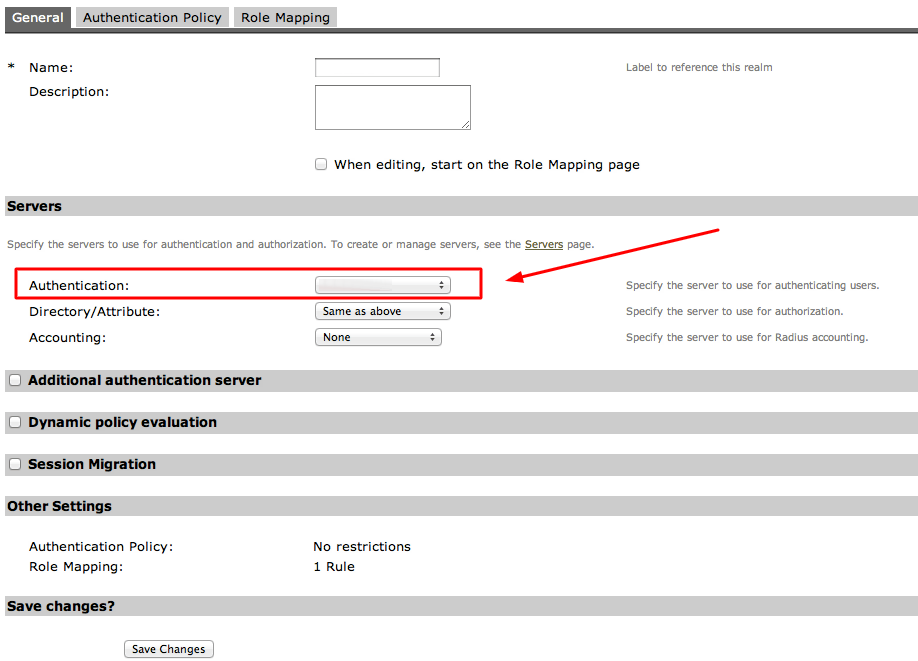

Щоб додати 2FA до області користувачів:

Інтеграція двофакторної автентифікації (2FA/MFA) для вашого Juniper Secure Access SSL VPN завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64