Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

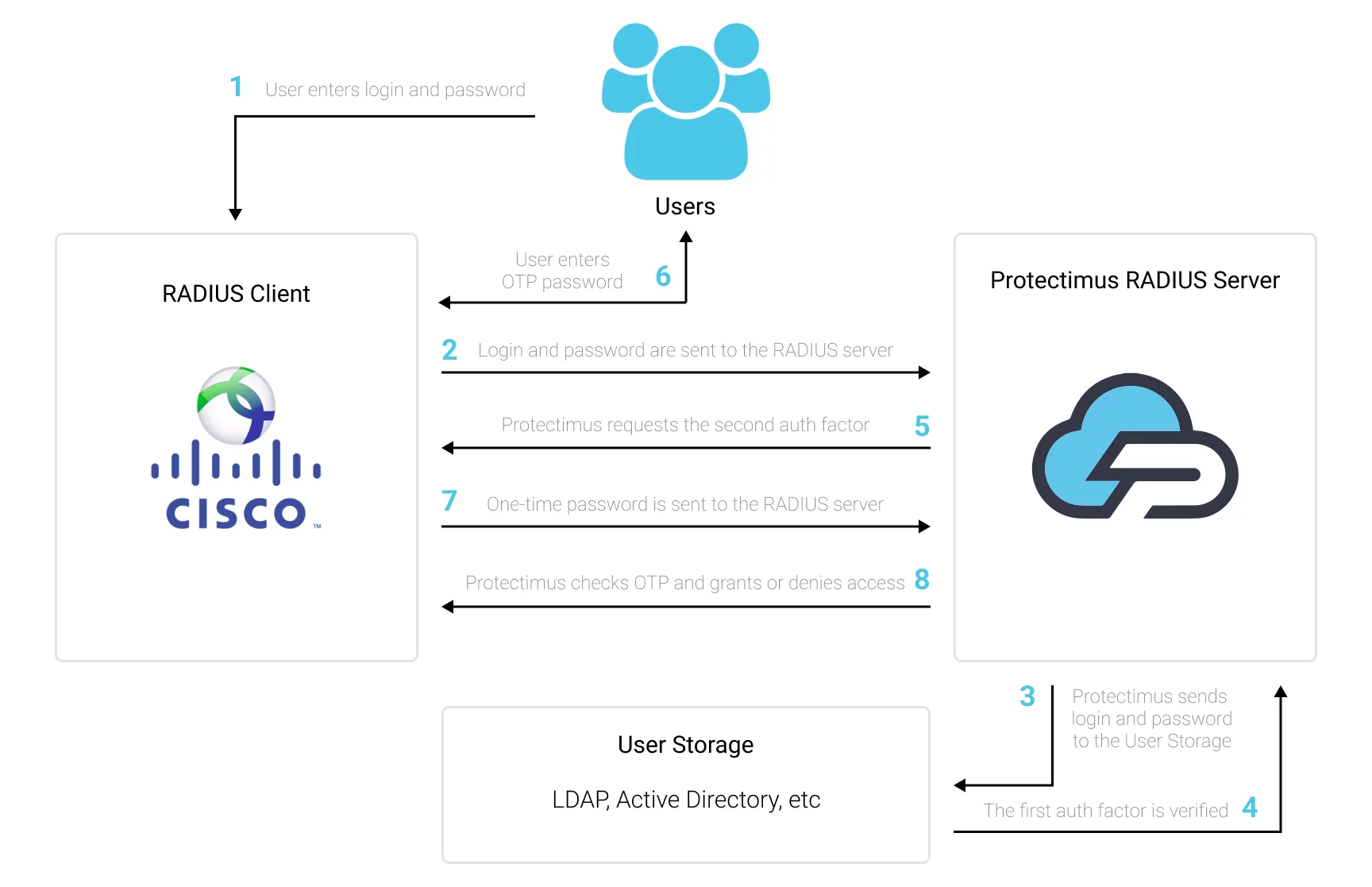

Cisco AnyConnect підтримує двофакторну автентифікацію (2FA), яку можна налаштувати через систему Protectimus з використанням протоколу RADIUS.

Налаштування політик автентифікації в Cisco AnyConnect дозволяє передавати запит на автентифікацію через протокол RADIUS до Protectimus RADIUS Server. Після отримання запиту Protectimus RADIUS Server перевіряє одноразовий пароль користувача, звернувшись до сервера автентифікації Protectimus, і повертає результат через RADIUS до Cisco AnyConnect.

Перегляньте схему налаштування двофакторної автентифікації в Cisco AnyConnect, яка демонструє, як працює Cisco AnyConnect 2FA через протокол RADIUS.

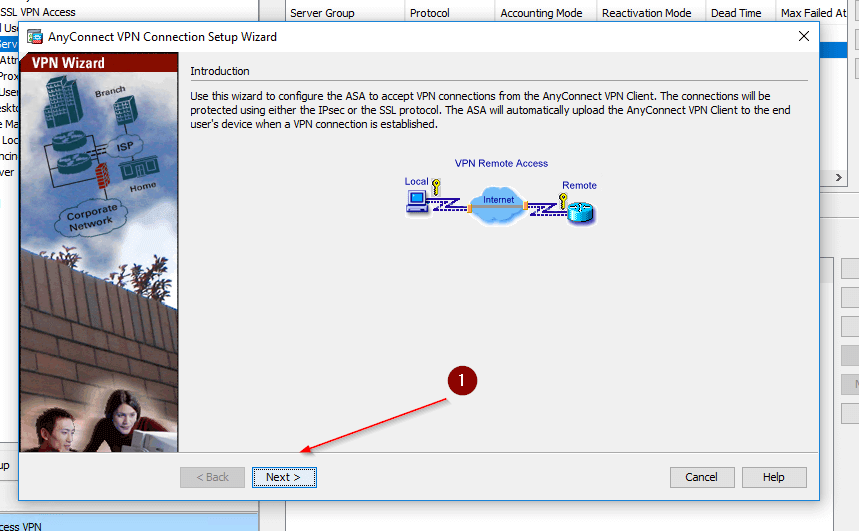

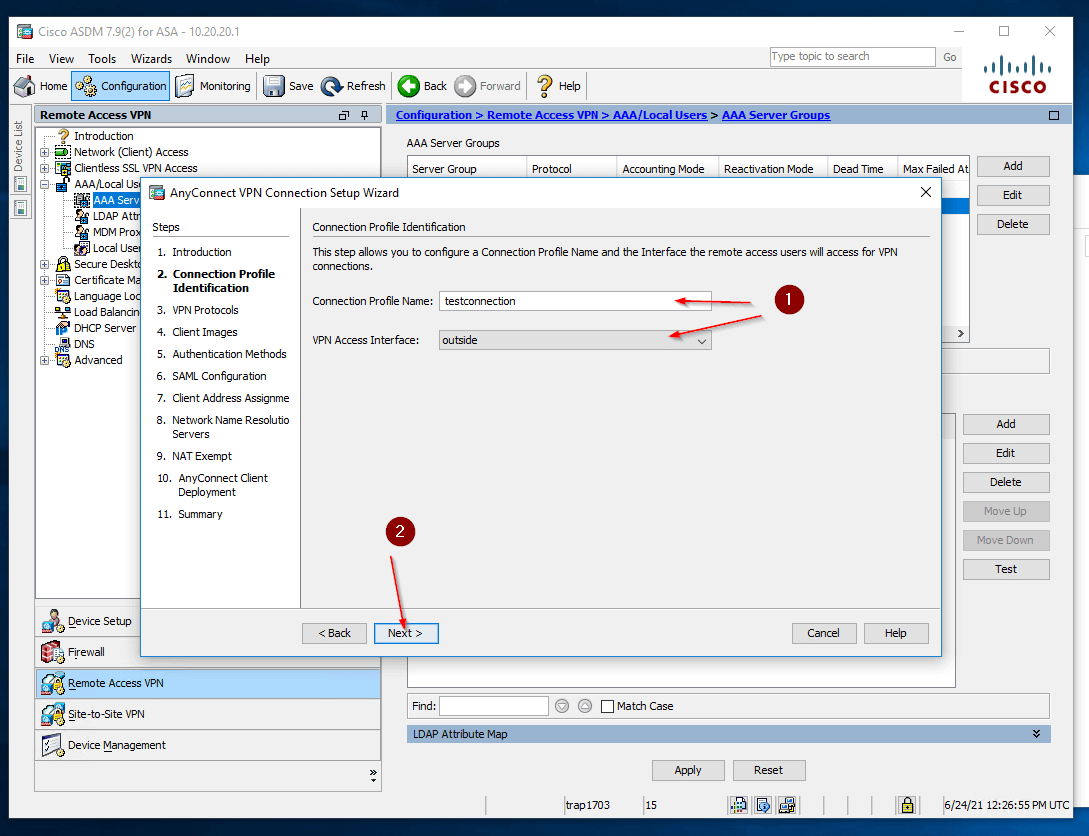

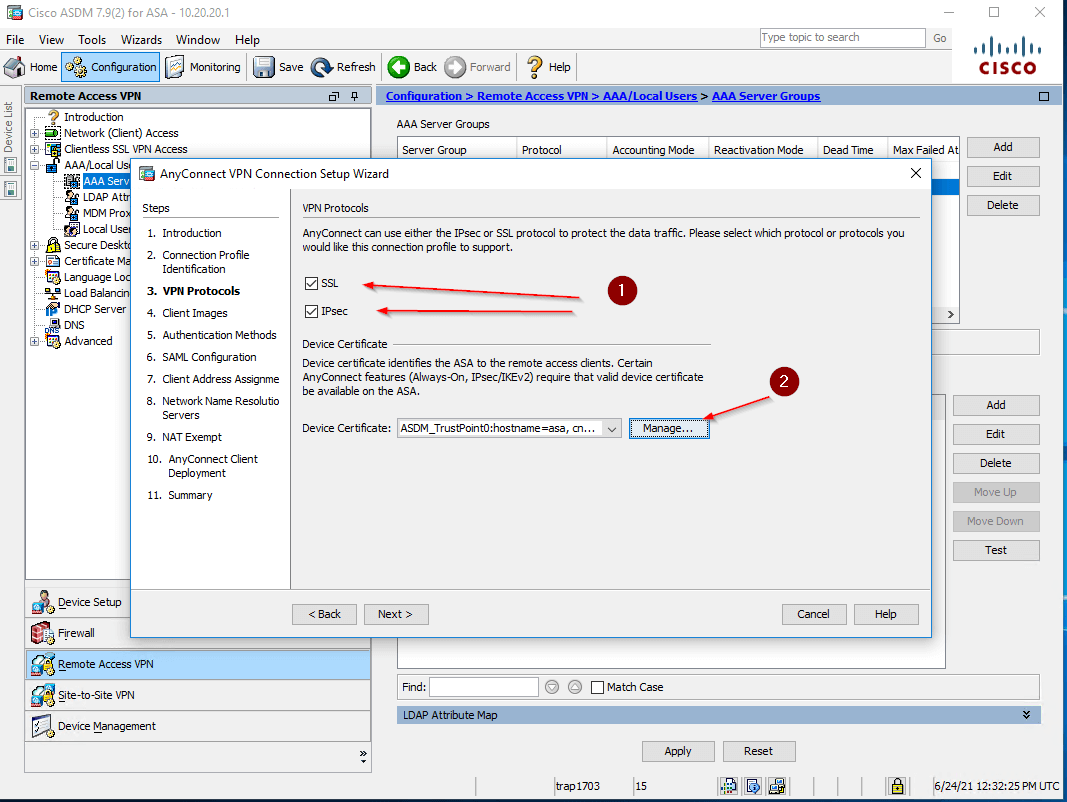

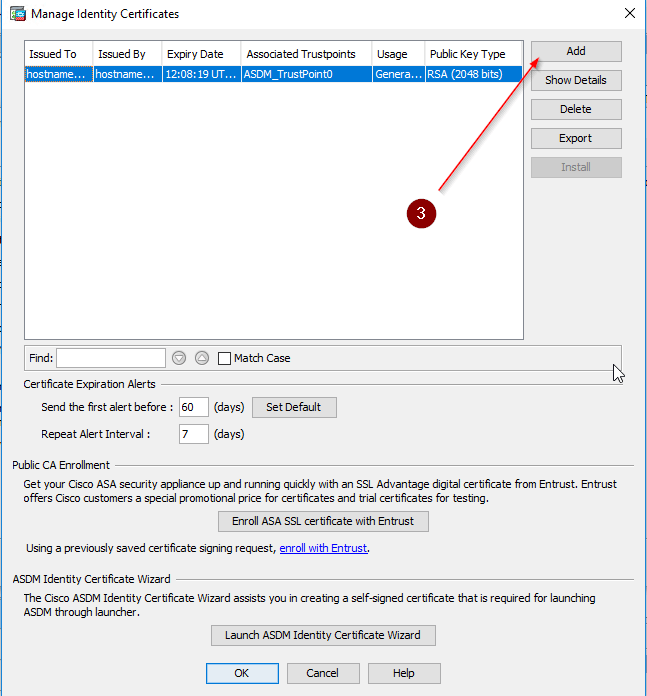

Для того щоб увімкнути двофакторну автентифікацію (2FA) для Cisco AnyConnect:

- Встановіть та налаштуйте Protectimus RADIUS Server.

- Зареєструйтеся в SAAS сервісі багатофакторної автентифікації або розгорніть On-Premise платформу MFA Protectimus, а потім налаштуйте базові параметри.

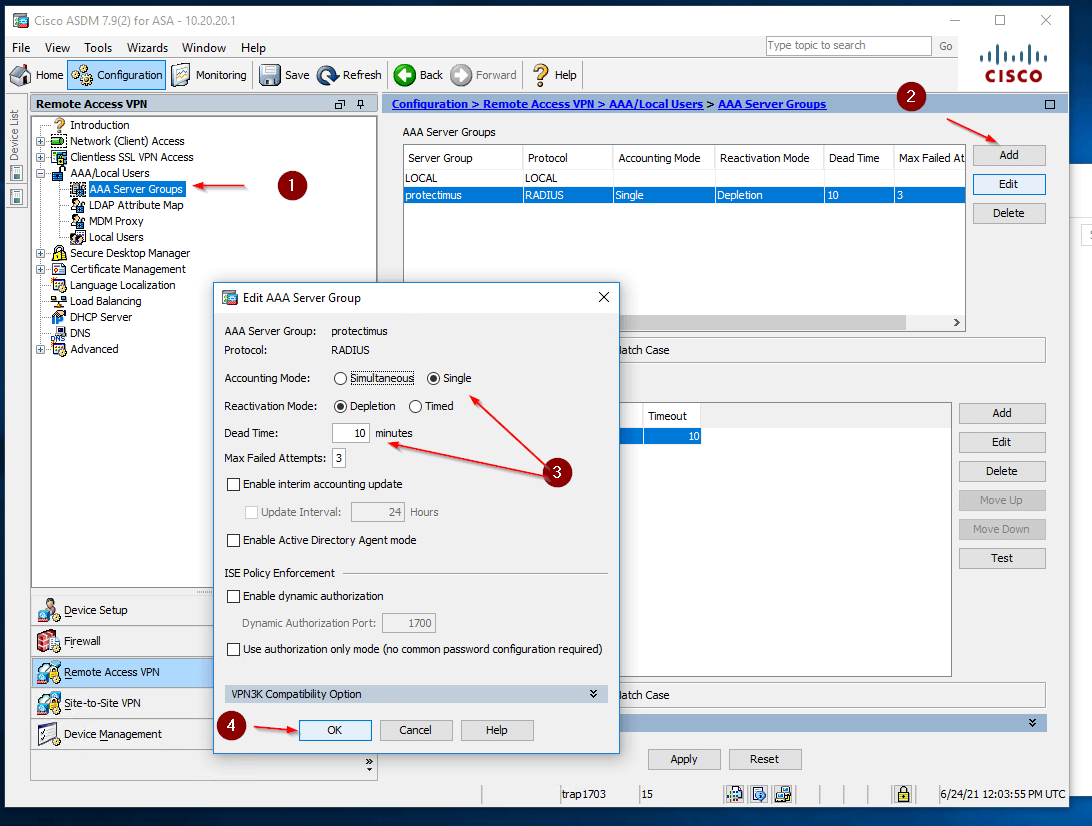

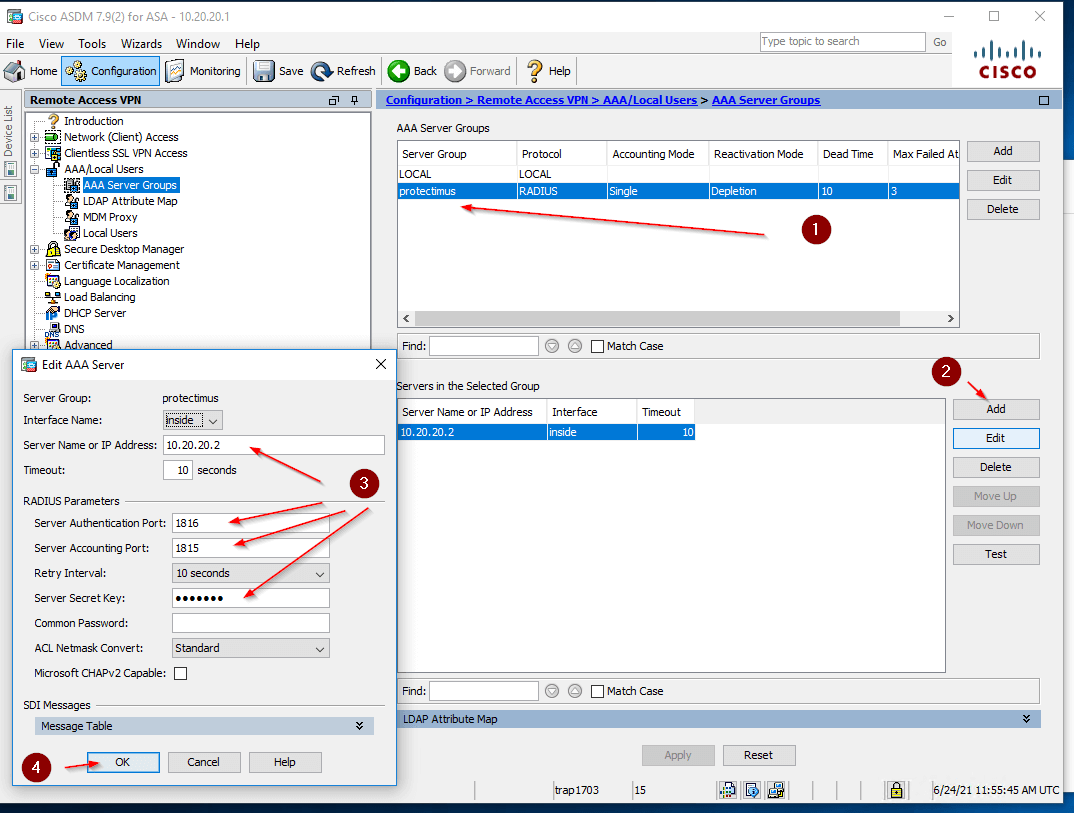

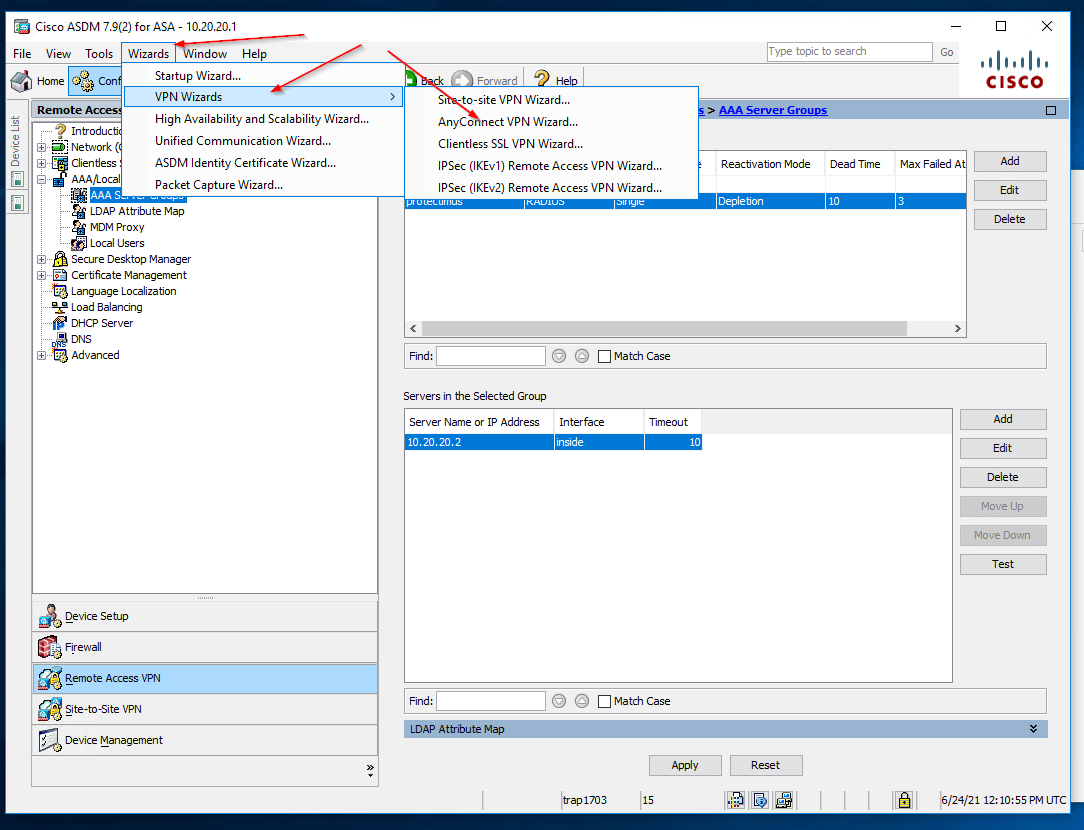

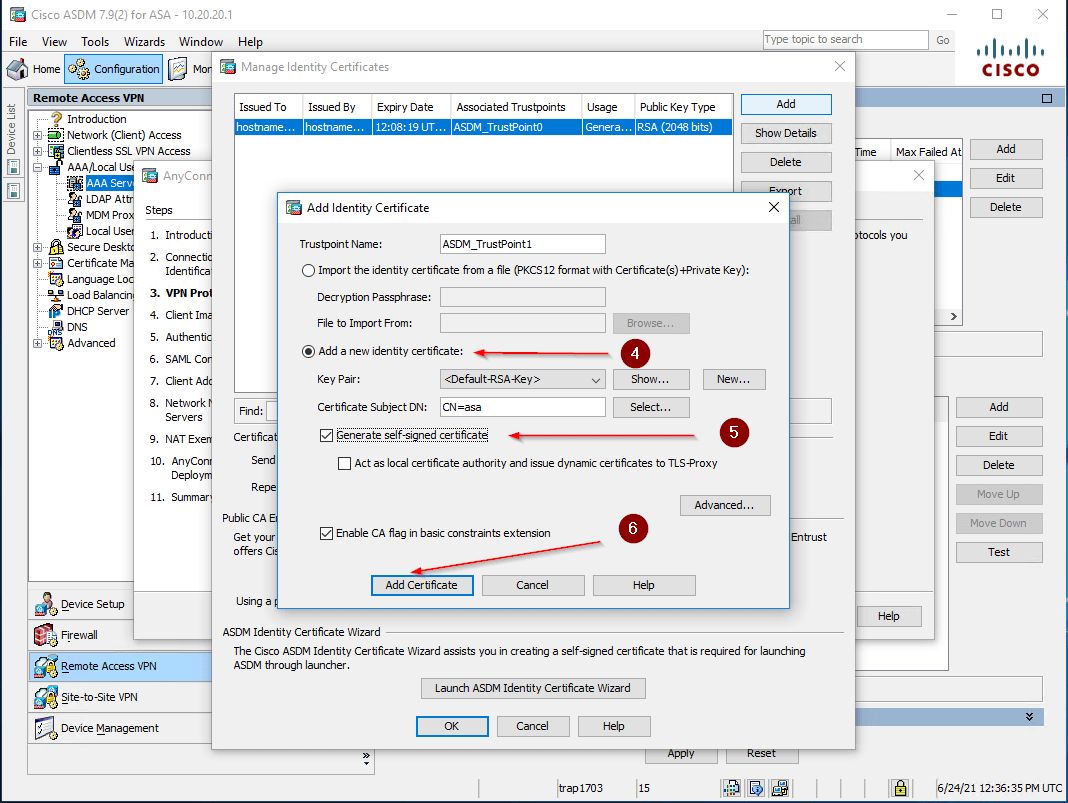

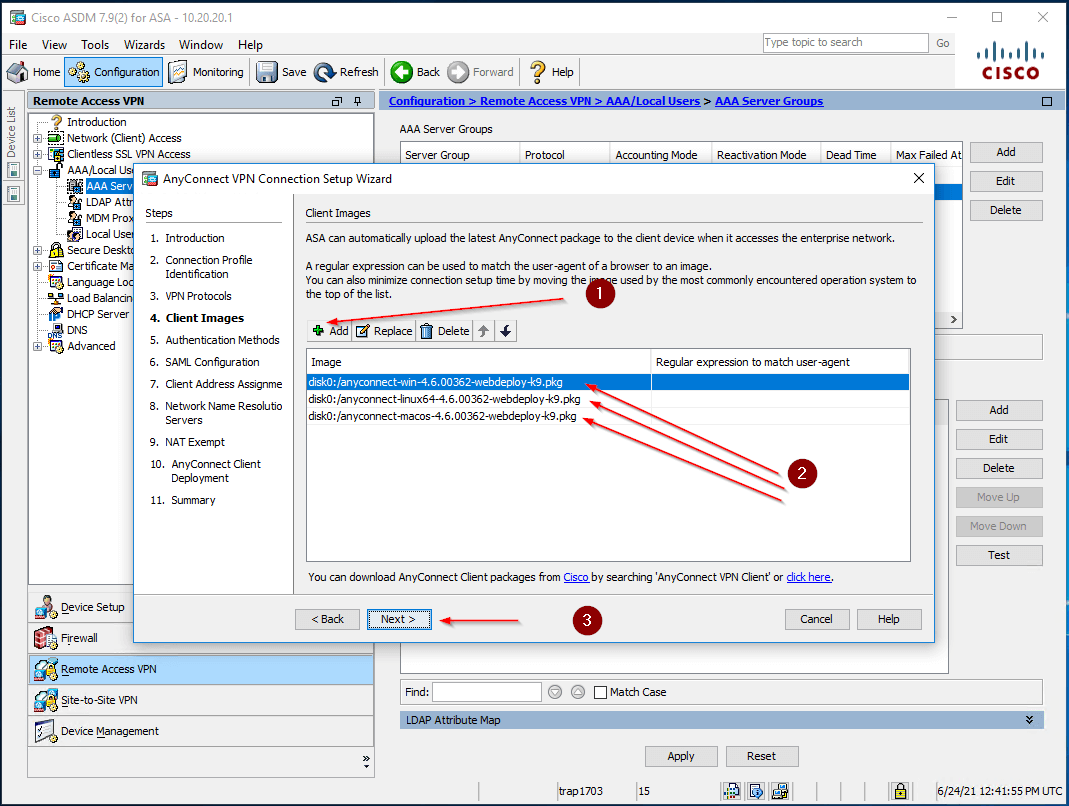

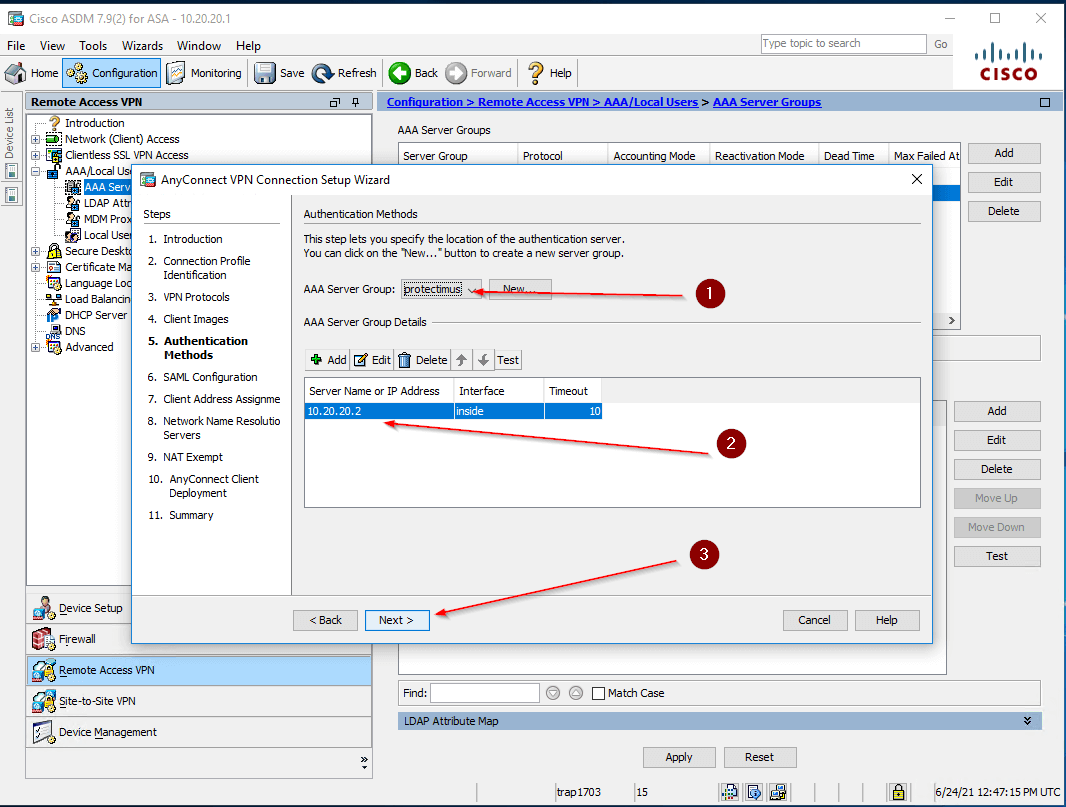

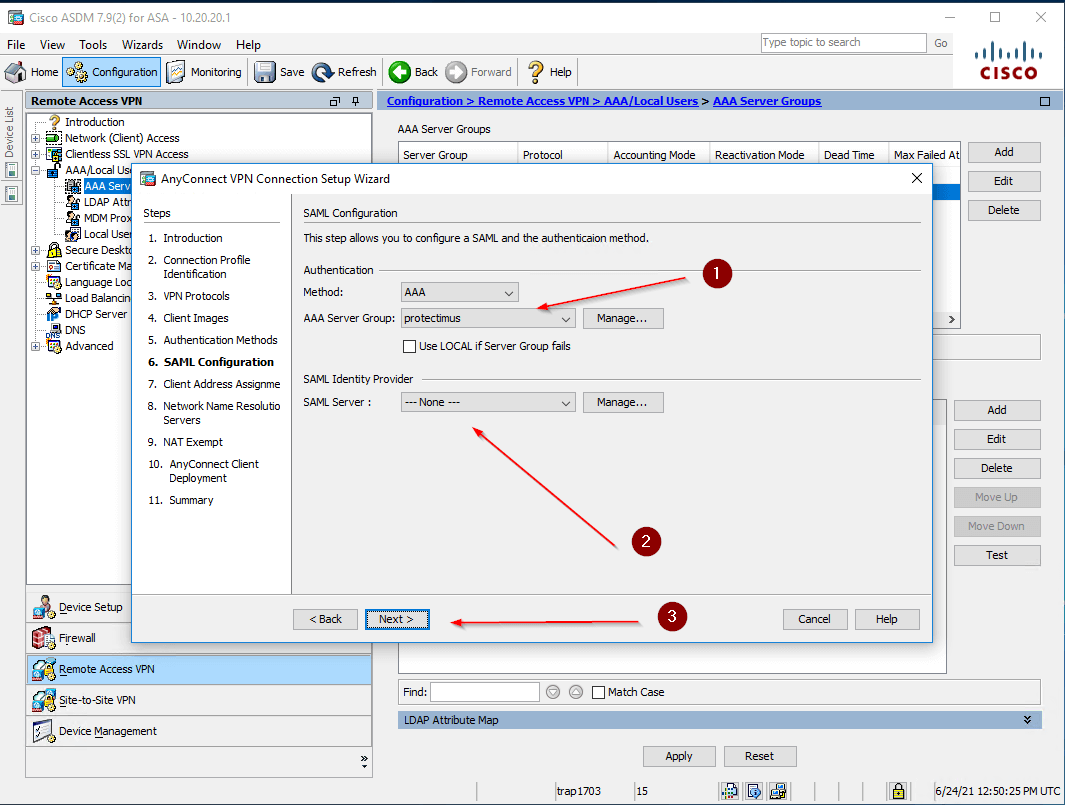

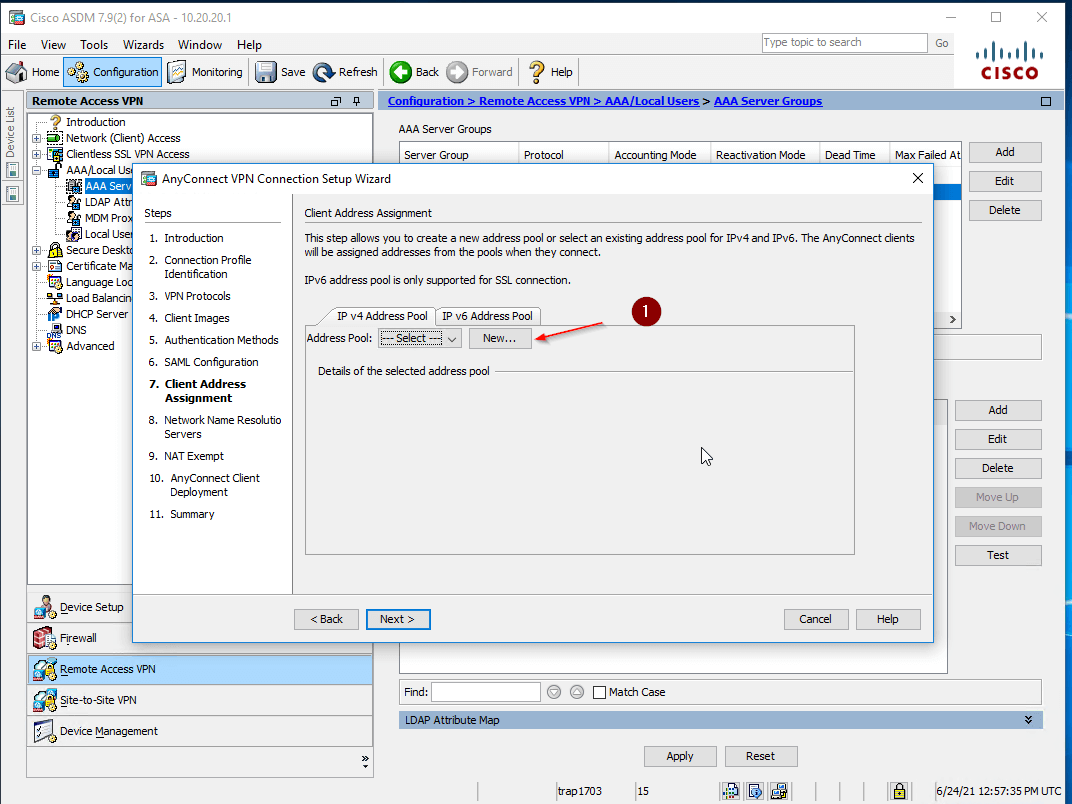

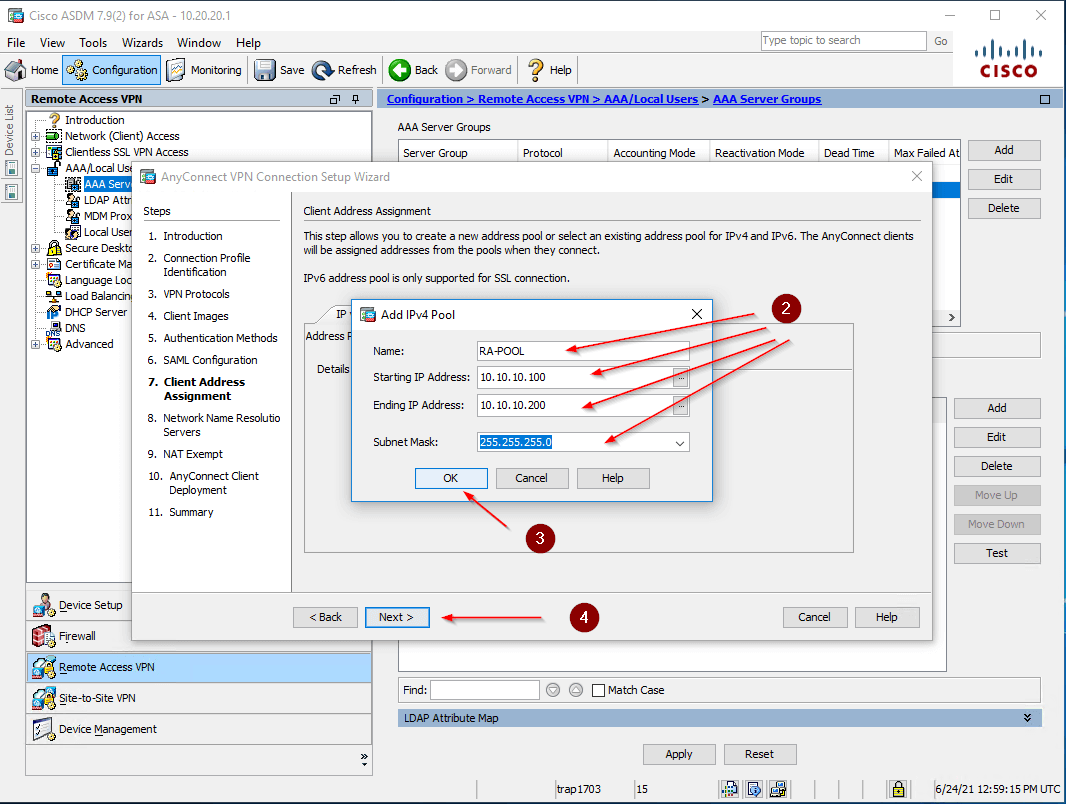

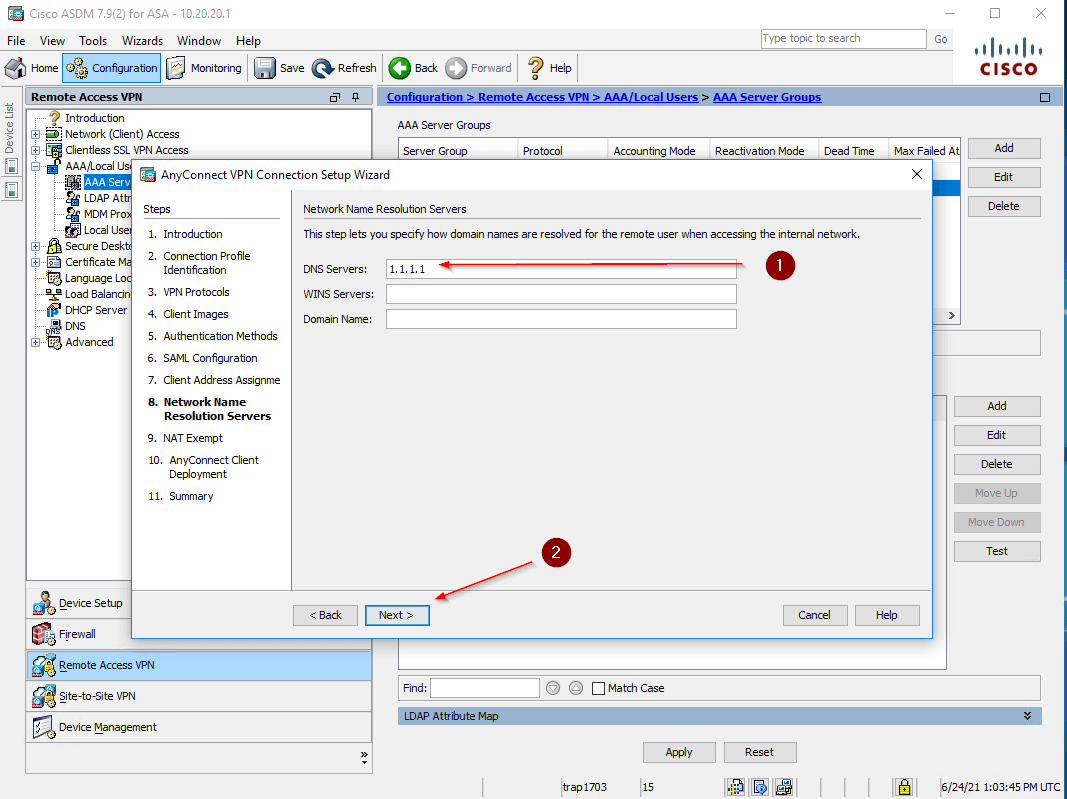

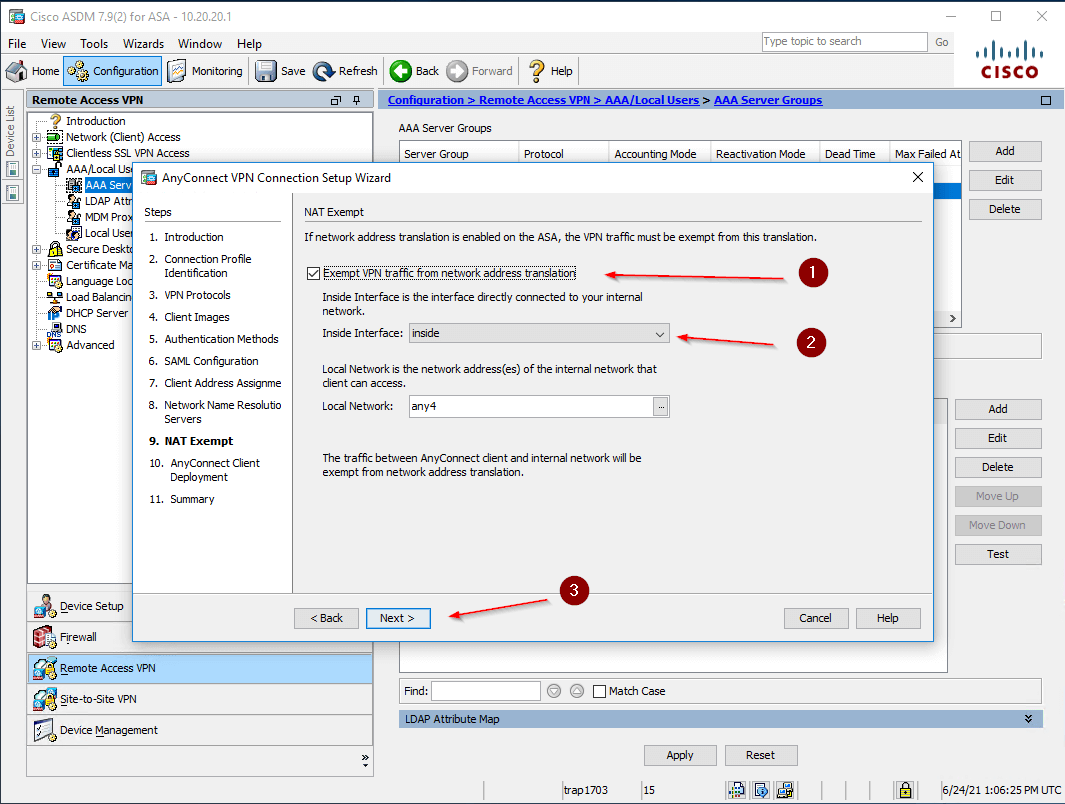

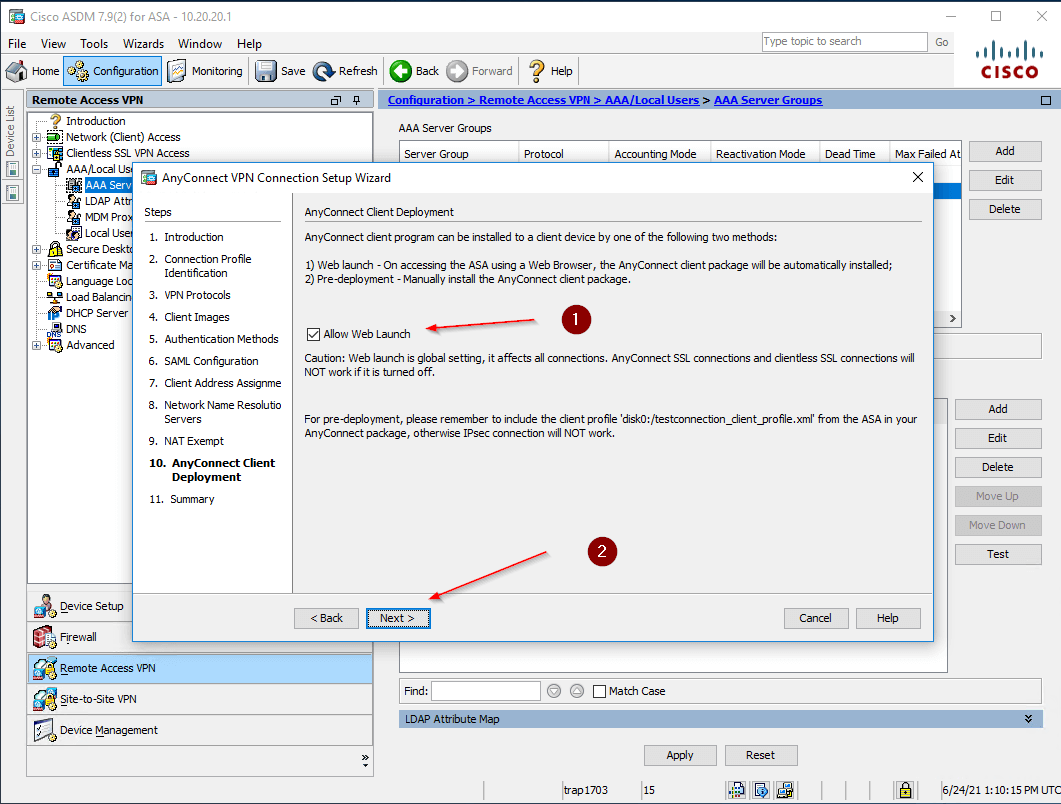

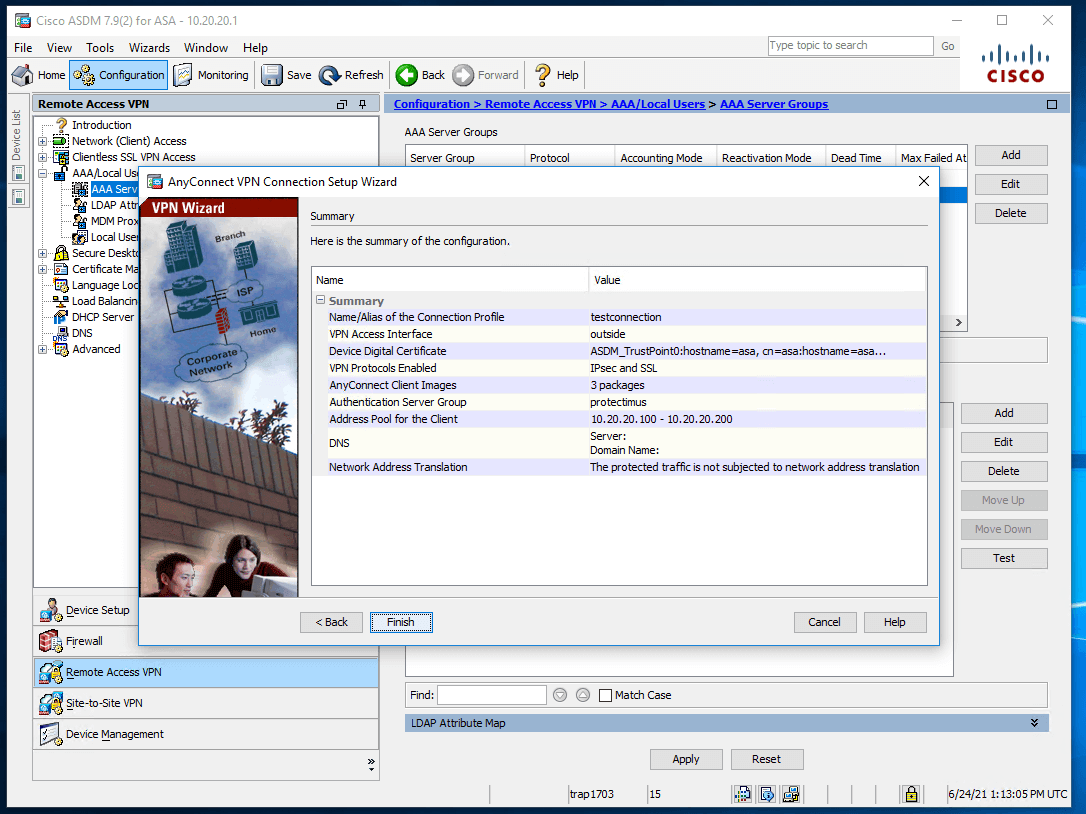

- Налаштуйте політики автентифікації Cisco AnyConnect.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Cisco AnyConnect 2FA.

Інтеграція двофакторної автентифікації в Cisco AnyConnect завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64