Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

Інтеграція багатофакторної автентифікації від Protectimus забезпечує просте налаштування двофакторної автентифікації (2FA) для Cisco Meraki Client VPN, яке займає всього кілька хвилин. Впровадивши MFA як додатковий рівень захисту, ви гарантовано обмежуєте доступ до VPN тільки для авторизованих користувачів, що суттєво підвищує захист від можливих кіберзагроз.

У наш час, коли віддалена робота стає нормою, важливо забезпечити надійний та безпечний доступ до ресурсів компанії. Protectimus пропонує рішення для багатофакторної автентифікації для Cisco Meraki Client VPN, яке гарантує захист навіть у разі компрометації облікових даних користувача. Двофакторна автентифікація є потужним бар’єром від різних кіберзагроз, таких як фішинг, брутфорс, соціальна інженерія, MITM-атаки та спуфінг, що дозволяє забезпечити безпеку даних і ресурсів вашої організації.

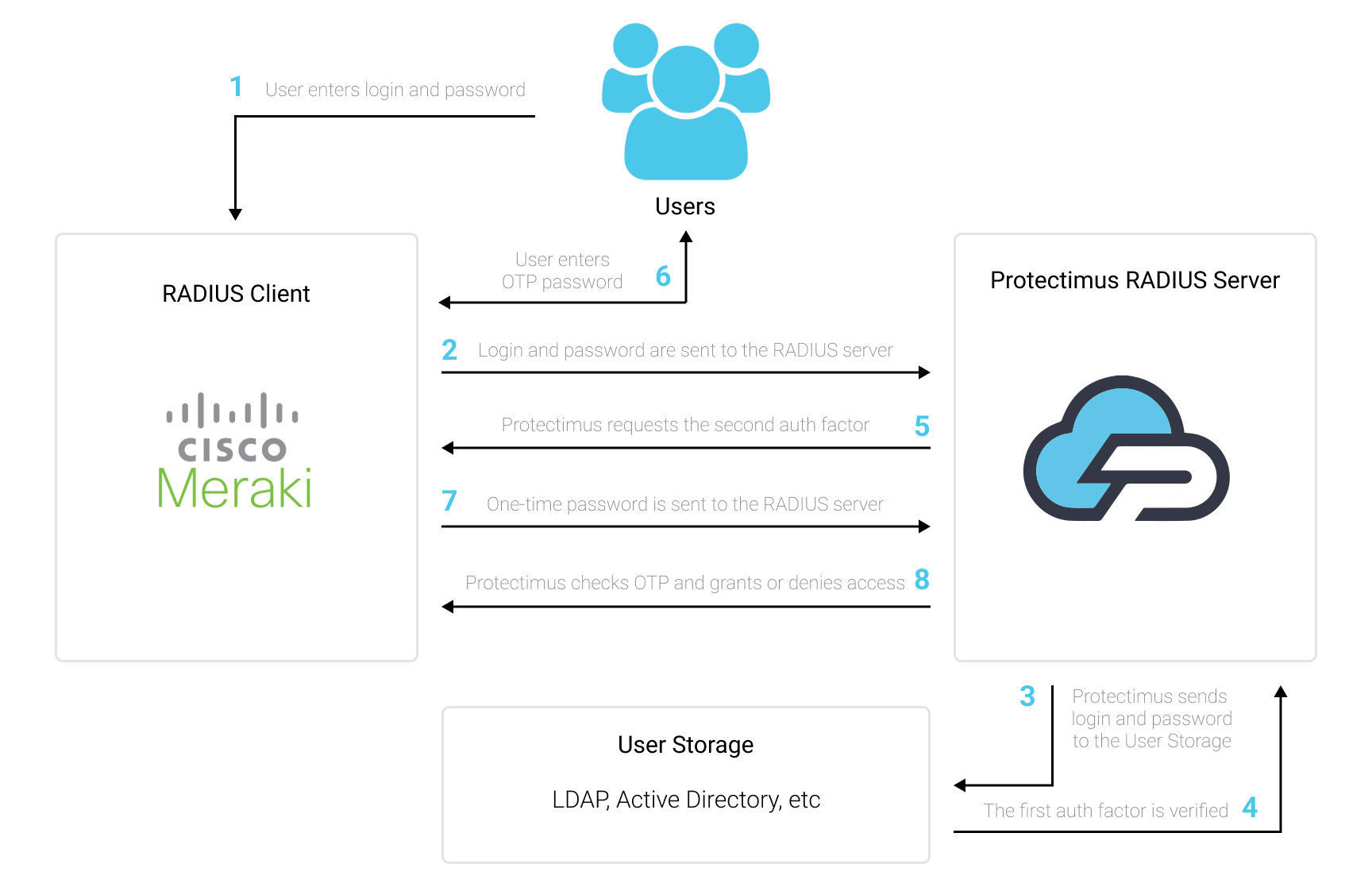

Protectimus забезпечує надійний доступ до вашого Cisco Meraki Client VPN, використовуючи багатофакторну автентифікацію (MFA) через компонент Protectimus RADIUS Server.

Схема роботи рішення Protectimus для двофакторної автентифікації в Cisco Meraki Client VPN наведена нижче.

Рішення двофакторної автентифікації Protectimus для Cisco Meraki Client VPN додає додатковий рівень безпеки, ефективно запобігаючи несанкціонованим спробам доступу до вашого VPN.

Після активації двофакторної автентифікації (2FA) у Cisco Meraki Client VPN, користувачам доведеться використовувати два різні фактори автентифікації для доступу до своїх облікових записів.

При проходженні 2FA/MFA під час підключення до Cisco Meraki VPN користувачам потрібно буде надати:

Щоб зламати Cisco Meraki Client VPN, захищений двофакторною автентифікацією (2FA/MFA), хакер має одночасно отримати як стандартний пароль, так і одноразовий пароль, маючи лише 30 секунд на перехоплення останнього. Це майже неможливе завдання, що підкреслює надзвичайну ефективність двофакторної автентифікації проти більшості атак.

Ви можете налаштувати багатофакторну автентифікацію (2FA) для Cisco Meraki з використанням Protectimus через протокол RADIUS:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

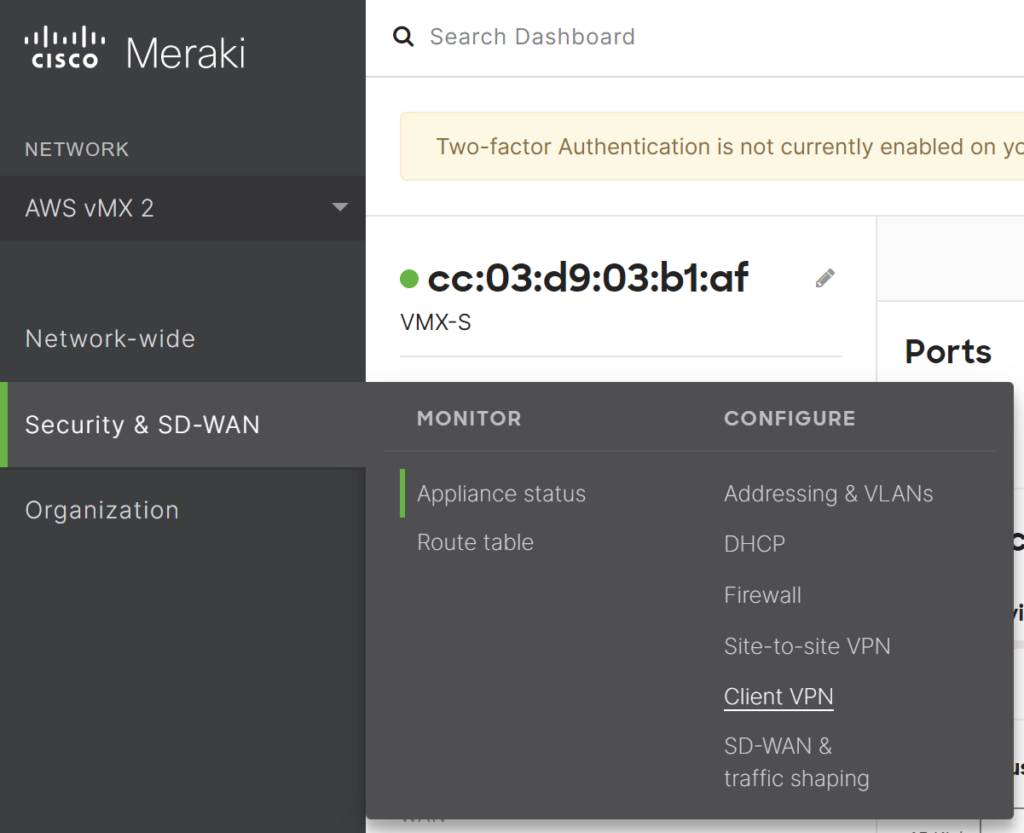

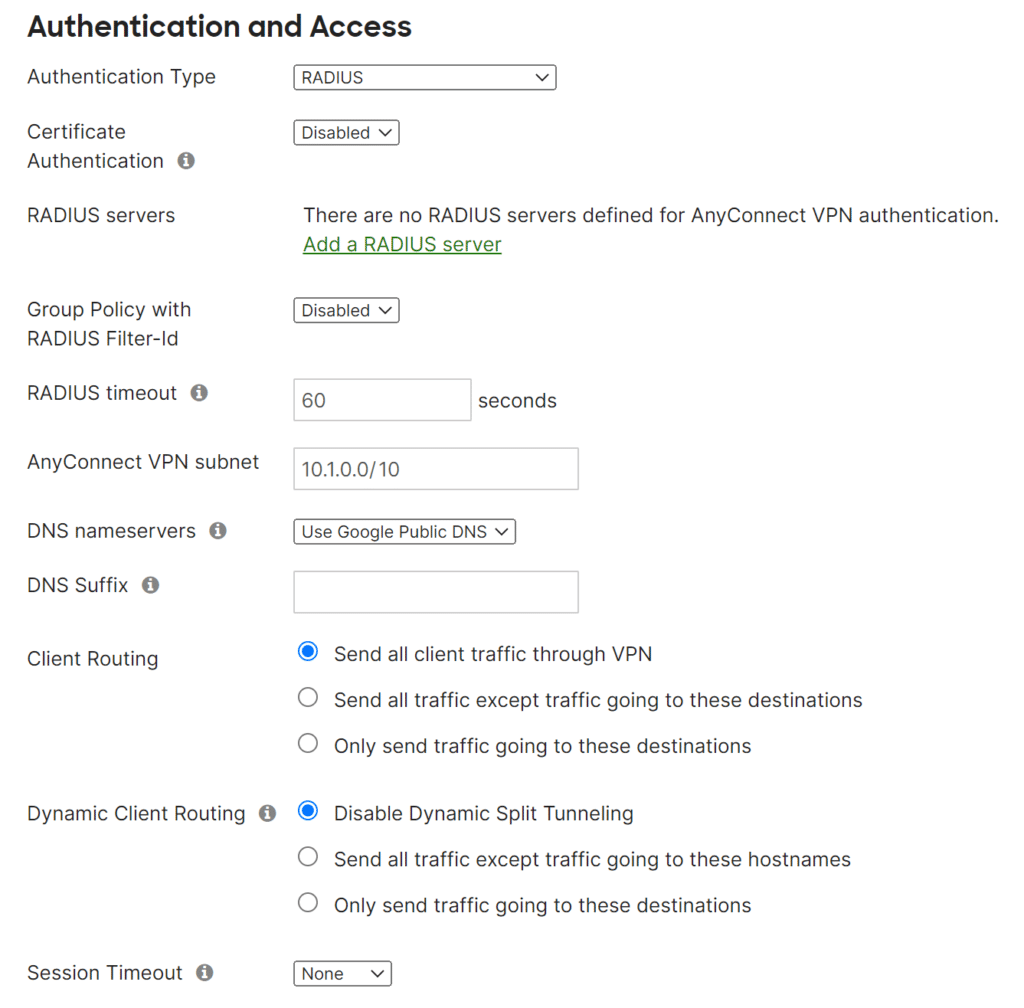

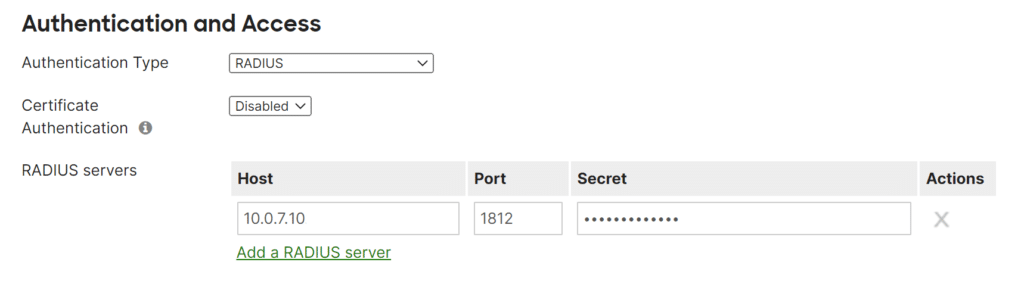

- Додайте Protectimus як сервер RADIUS для Cisco Meraki Client VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Cisco Meraki VPN 2FA.

Інтеграція двофакторної автентифікації (2FA/MFA) для вашого Cisco Meraki VPN тепер завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64