Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

Цей посібник з налаштування двофакторної автентифікації для комутаторів Cisco пояснює, як додати MFA для входу в комутатори Cisco за допомогою хмарного сервісу або локальної платформи 2FA Protectimus..

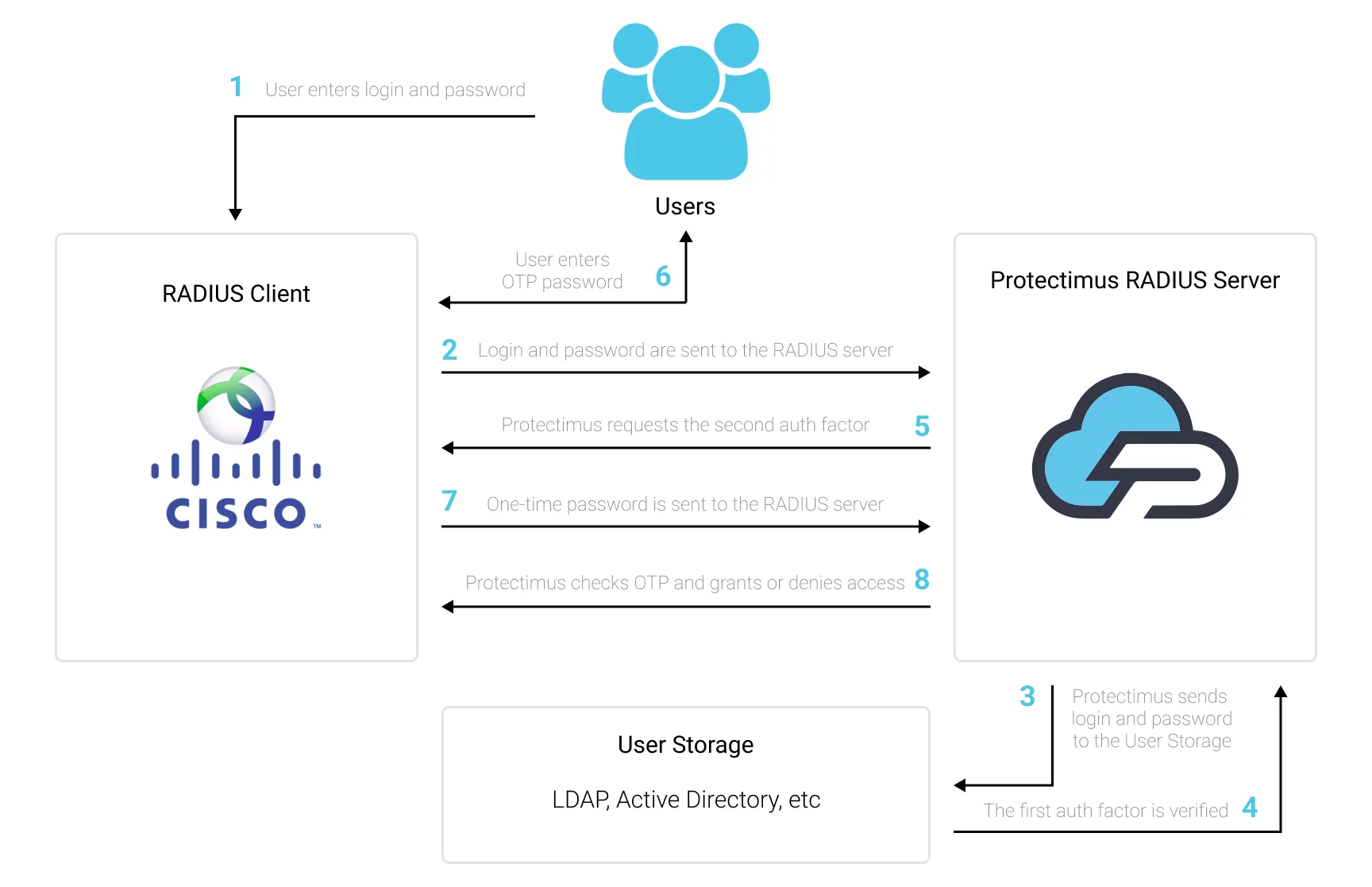

Система двофакторної автентифікації Protectimus взаємодіє з мережевим обладнанням Cisco через протокол RADIUS. Компонент Protectimus RADIUS Server виступає як сервер RADIUS. Він приймає вхідні запити на автентифікацію через протокол RADIUS, звертається до каталогу користувачів (Active Directory тощо) для перевірки логіна та пароля, а потім зв’язується з 2FA-сервером Protectimus для перевірки одноразового пароля. Якщо обидва фактори автентифікації правильні, Protectimus RADIUS Server дозволяє користувачеві увійти.

Схема налаштування двофакторної автентифікації (2FA) для комутаторів Cisco представлена нижче.

Коли ви налаштуєте двофакторну автентифікацію для комутаторів Cisco, користувачам потрібно буде ввести два різні фактори автентифікації для доступу до комутатора Cisco.

Після налаштування двофакторної автентифікації (2FA) для комутаторів Cisco, зламати їх стає надзвичайно складно. Майже неможливо отримати обидва фактори автентифікації одночасно. Крім того, термін дії одноразового пароля обмежений лише 30 секундами, тому зловмисник матиме дуже мало часу, щоб зламати другий фактор.

Двофакторна автентифікація (2FA / MFA) є ефективним заходом захисту від таких кіберзагроз, як фішинг, соціальна інженерія, атаки брутфорсом, кейлогінг, MITM-атаки, спуфінг даних тощо.

Ви можете налаштувати двофакторну автентифікацію (2FA) для комутаторів Cisco за допомогою Protectimus через протокол RADIUS:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

- Налаштуйте політики автентифікації для комутаторів Cisco.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Cisco Switches 2FA.

Switch(config) #radius server [configuration-name]

Switch(config-radius-server) #address ipv4 hostname [auth-port integer] [acct-port integer]

Switch(config-radius-server) #key [shared-secret]Switch(config) #aaa group server radius [group-name]

Switch(config-sg-radius) #server name [configuration-name]Switch(config) #aaa authentication login [default | list-name] group [group-name] localІнтеграція двофакторної автентифікації (2FA/MFA) для ваших комутаторів Cisco завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64