Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

Налаштувати двофакторну автентифікацію (2FA) для Forcepoint VPN з Protectimus можна всього за кілька хвилин завдяки простій інтеграції. MFA додає додатковий рівень захисту, дозволяючи отримати доступ лише авторизованим користувачам і надійно захищаючи VPN від кіберзагроз.

У світі, де віддалена робота стає нормою, важливо подбати про безпечний доступ до корпоративних систем. Protectimus забезпечує надійний захист Forcepoint VPN за допомогою багатофакторної автентифікації (MFA), тож навіть якщо облікові дані користувачів будуть скомпрометовані, доступ до VPN залишиться під контролем. 2FA допомагає захиститися від фішингу, брутфорсу, соціальної інженерії, MITM-атак та підробки даних, гарантуючи безпеку ваших даних і ресурсів.

Protectimus забезпечує захищений доступ до Forcepoint VPN, додаючи багатофакторну автентифікацію (MFA) через Protectimus RADIUS Server.

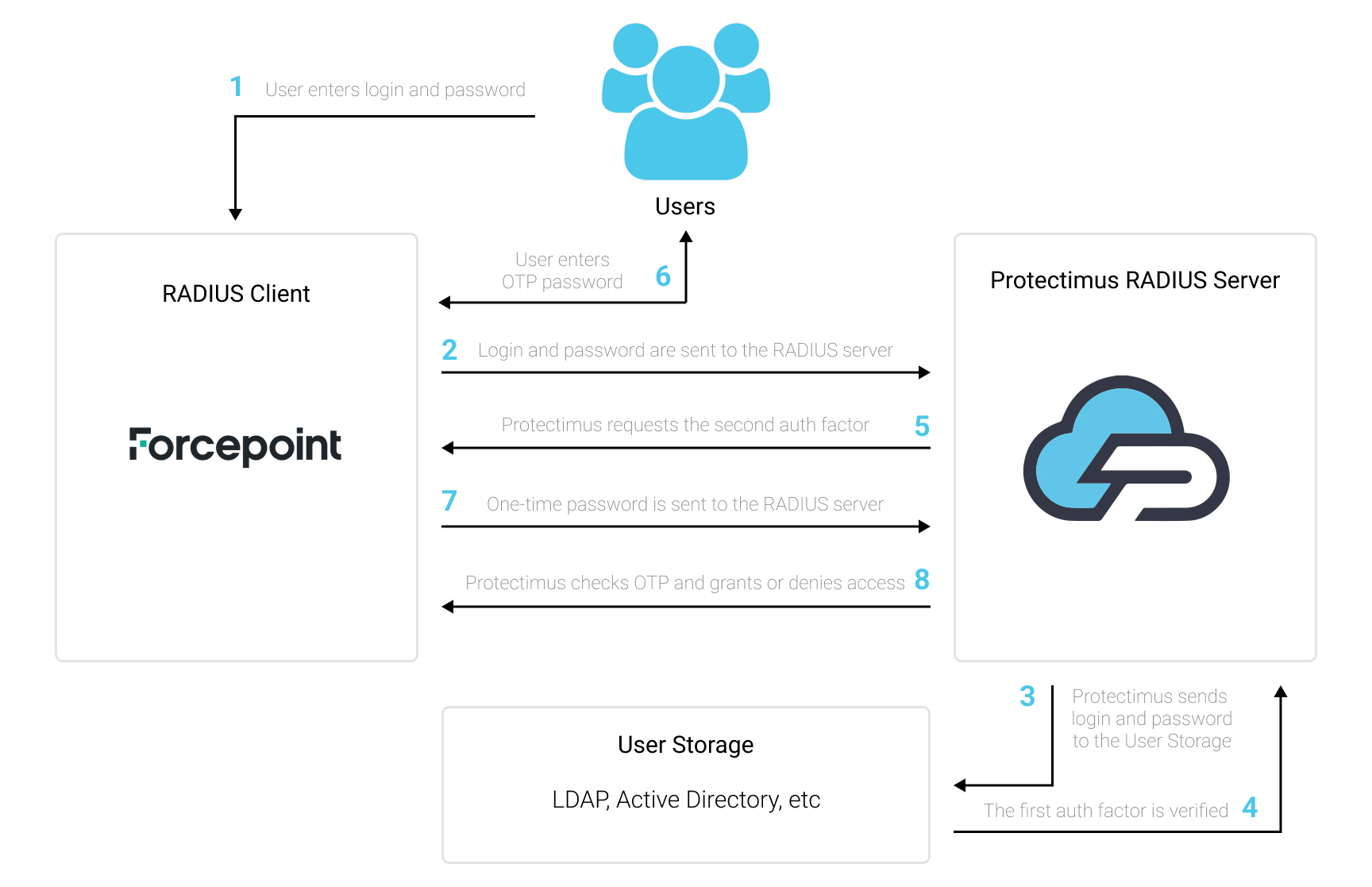

Схема роботи рішення Protectimus для двофакторної автентифікації (2FA) в Forcepoint VPN наведена нижче.

Рішення двофакторної автентифікації Protectimus для Forcepoint VPN додає додатковий рівень безпеки, щоб запобігти несанкціонованому доступу до вашого Forcepoint VPN.

Після налаштування двофакторної автентифікації (2FA) на вашому сервері Forcepoint, користувачі повинні будуть використовувати два різні фактори автентифікації для доступу до своїх акаунтів.

Щоб зламати Forcepoint VPN, захищений двофакторною автентифікацією (2FA/MFA), хакеру потрібно отримати одночасно стандартний пароль та одноразовий пароль. І в нього є лише 30 секунд, щоб перехопити одноразовий пароль. Це майже неможливо, що робить двофакторну автентифікацію надзвичайно ефективною проти більшості хакерських атак.

Ви можете налаштувати багатофакторну автентифікацію (2FA) для Forcepoint VPN за допомогою Protectimus, використовуючи протокол RADIUS:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

- Додайте Protectimus як RADIUS-сервер для Forcepoint VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Forcepoint VPN 2FA.

| Name | Придумайте назву для вашого RADIUS-сервера, наприклад, Protectimus RADIUS Server. |

| IP Address | Введіть IP-адресу сервера, на якому встановлено компонент Protectimus RADIUS Server. |

| Resolve | IP-адреса сервера буде автоматично визначена за доменним іменем, введеним у поле Name. |

| Location | Якщо між сервером та іншими компонентами SMC є пристрій NAT, це поле вказує на місцезнаходження сервера. |

| Contact Addresses | 1. Default — цей параметр використовується за замовчуванням, коли компонент з іншого місця підключається до сервера. 2. Exceptions — Вибір цього параметра відкриє діалогове вікно Exceptions. |

| Port | Вкажіть порт 1812 (або той, який ви налаштували у файлі radius.yml під час конфігурації Protectimus RADIUS Server). |

| Shared Secret | Вкажіть секрет ний ключ, який ви створили у файлі radius.yml (параметр radius.secret) під час налаштування Protectimus RADIUS Server. |

| Number of Retries | Цей параметр вказує кількість спроб, які фаєрволи робитимуть для підключення до RADIUS-сервера автентифікації у разі невдалого підключення. |

| Timeout | Цей параметр вказує час (в секундах), протягом якого фаєрволи чекатимуть відповіді від RADIUS-сервера автентифікації. Встановіть значення 60 секунд. |

| Tools Profile | Ви можете додавати власні команди до контекстного меню сервера. Клікніть Select і виберіть елемент Tools Profile. |

| Name | Це поле відображає назву методу автентифікації. |

| Type | Це поле відображає тип автентифікації. У цьому випадку: RADIUS — Використовується протокол RADIUS. |

| Comment | Щоб ввести коментар, двічі клацніть по комірці. |

| Add | Клікнувши на цю опцію, відкривається діалогове вікно Select Element, яке дозволяє додати вибраний метод автентифікації до списку методів автентифікації Authentication Methods. |

| Edit | Вибір цієї опції відкриває діалогове вікно властивостей для обраного методу автентифікації. |

| Remove | Вибір цієї опції видаляє обраний метод автентифікації. |

Зверніть увагу! IP-адреса, що використовується як ідентифікатор, є лише назвою, а інтерфейс та IP-адреса, що використовуються для з’єднань, пов’язаних з автентифікацією, вибираються на основі інформації про маршрутизацію файрвола, як і для будь-якого іншого з’єднання.

Інтеграція двофакторної автентифікації (2FA/MFA) для вашого Forcepoint VPN завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64