Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

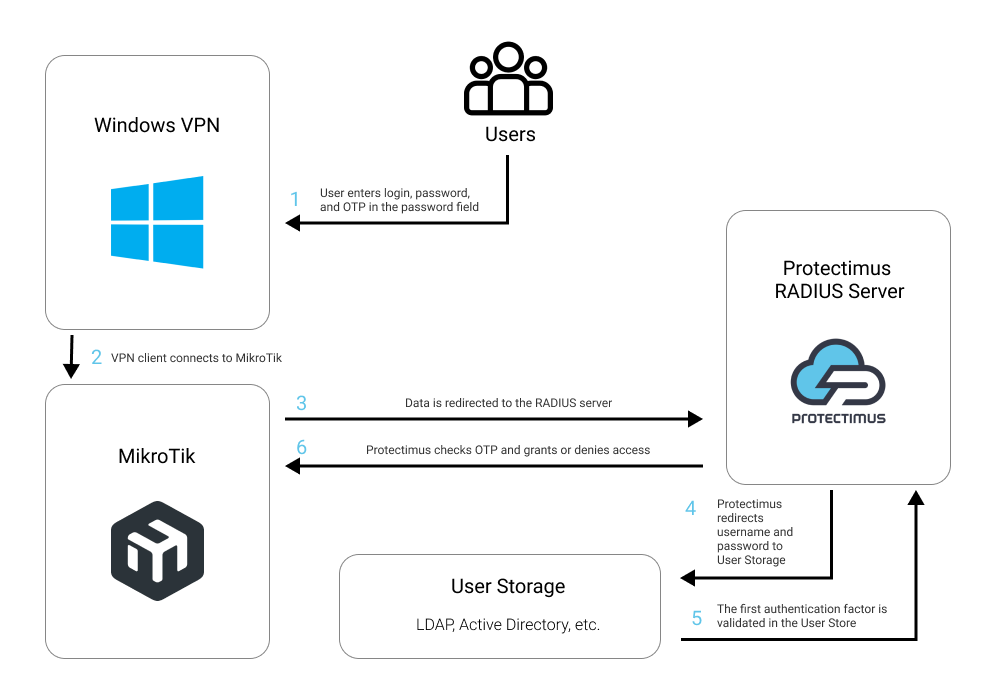

Ця інструкція описує, як налаштувати двофакторну автентифікацію (2FA) Protectimus для користувачів, які підключаються до MikroTik VPN.

Система двофакторної автентифікації Protectimus може бути інтегрована з MikroTik VPN через протокол автентифікації RADIUS. Для цього потрібно встановити компонент Protectimus RADIUS Server на вашому сервері та налаштувати MikroTik VPN так, щоб він використовував Protectimus RADIUS Server для автентифікації користувачів.

Подивіться, як працює рішення двофакторної автентифікації Protectimus для MikroTik VPN на схемі нижче.

Після інтеграції MikroTik VPN з системою багатофакторної автентифікації (MFA) Protectimus, користувачам потрібно буде пройти два етапи автентифікації для підключення до MikroTik VPN:

Для генерування одноразових паролів ваші користувачі матимуть доступ до таких типів токенів двофакторної автентифікації:

Зламати два фактори автентифікації, які різняться за своєю природою (щось, що користувач знає, та щось, що він має), і використати їх одночасно протягом 30 секунд (час, коли одноразовий пароль залишається дійсним), – це складне завдання для зловмисника. Ось чому двофакторна автентифікація є однією з найкращих заходів безпеки для MikroTik VPN.

Ви можете налаштувати двофакторну автентифікацію (2FA) для MikroTik VPN за допомогою протоколу RADIUS та Protectimus:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

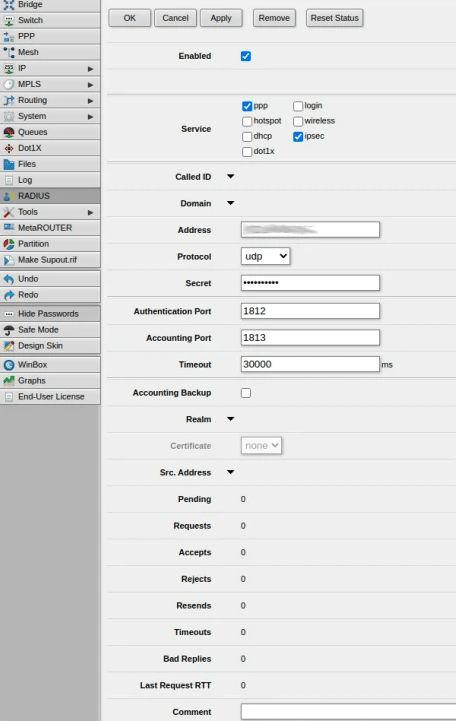

- Встановіть та налаштуйте Protectimus RADIUS Server.

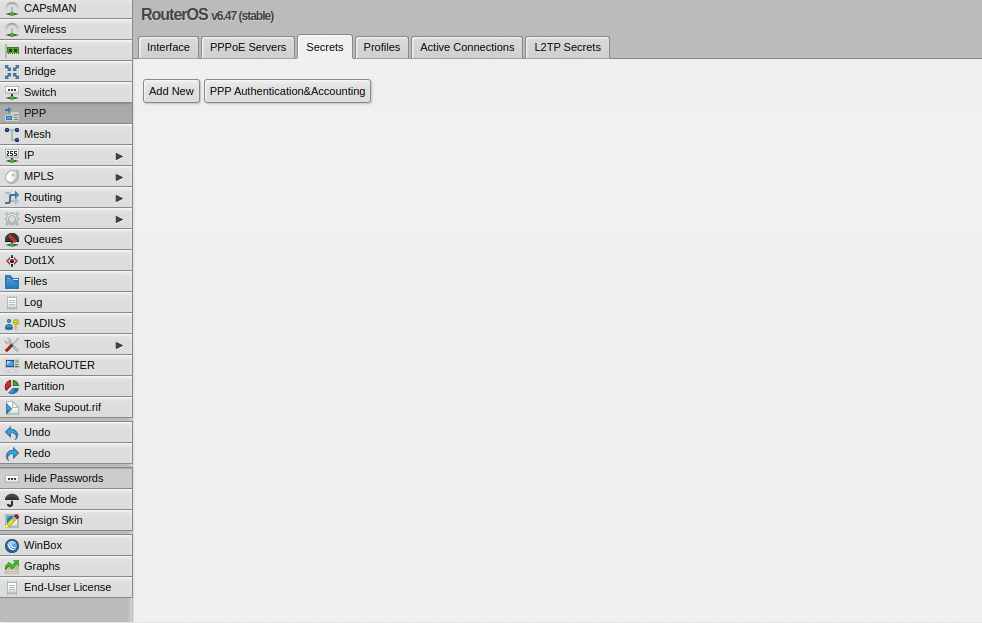

- Налаштуйте клієнт MikroTik VPN.

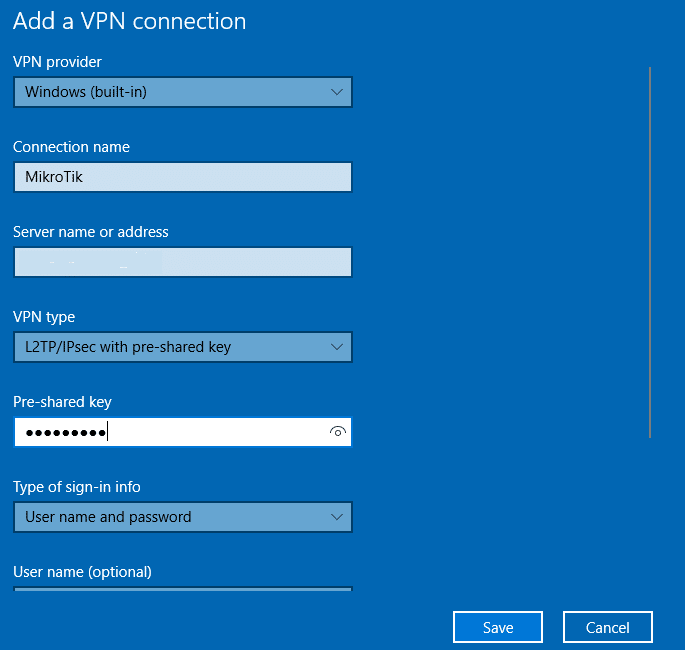

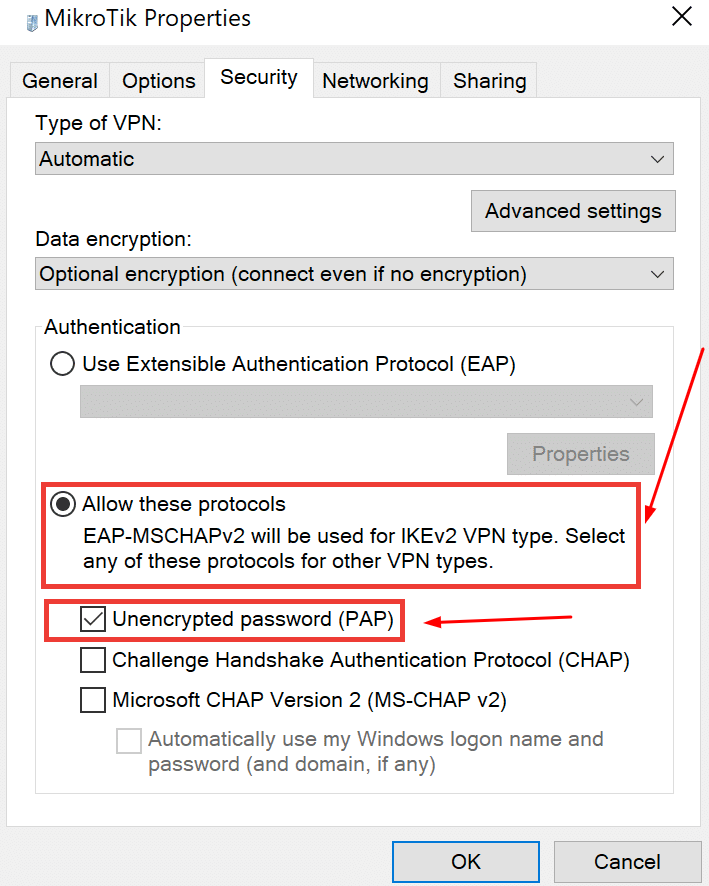

- Налаштуйте Windows VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для MikroTik VPN 2FA.

| VPN Provider | Windows (in-built) |

| Connection name | MikroTik |

| Server name or address | Введіть IP-адресу вашого сервера. |

| VPN type | Виберіть тип вашого VPN. Ми обрали L2TP/IPsec with pre-shared key, але вам слід вибрати той, який ви використовуєте в MikroTik. |

| Pre-shared key | Вкажіть секретний ключ, який ви створили у файлі radius.yml (властивість radius.secret) при налаштуванні Protectimus RADIUS Server. |

| Type of sign-in info | User name and password |

| User name (optional) | Ваш логін |

| Password (optional) | Ваш пароль |

Інтеграція двофакторної автентифікації (2FA/MFA) для вашого MikroTik VPN завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64