Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

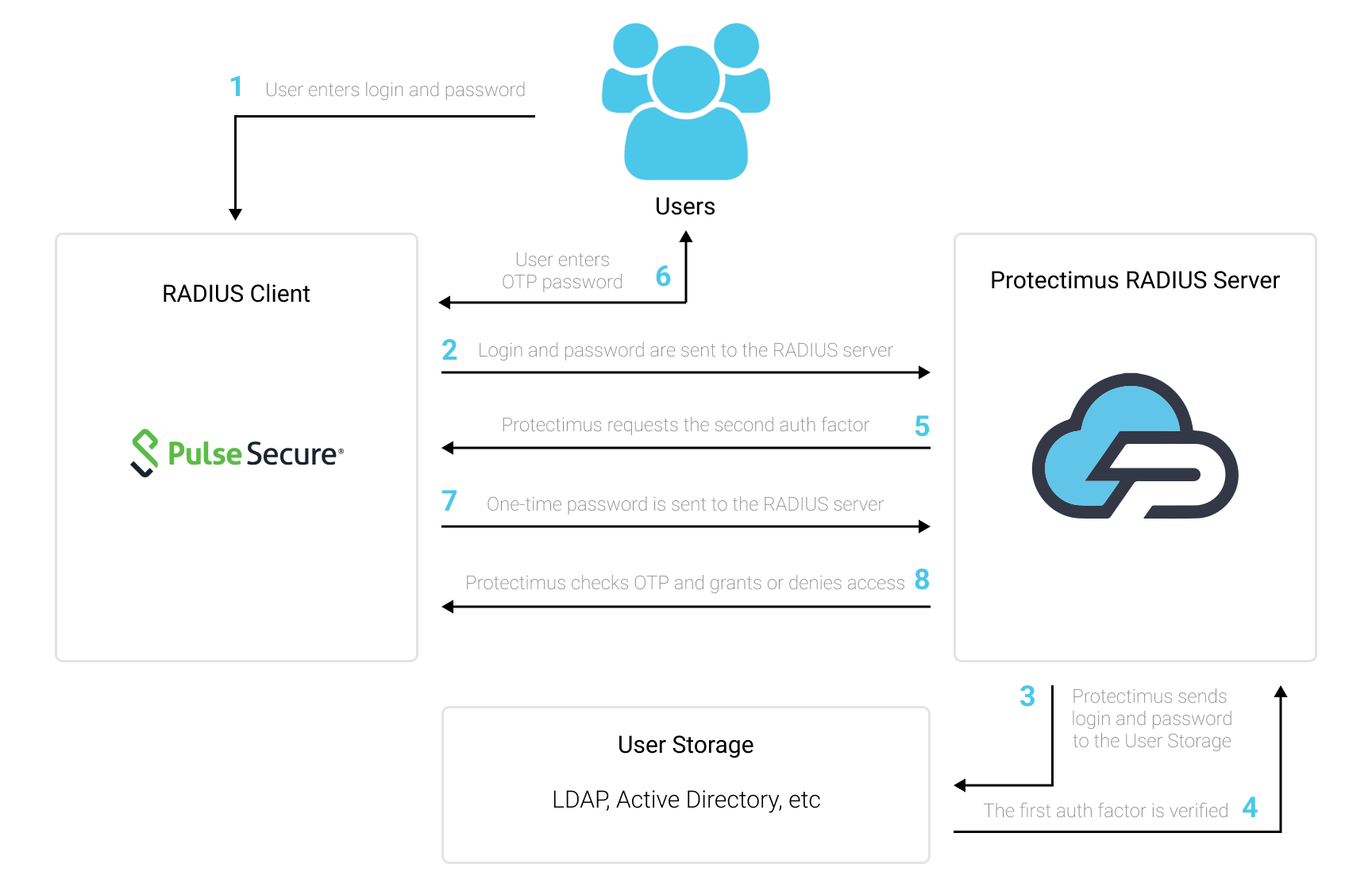

У цій інструкції показано, як налаштувати двофакторну автентифікацію (2FA/MFA) для входу в Pulse Connect Secure SSL VPN за допомогою рішення Protectimus.

Система двофакторної автентифікації Protectimus інтегрується з Pulse Connect Secure SSL VPN через протокол автентифікації RADIUS.

У цьому випадку хмарний сервіс 2FA або локальна платформа 2FA Protectimus працює як RADIUS-сервер, а Pulse Connect Secure SSL VPN виступає в ролі RADIUS-клієнта.

Нижче представлена схема роботи рішення Protectimus для двофакторної автентифікації в Pulse Connect Secure SSL VPN.

Двофакторна автентифікація (2FA/MFA) захищає облікові записи користувачів Pulse Connect Secure SSL VPN від фішингу, перебору паролів, кейлогерів, атак «людина посередині», підміни даних, соціальної інженерії та інших хакерських методів.

Коли ви налаштуєте 2FA/MFA для Pulse Connect Secure SSL VPN, користувачі Pulse Secure VPN використовуватимуть два різні фактори автентифікації для доступу до своїх облікових записів.

Щоб зламати обліковий запис користувача Pulse Connect Secure SSL VPN, захищений двофакторною автентифікацією, хакеру потрібно одночасно отримати обидва паролі. Крім того, хакер має лише 30 секунд, щоб зламати та використати одноразовий пароль, що базується на часі. Виконати ці умови майже неможливо, що робить двофакторну автентифікацію настільки ефективною.

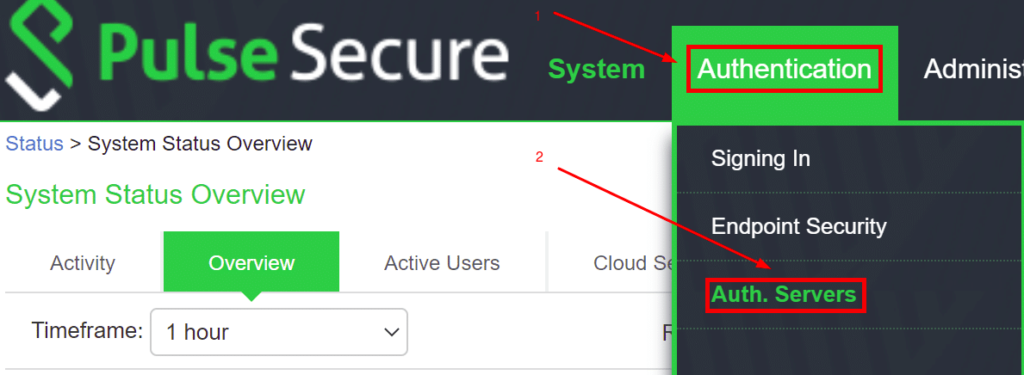

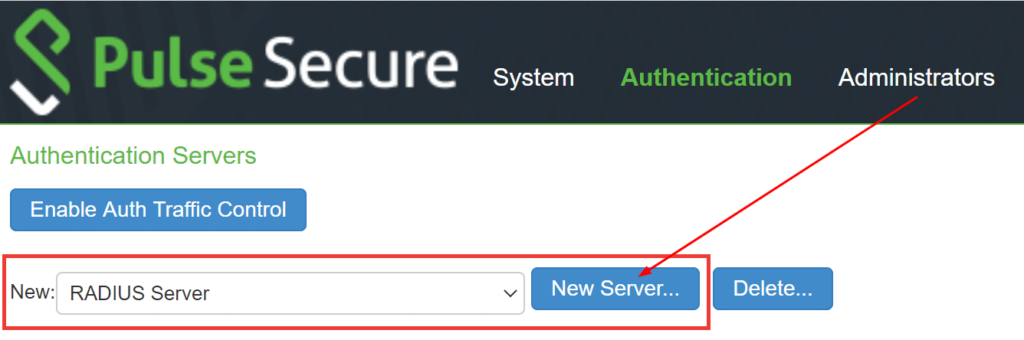

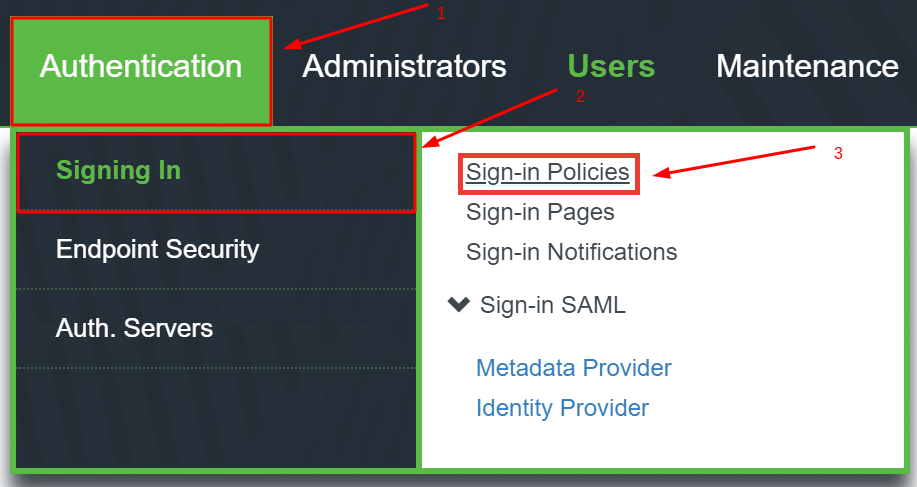

Ви можете налаштувати двофакторну автентифікацію (2FA) для Pulse Connect Secure SSL VPN за допомогою Protectimus через протокол RADIUS:

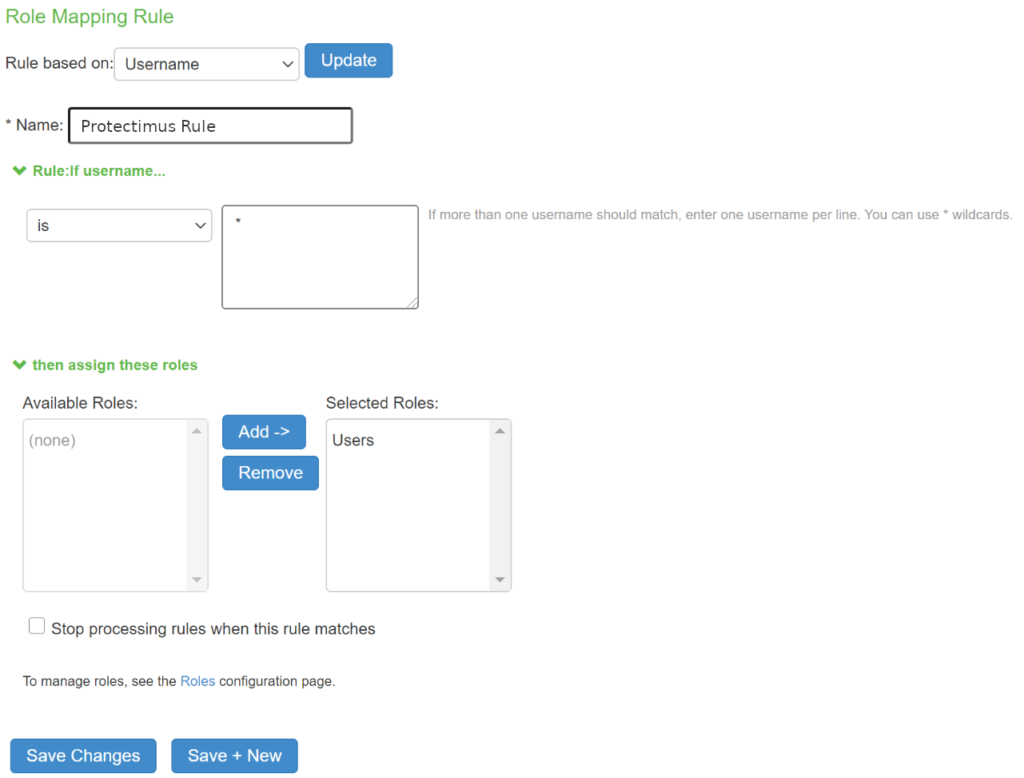

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

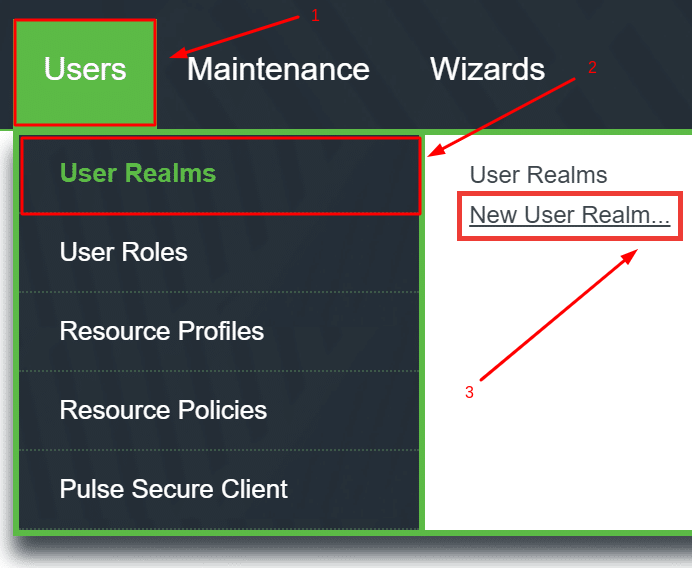

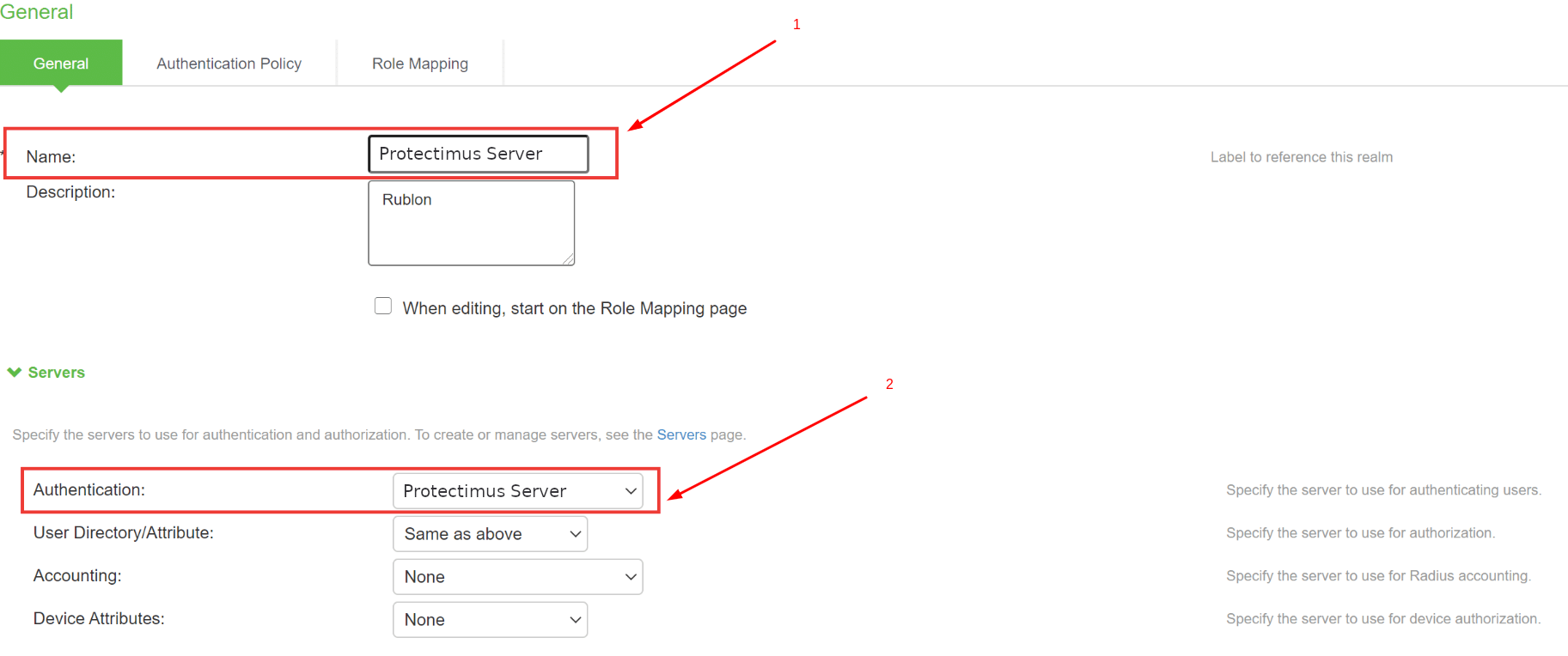

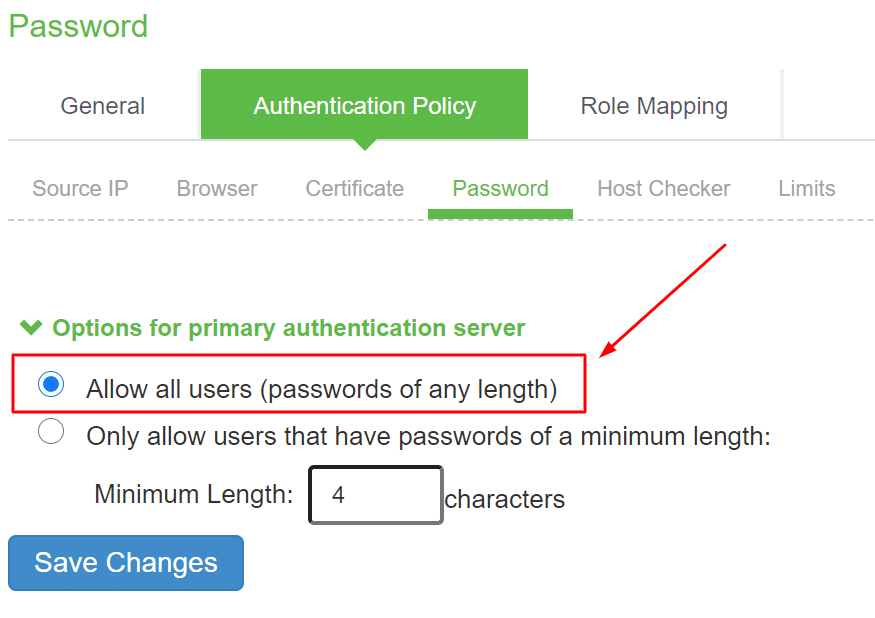

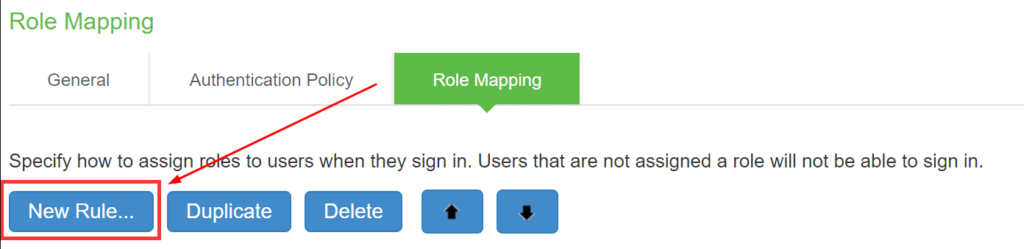

- Налаштуйте політики автентифікації для Pulse Connect Secure SSL VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Pulse Connect Secure SSL VPN 2FA.

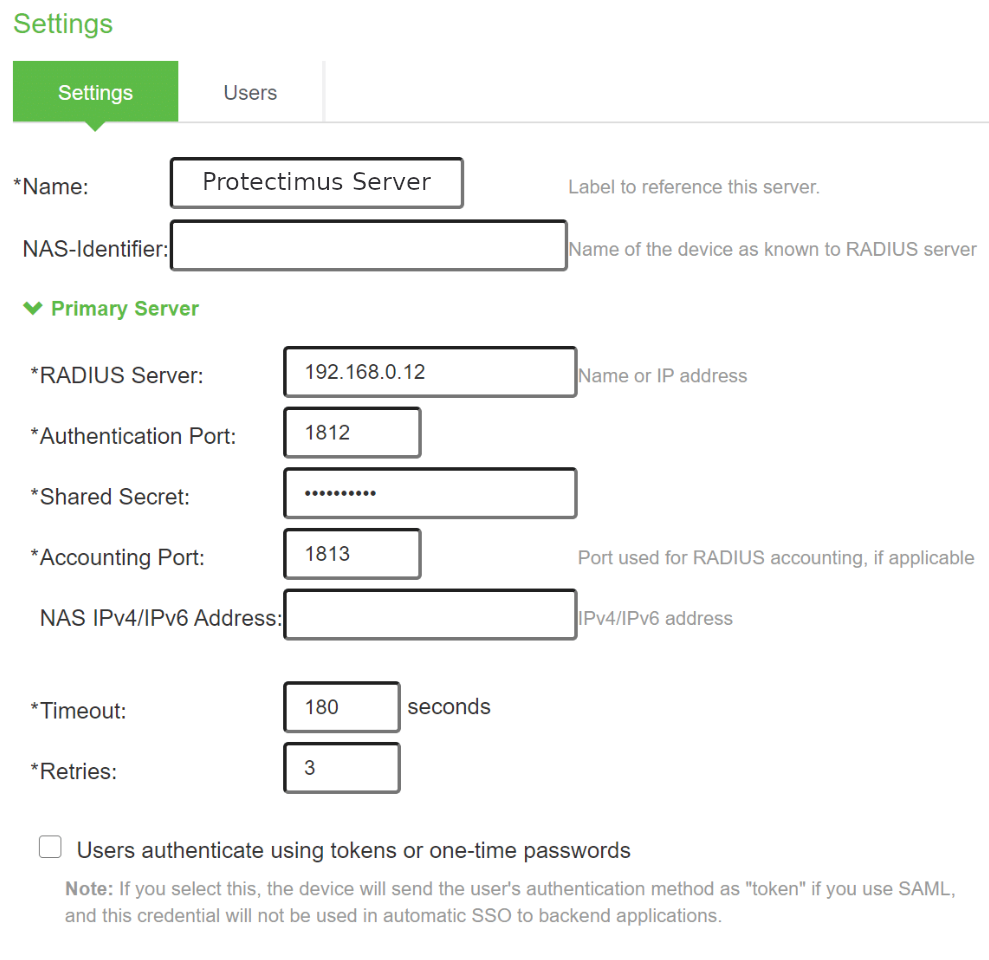

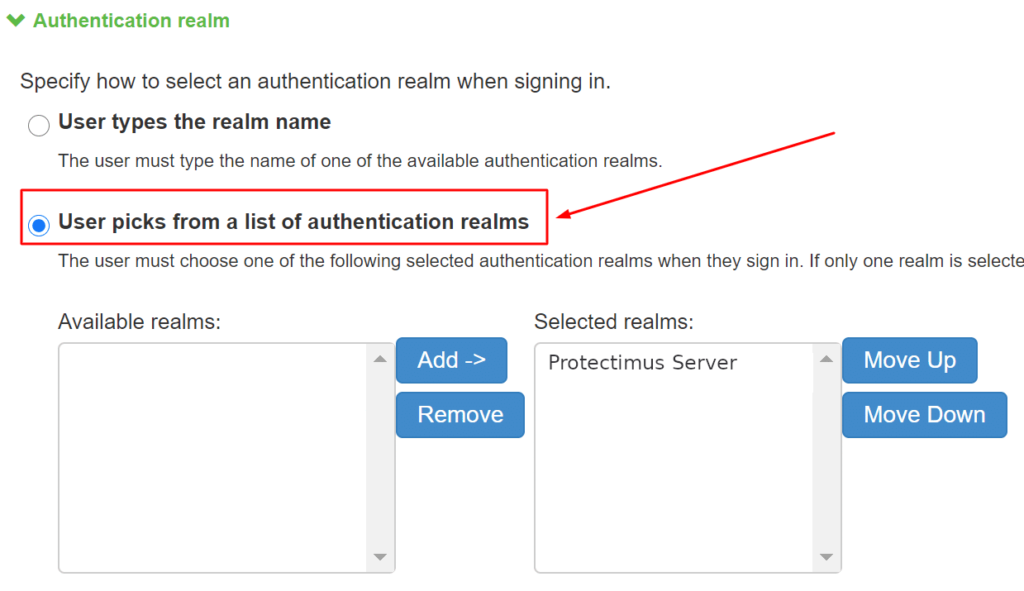

| Name | Придумайте назву для вашого RADIUS-сервера, наприклад, Protectimus Server. |

| RADIUS Server | Введіть IP-адресу сервера, на якому встановлено компонент Protectimus RADIUS Server. |

| Authentication Port | Вкажіть порт 1812 (або інший порт, який ви задали у файлі radius.yml під час налаштування Protectimus RADIUS Server). |

| Shared Secret | Вкажіть секрет ний ключ, який ви створили у файлі radius.yml (параметр radius.secret) під час налаштування Protectimus RADIUS Server. |

| Timeout | Встановіть значення 180 секунд. |

| Retries | Встановіть значення 3. |

Інтеграція багатофакторної автентифікації для Pulse Connect Secure SSL VPN завершена.

Якщо у вас є запитання, зверніться до служби підтримки клієнтів Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64