Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

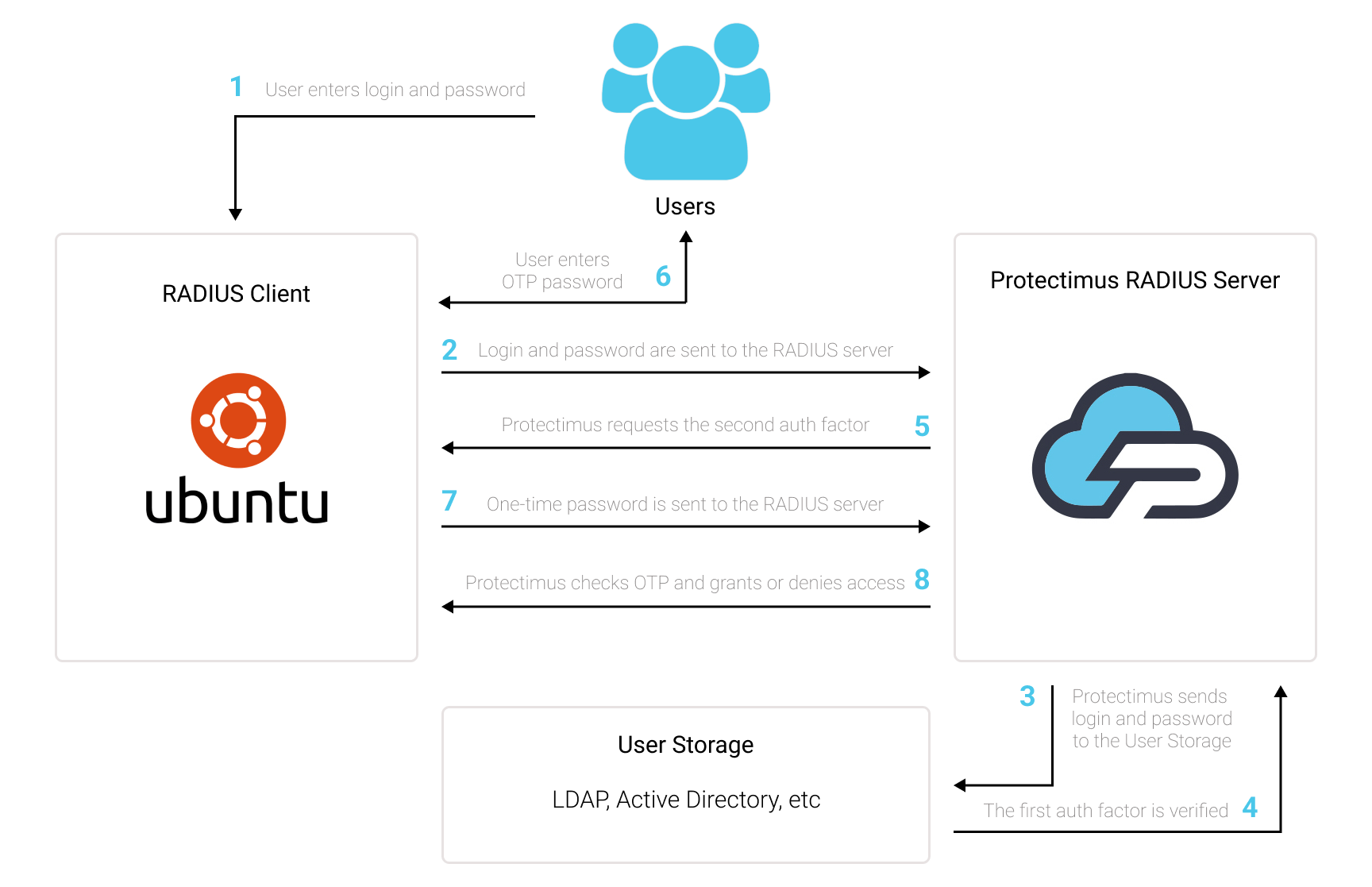

За допомогою рішення Protectimus для багатофакторної автентифікації (MFA) ви можете налаштувати двофакторну автентифікацію (2FA) в Ubuntu за кілька кроків і надійно захистити облікові записи ваших користувачів Ubuntu від несанкціонованого доступу.

Після налаштування двофакторної автентифікації в Ubuntu ваші користувачі будуть вводити два різні паролі автентифікації одночасно, щоб отримати доступ до своїх облікових записів Ubuntu:

Таким чином, обліковий запис Ubuntu стає захищеним двома різними факторами автентифікації. Навіть якщо хакер викраде одноразовий пароль за допомогою фішингу, брутфорсу, соціальної інженерії, підміни даних або будь-яким іншим способом, він не зможе отримати доступ до облікового запису Ubuntu без одноразового пароля з 2FA токена користувача.

У цій інструкції показано, як налаштувати двофакторну автентифікацію (2FA) в Ubuntu за допомогою компонента Protectimus RADIUS 2FA для інтеграції з хмарним сервісом або локальною платформою багатофакторної автентифікації Protectimus.

Ви можете налаштувати двофакторну автентифікацію (2FA) в Ubuntu за допомогою Protectimus, використовуючи протокол RADIUS:

- Зареєструйтеся в SAAS сервісі багатофакторної автентифікації або розгорніть On-Premise платформу MFA Protectimus, а потім налаштуйте базові параметри.

- Встановіть та налаштуйте Protectimus RADIUS Server.

- Налаштуйте параметри Ubuntu.

Детальні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в Посібнику з встановлення та налаштування Protectimus RADIUS Server.

apt install libpam-radius-auth

vim /etc/pam_radius_server.conf

# server[:port] shared_secret timeout (s)

127.0.0.1 secret 1ВАЖЛИВО! Використовуйте IP-адресу вашої платформи замість 127.0.0.1

vim /etc/sshd/sshd_config

ChallengeResponseAuthentication yesvim /etc/pam.d/ssh

# Standard Un*x authentication.

@include common-auth

auth required pam_radius_auth.sovim /etc/pam.d/ssh

# Standard Un*x authentication.

#@include common-auth

auth required pam_radius_auth.so

/etc/pam.d/gdm-password

auth required pam_radius_auth.soЯкщо у вас є запитання, зверніться до нашої служби підтримки.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64