Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Програмований апаратний TOTP-токен у форматі карти

Класичні апаратні TOTP-токени SHA-1 з попередньо встановленими секретними ключами

Програмований апаратний TOTP-токен у форматі брелока

Класичний апаратний TOTP-токен з підтримкою алгоритму SHA-256

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Безкоштовний застосунок для двофакторної автентифікації з хмарним бекапом, простим перенесенням токенів на новий телефон, PIN-кодом і біометричною автентифікацією

Безкоштовна доставка OTP через чат-ботів у месенджерах

Доставка одноразових паролів за допомогою SMS-повідомлень

Безкоштовна доставка одноразових паролів електронною поштою

Доставка одноразових паролів через push-повідомлення

Інструкції

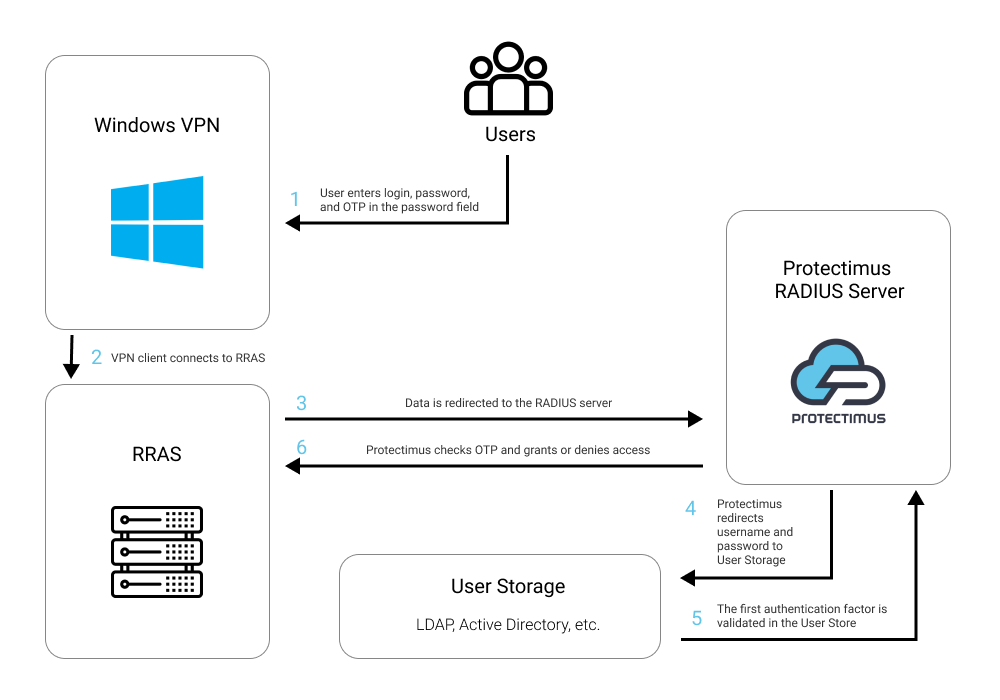

Цей посібник показує, як налаштувати 2FA (двофакторну аутентифікацію) для Windows VPN за допомогою системи багатофакторної аутентифікації Protectimus. Після інтеграції Windows VPN з системою MFA Protectimus, для підключення до Windows VPN користувачі повинні пройти два етапи аутентифікації:

Для генерації одноразових паролів користувачі зможуть використовувати такі типи токенів для двофакторної автентифікації: 2FA застосунок на смартфоні; доставка одноразових кодів через Telegram, Viber та Facebook Messenger; фізичні TOTP токени; доставка одноразових кодів через електронну пошту або SMS.

Майже неможливо одночасно зламати стандартний пароль і одноразовий пароль. Тому двофакторна аутентифікація є необхідним елементом для захисту облікових записів користувачів Windows VPN від несанкціонованого доступу та атак, таких як фішинг, брутфорс, кейлогери, соціальна інженерія та інші.

Цей посібник показує, як налаштувати двофакторну аутентифікацію для Windows VPN за допомогою хмарного сервісу двофакторної аутентифікації Protectimus або локальної платформи Protectimus 2FA та компонента RRAS. Інтеграція RRAS з Protectimus через протокол аутентифікації RADIUS є обов’язковою.

Схема роботи рішення двофакторної аутентифікації Protectimus для Windows VPN показана нижче.

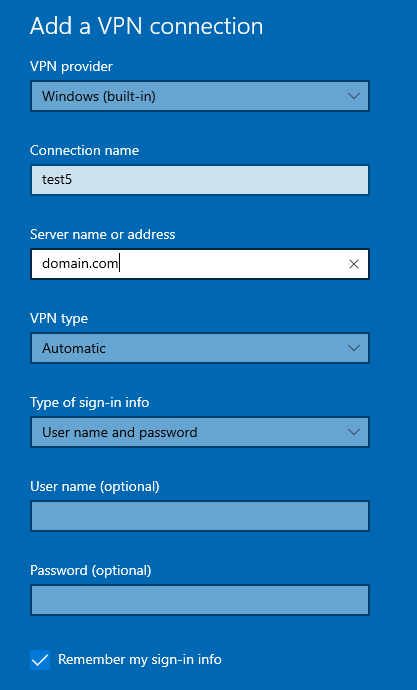

Ви можете налаштувати двофакторну автентифікацію (2FA) для Windows VPN за допомогою Protectimus, використовуючи протокол RADIUS:

- Зареєструйтесь у SAAS сервісі Protectimus або встановіть локальну платформу Protectimus та налаштуйте основні параметри.

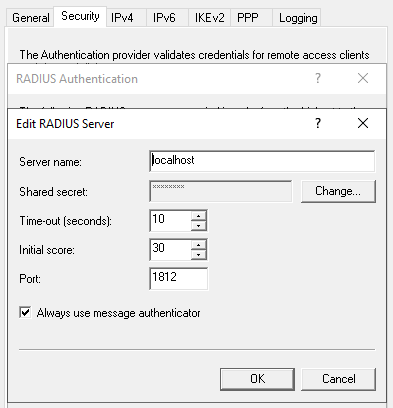

- Встановіть та налаштуйте Protectimus RADIUS Server.

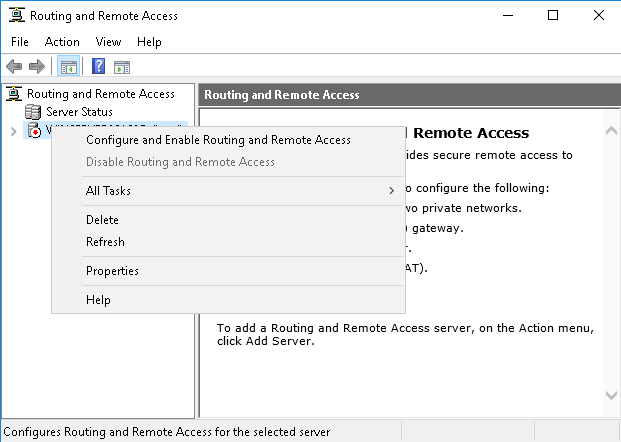

- Встановіть і налаштуйте RRAS (Routing and Remote Access Service).

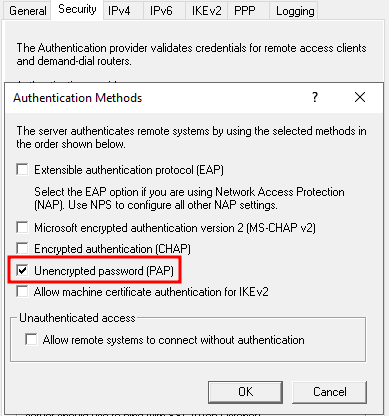

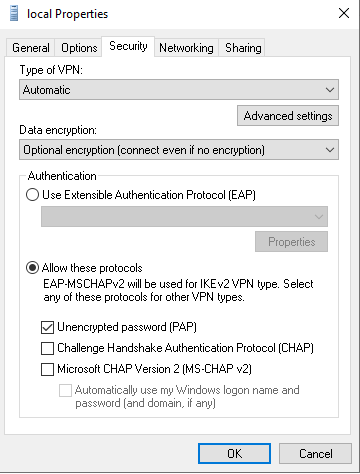

- Налаштуйте політики автентифікації для Windows VPN.

Докладні інструкції щодо встановлення та налаштування Protectimus RADIUS Server доступні в нашому Посібнику з налаштування Protectimus RADIUS Server для Windows VPN 2FA.

Вкажіть “inline-mode” у файлі конфігурації. У розділі “auth” додайте такі налаштування (ви можете вказати будь-який роздільник):

inline-mode:

enabled: true

separator: ‘,’

Інтеграція двофакторної автентифікації в Windows VPN завершена.

Якщо у вас є питання, будь ласка, звертайтеся до служби підтримки Protectimus.

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64

Protectimus Ltd

Carrick house, 49 Fitzwilliam Square,

Dublin D02 N578, Ireland

Ірландія: +353 19 014 565

США: +1 786 796 66 64